在ie浏览器中,负责解析vml(向量标记语言,用于以xml格式绘制向量图形)的vgx.dll模块,由于在处理vml标签时未对输入参数进行有效验证,导致了整数溢出的漏洞。

操作系统环境为Windows 7 x86 SP1,IE版本为8.0.7601.17514。

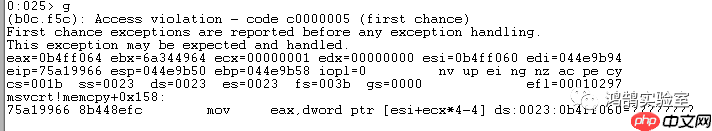

进行调试分析时,首先使用

gflag.exe -i ie +hpa

命令设置调试标志。

随后加载POC(概念验证)文件。

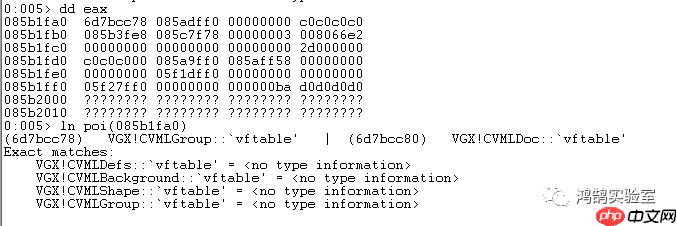

在调试过程中,调用了vgx!CSafeRef::IGetObj函数:

接着执行了call [EAX]指令:

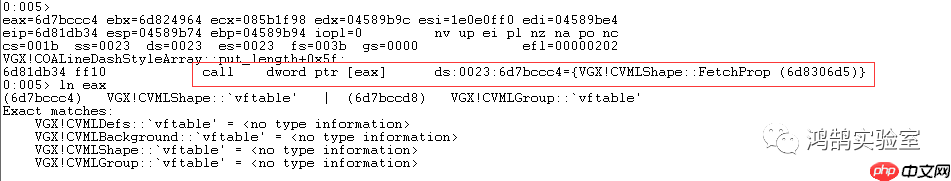

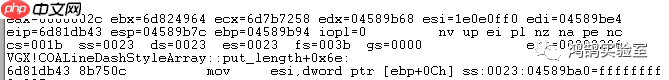

然后通过mov eax,dword ptr [ebp+8]获取dashstyle array属性:

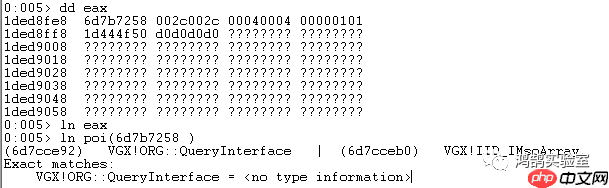

随后调用call dword ptr [ecx+2Ch]来获取数组长度,获取到的长度为0x2c,并与0xffffffff进行比较:

更多精彩推荐,请关注我们

▼

以上就是CVE-2013-2551-PoC分析的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/123708.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫