检测PHP代码注入需重点审查用户输入与代码执行点,确保对GET、POST等输入进行类型验证、白名单过滤及特殊字符转义;禁用eval、assert等高危函数,避免动态代码执行;使用预处理语句防SQL注入,限制文件包含路径,防止恶意文件上传;通过静态与动态分析结合日志监控,及时发现并修复漏洞。

PHP代码注入检测注意事项

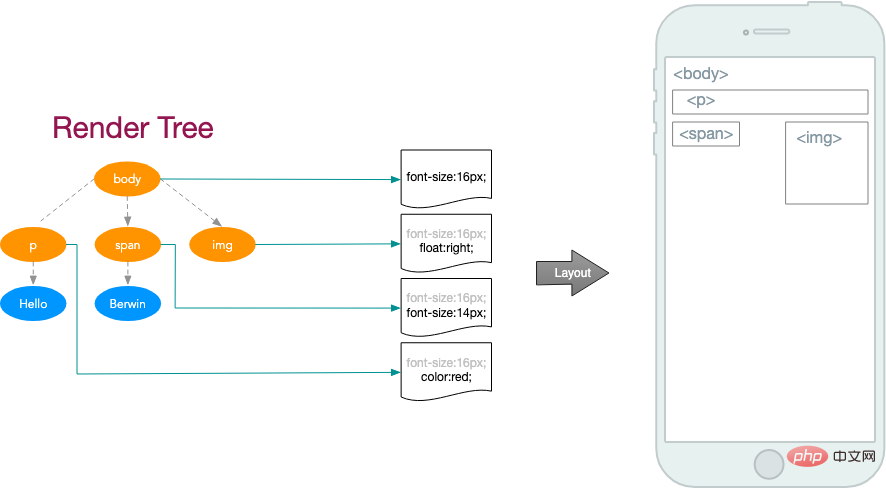

PHP代码注入,简单来说,就是攻击者通过某种方式,将恶意的PHP代码插入到你的应用程序中,然后让服务器执行这些代码,从而达到破坏、窃取数据或者控制服务器的目的。 检测的重点在于用户输入和代码执行点。

PHP代码注入检测需要注意的问题

输入验证是第一道防线

立即学习“PHP免费学习笔记(深入)”;

永远不要信任用户的任何输入。这句话听起来有点绝对,但对于安全来说,绝对是真理。无论是GET、POST、COOKIE,甚至是Session中的数据,都可能被篡改。

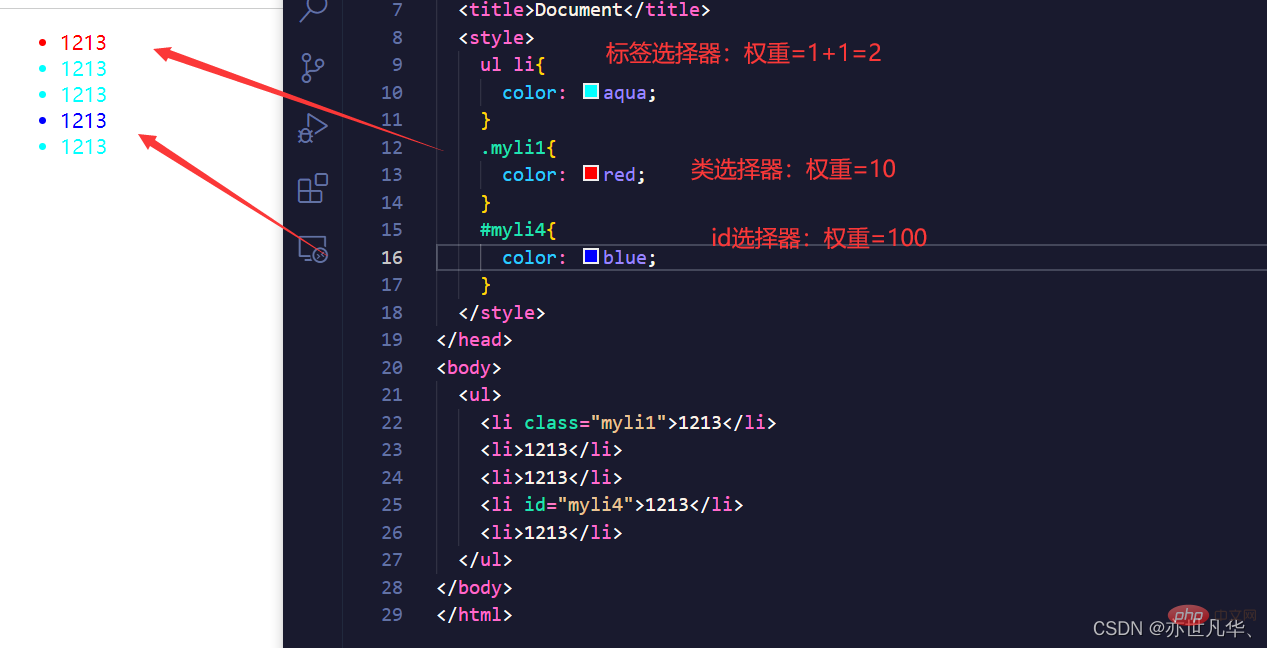

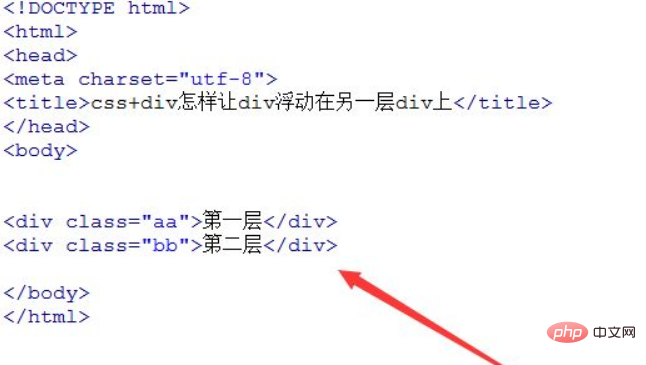

类型检查: 确保输入的数据类型是你期望的。例如,如果期望的是整数,就使用

is_numeric()

或者

intval()

进行转换和验证。白名单过滤: 相比于黑名单,白名单更安全。只允许特定的字符、格式或者值通过。例如,如果允许用户输入文件名,只允许字母、数字和下划线,并且限制长度。转义特殊字符: 使用

htmlspecialchars()

函数来转义HTML实体,防止XSS攻击。使用

mysqli_real_escape_string()

函数来转义SQL语句中的特殊字符,防止SQL注入。

代码执行函数的风险

PHP有一些函数,比如

eval()

、

assert()

、

create_function()

等,可以将字符串作为PHP代码执行。这些函数非常危险,如果使用不当,很容易导致代码注入。

禁用高危函数: 在

php.ini

文件中,使用

disable_functions

指令禁用这些函数。例如:

disable_functions = eval,assert,create_function

。避免动态代码生成: 尽量避免使用字符串拼接来生成PHP代码。如果必须使用,务必进行严格的输入验证和过滤。代码审查: 定期进行代码审查,检查是否存在潜在的代码注入风险。特别是检查那些使用了危险函数的代码。

数据库操作的安全

数据库操作是另一个容易发生代码注入的地方。

使用预处理语句: 使用预处理语句(Prepared Statements)和参数绑定(Parameter Binding)可以有效地防止SQL注入。预处理语句会将SQL语句和参数分开处理,从而避免了攻击者将恶意代码注入到SQL语句中。ORM框架: 使用ORM(Object-Relational Mapping)框架可以简化数据库操作,并且通常会自动进行参数绑定,从而提高安全性。最小权限原则: 数据库用户只应该拥有完成其任务所需的最小权限。例如,只允许读取数据的用户不应该拥有写入数据的权限。

日志记录和监控

记录所有可疑操作: 记录所有可能导致代码注入的操作,例如用户输入、文件上传、数据库操作等。实时监控: 使用安全信息和事件管理(SIEM)系统来实时监控应用程序的日志,及时发现和响应安全事件。定期分析: 定期分析日志,查找潜在的安全风险。

文件包含的风险

include()

、

require()

等函数可以包含外部文件,如果包含的文件路径可控,就可能导致代码注入。

限制包含路径: 使用

open_basedir

指令限制PHP可以访问的文件目录。避免动态包含: 尽量避免使用变量来指定包含的文件路径。如果必须使用,务必进行严格的输入验证和过滤。文件类型检查: 确保包含的文件是PHP文件,而不是其他类型的文件。

第三方库的安全性

应用程序通常会使用大量的第三方库,这些库也可能存在安全漏洞。

及时更新: 及时更新第三方库,修复已知的安全漏洞。代码审查: 对第三方库的代码进行审查,查找潜在的安全风险。使用可信的来源: 只从可信的来源下载第三方库。

如何检测

eval()

函数导致的代码注入?

检测

eval()

函数导致的代码注入,不能只看

eval()

本身,要关注它的输入。

静态代码分析: 使用静态代码分析工具,扫描代码中是否存在

eval()

函数。如果存在,重点关注

eval()

函数的输入来源。动态代码分析: 构造一些恶意的输入,尝试触发代码注入。例如,如果

eval()

函数的输入是用户提供的参数,可以尝试输入一些包含PHP代码的字符串,看是否会被执行。日志分析: 检查应用程序的日志,查找是否存在异常的

eval()

调用。例如,如果

eval()

函数的输入包含敏感信息,或者执行了一些危险的操作,就可能存在代码注入风险。

如何防止用户上传恶意PHP文件?

防止用户上传恶意PHP文件,核心在于文件类型验证和存储位置控制。

文件类型验证:后缀名检查: 检查上传文件的后缀名,只允许上传指定的文件类型。例如,只允许上传图片文件,后缀名可以是

.jpg

、

.png

、

.gif

等。MIME类型检查: 检查上传文件的MIME类型,确保文件类型和后缀名一致。例如,如果上传的是图片文件,MIME类型应该是

image/jpeg

、

image/png

、

image/gif

等。文件头检查: 检查上传文件的文件头,确保文件头和文件类型一致。例如,JPEG文件的文件头通常是

FF D8 FF E0

。图像尺寸检查: 对于图片文件,可以检查图像的尺寸,防止上传过大的图片。存储位置控制:禁止执行权限: 将上传的文件存储到没有执行权限的目录。重命名文件: 对上传的文件进行重命名,防止攻击者通过文件名来执行恶意代码。隔离存储: 将上传的文件存储到独立的存储空间,与其他文件隔离。内容安全扫描: 使用安全扫描工具,对上传的文件进行安全扫描,检测是否存在恶意代码。

如何利用沙盒环境测试代码注入漏洞?

沙盒环境是测试代码注入漏洞的理想场所,它能有效隔离风险,避免对生产环境造成影响。

搭建沙盒环境: 可以使用虚拟机、Docker容器等技术搭建沙盒环境。沙盒环境应该与生产环境隔离,并且只包含必要的组件。部署应用程序: 将应用程序部署到沙盒环境中。构造测试用例: 构造一些恶意的输入,尝试触发代码注入漏洞。例如,可以尝试输入一些包含PHP代码的字符串,看是否会被执行。监控沙盒环境: 监控沙盒环境的资源使用情况,例如CPU、内存、磁盘IO等。如果发现异常,就可能存在代码注入漏洞。分析测试结果: 分析测试结果,确定是否存在代码注入漏洞。如果存在,及时修复漏洞。自动化测试: 使用自动化测试工具,例如PHPUnit、Selenium等,自动化测试代码注入漏洞。

记住,安全是一个持续的过程,需要不断地学习和改进。

以上就是PHP代码注入检测注意事项_PHP代码注入检测需要注意的问题的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1294620.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫