答案:编写PHP代码注入检测规则需从输入验证、白名单过滤、禁用危险函数等方面入手,重点防范eval()、preg_replace(/e)、unserialize()和动态函数调用等漏洞,通过代码审计、运行时监控与安全扩展提升整体安全性。

PHP代码注入漏洞检测规则编写,核心在于识别并拦截恶意用户输入,防止其被作为PHP代码执行。这需要深入理解PHP代码的执行流程和潜在的注入点,并构建相应的检测机制。

解决方案

编写PHP代码注入检测规则,主要围绕以下几个方面展开:

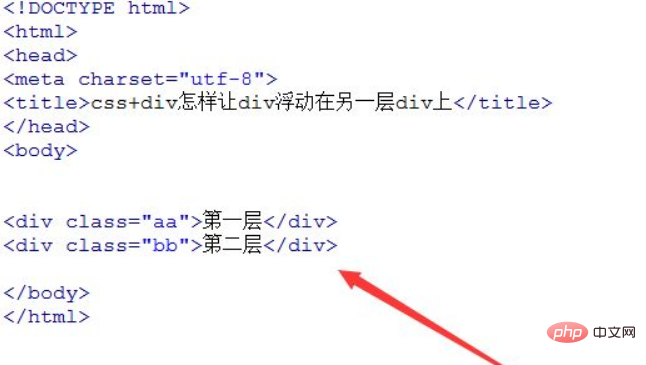

输入验证与过滤: 这是防御代码注入的第一道防线。不要信任任何来自用户的输入,包括GET、POST、COOKIE等。

立即学习“PHP免费学习笔记(深入)”;

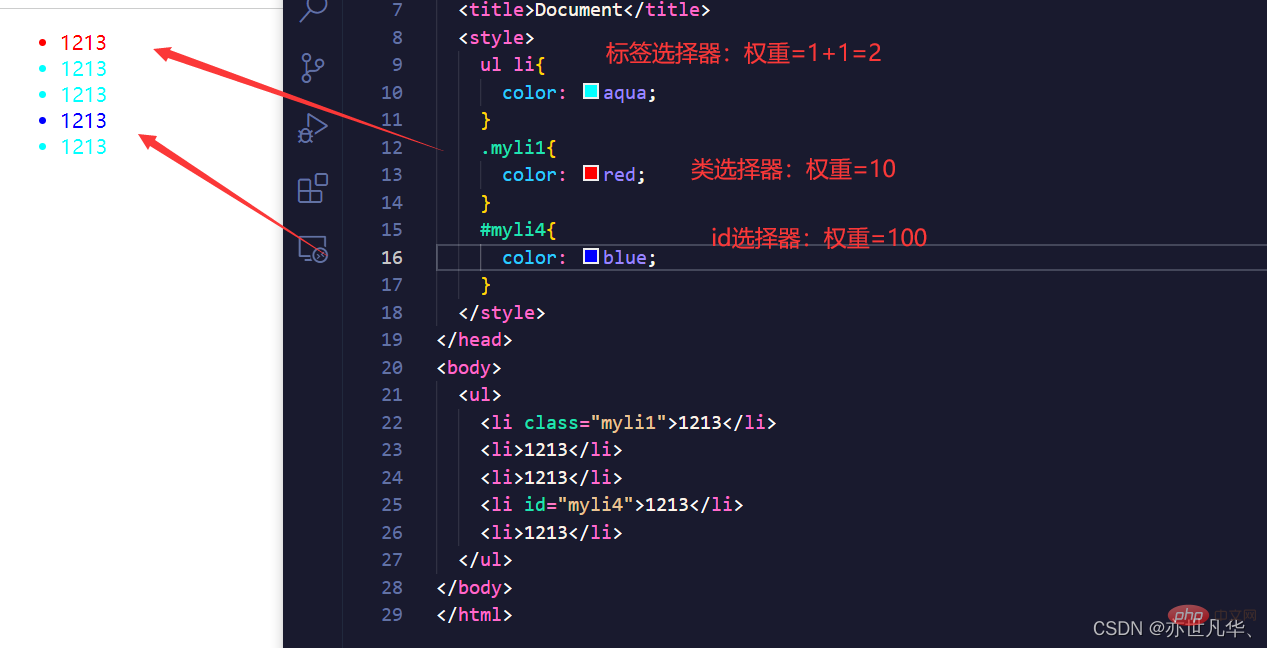

白名单机制: 优先采用白名单,只允许预期的字符、格式和长度。例如,如果期望输入的是数字,则只允许数字字符,其他字符一律拒绝。黑名单机制: 谨慎使用黑名单,因为黑名单很难覆盖所有可能的恶意输入。如果使用黑名单,需要不断更新和维护。常见的黑名单字符包括:

eval

、

assert

、

system

、

exec

、

passthru

、

shell_exec

、

$

、

{

、

}

等。数据类型验证: 使用

is_numeric()

、

is_int()

、

is_string()

等函数验证输入的数据类型是否符合预期。长度限制: 使用

strlen()

或

mb_strlen()

限制输入字符串的长度,防止缓冲区溢出。转义: 使用

htmlspecialchars()

转义HTML实体,防止XSS攻击,同时也能够一定程度上缓解代码注入风险。

addslashes()

在特定情况下也可能有用,但需要谨慎使用,因为它可能引入其他问题。

stripslashes()

用于移除由

addslashes()

添加的反斜杠,但同样需要谨慎使用。

代码审计: 定期进行代码审计,查找潜在的注入点。重点关注以下函数:

eval()

:绝对禁止使用,没有任何理由使用

eval()

,它是代码注入的重灾区。

assert()

:与

eval()

类似,也存在代码注入风险。

preg_replace()

:如果使用

/e

修饰符,存在代码注入风险。尽量避免使用

/e

修饰符,或者使用

preg_replace_callback()

代替。

unserialize()

:反序列化操作存在代码注入风险,特别是当反序列化的数据来自用户输入时。需要对反序列化的数据进行严格的验证。动态函数调用:例如

call_user_func()

、

call_user_func_array()

,需要确保传递的函数名和参数是可信的。

运行时检测: 在运行时检测是否存在代码注入行为。

沙箱环境: 将PHP代码运行在沙箱环境中,限制其访问系统资源的能力。日志监控: 监控PHP代码的执行日志,查找异常行为,例如执行系统命令、访问敏感文件等。安全扩展: 使用安全扩展,例如

Suhosin

、

PHPIDS

,这些扩展可以提供额外的安全保护。

参数化查询: 对于数据库操作,始终使用参数化查询或预处理语句,防止SQL注入。不要拼接SQL语句。

副标题1

如何有效防止

eval()

函数引起的PHP代码注入?

eval()

函数会将字符串作为PHP代码执行,因此是代码注入的高危函数。防止

eval()

注入的最好方法是:永远不要使用

eval()

函数。

如果必须使用类似的功能,可以考虑以下替代方案:

使用

create_function()

代替

eval()

:

create_function()

可以动态创建匿名函数,但仍然存在安全风险,需要谨慎使用。使用模板引擎: 模板引擎可以将PHP代码和数据分离,降低代码注入的风险。常见的模板引擎包括

Smarty

、

Twig

、

Blade

等。使用

json_decode()

代替

eval()

: 如果需要解析JSON字符串,可以使用

json_decode()

函数,而不是

eval()

。

副标题2

preg_replace()

函数的

/e

修饰符为什么会导致代码注入?如何安全使用正则表达式?

preg_replace()

函数的

/e

修饰符会将替换字符串作为PHP代码执行,因此存在代码注入风险。例如:

这段代码会将

phpinfo()

作为PHP代码执行,造成安全漏洞。

为了安全使用正则表达式,应该:

避免使用

/e

修饰符: 尽量使用

preg_replace_callback()

代替

/e

修饰符。

preg_replace_callback()

允许使用回调函数来处理匹配到的字符串,从而避免将字符串作为PHP代码执行。对输入进行严格的验证和过滤: 确保正则表达式和替换字符串都是可信的。使用安全的正则表达式: 避免使用复杂的正则表达式,因为复杂的正则表达式可能存在安全漏洞。

副标题3

反序列化漏洞如何导致代码注入?如何防御PHP反序列化漏洞?

PHP的

unserialize()

函数可以将序列化的数据还原为PHP对象。如果反序列化的数据来自用户输入,攻击者可以构造恶意的序列化数据,从而执行任意代码。

防御PHP反序列化漏洞的方法:

不要反序列化不可信的数据: 永远不要反序列化来自用户输入的数据。使用签名验证: 对序列化的数据进行签名验证,确保数据没有被篡改。限制反序列化的类: 使用

spl_autoload_register()

函数限制可以反序列化的类。更新PHP版本: 升级到最新版本的PHP,因为新版本的PHP可能会修复一些反序列化漏洞。使用

phar

流包装器: 限制

phar

流包装器的使用,防止攻击者利用

phar

流包装器执行任意代码。禁用危险类或方法: 使用

disable_functions

或

disable_classes

配置项禁用危险的类或方法,例如

system

、

exec

等。

副标题4

动态函数调用如何引发安全问题?如何安全地使用

call_user_func()

和

call_user_func_array()

?

动态函数调用,如使用

call_user_func()

和

call_user_func_array()

,允许根据变量内容来决定执行哪个函数。如果函数名或参数来自用户输入,就可能被恶意利用来执行任意代码。

安全使用这些函数的关键在于:

验证函数名: 确保函数名在白名单中,只允许调用预期的函数。可以使用

function_exists()

来检查函数是否存在。验证参数: 对传递给函数的参数进行严格的验证和过滤,防止恶意输入。避免使用用户提供的函数名: 尽量避免直接使用用户提供的函数名,而是使用预定义的函数名或函数映射。使用命名空间: 使用命名空间可以避免函数名冲突,降低安全风险。

总之,编写PHP代码注入检测规则是一个持续的过程,需要不断学习和实践。只有深入理解PHP代码的执行流程和潜在的注入点,才能构建有效的防御机制。

以上就是PHP代码注入检测规则编写_PHP代码注入检测规则编写方法的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1320884.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫