本教程旨在指导开发者如何通过PHP表单高效地向MySQL数据库批量插入多行数据。文章将详细介绍HTML表单中数组命名的技巧、PHP%ignore_a_1%如何处理这些数据,并构建一条优化的单条SQL `INSERT` 语句实现批量插入。同时,将重点强调数据安全(SQL注入防护)和性能优化,提供最佳实践建议,确保数据操作的效率与安全性。

在Web应用开发中,经常会遇到需要从用户界面收集多行数据并一次性存储到数据库的场景,例如商品订单、批量配置等。传统的做法是循环执行多条 INSERT 语句,但这在数据量较大时会导致性能低下。本文将介绍一种更高效且安全的方法:通过HTML表单的巧妙设计和PHP后端的数据整合,利用单条SQL INSERT 语句实现多行数据的批量插入。

一、 HTML表单设计:支持多行数据提交

要从一个表单中提交多行数据,关键在于HTML输入字段的 name 属性。我们需要将它们定义为数组形式,即在字段名后加上 []。这样,当表单提交时,PHP的 $_POST 全局变量就会将这些同名字段的值收集成一个数组。

示例 HTML 代码:

立即学习“PHP免费学习笔记(深入)”;

'P001'], ['ID_produkt' => 'P002'], ['ID_produkt' => 'P003'], // ... 更多产品,共约200个 ]; foreach($products as $product) { ?>PLUILOP<input type="number" name="plu[]" value="">

关键点说明:

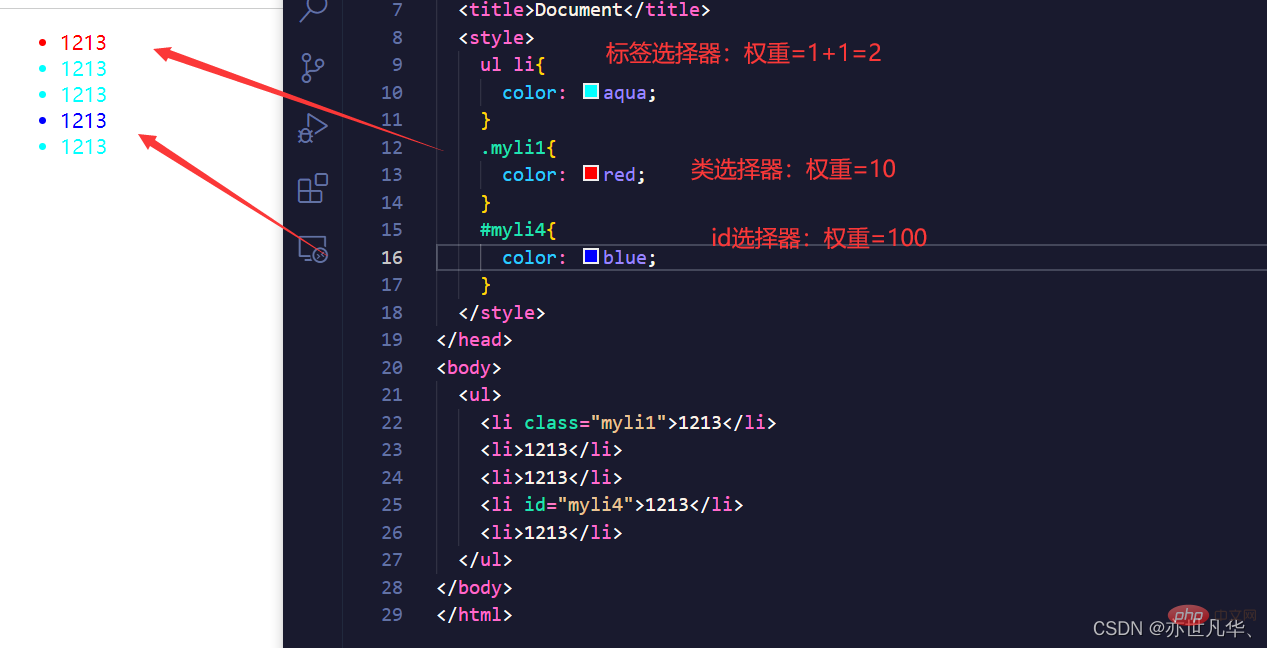

name=”field[]”: 这是实现多行数据提交的核心。例如,name=”plu[]” 会让所有名为 plu 的输入字段的值在 $_POST[‘plu’] 中形成一个数组。value=”php echo htmlspecialchars($product[‘ID_produkt’]); ?>”: 始终对从数据库或其他来源输出到HTML的值进行 htmlspecialchars 处理,以防止跨站脚本(XSS)攻击。

二、 PHP后端数据处理与批量插入

当表单提交后,PHP后端会接收到 $_POST 数组,其中 $_POST[‘plu’]、$_POST[‘il’] 和 $_POST[‘op’] 都将是包含对应字段所有值的数组。我们需要遍历这些数组,构建一个包含所有待插入行数据的SQL INSERT 语句。

示例 PHP 代码:

$plu_data){ // 基础数据验证:确保 'il' 字段存在且不为空,作为有效行的判断依据 // 可以根据实际业务需求添加更多验证 if(isset($il_arr[$index]) && $il_arr[$index] !== ''){ $current_il = $il_arr[$index]; $current_op = $op_arr[$index] ?? ''; // 如果 'op' 可能为空,提供默认值 // 3. **关键安全步骤:对所有用户输入数据进行转义或使用预处理语句** // 以下示例使用 mysqli_real_escape_string 进行转义,适用于 mysqli 扩展 // 如果使用 PDO,应使用预处理语句(推荐) $escaped_plu = mysqli_real_escape_string($mysqli, $plu_data); $escaped_il = mysqli_real_escape_string($mysqli, $current_il); $escaped_op = mysqli_real_escape_string($mysqli, $current_op); // 构建单行值字符串 $row_values[] = "('".$escaped_plu."','".$escaped_il."','".$escaped_op."')"; }}// 4. 组合成最终的批量 INSERT 语句if (!empty($row_values)) { $table_name = "your_table_name"; // 替换为你的实际表名 $columns = "(plu, il, op)"; // 替换为你的实际列名 $insert_query = "INSERT INTO {$table_name} {$columns} VALUES " . implode(", ", $row_values); // 5. 执行 SQL 查询 // 假设 $mysqli 是你的 mysqli 连接对象 if ($mysqli->query($insert_query) === TRUE) { echo "所有记录已成功插入!"; } else { echo "插入记录时发生错误: " . $mysqli->error; }} else { echo "没有有效的订单数据提交,无需插入。";}?>

关键点说明:

数据获取: $_POST[“plu”] 等直接获取到的是数组。数据遍历: 使用 foreach 循环遍历其中一个数组(通常是主键或必填项的数组,如 plu_arr),通过索引 $index 访问其他相关数组的对应值。数据验证: 在构建SQL语句前,对数据进行必要的验证(例如 if(isset($il_arr[$index]) && $il_arr[$index] !== ”)),确保只插入有效的数据行。SQL 注入防护(至关重要):不安全的做法: 原始问题答案中的代码直接将用户输入数据拼接到SQL字符串中,这会造成严重的SQL注入漏洞。安全的做法(本教程示例):转义(mysqli_real_escape_string): 如果你使用的是 mysqli 扩展且必须拼接字符串,请务必使用 mysqli_real_escape_string() 对所有用户输入数据进行转义。这会处理特殊字符,防止它们被解释为SQL代码。预处理语句(推荐): 对于更高级别和更通用的安全性,强烈推荐使用数据库抽象层(如PDO)的预处理语句(Prepared Statements)。虽然直接用于 INSERT … VALUES (…), (…), … 这种多组值插入需要更复杂的参数绑定逻辑(例如,为每一组值动态生成占位符 (?,?,?),(?,?,?) 并绑定一个扁平化的值数组),但它提供了最强大的SQL注入防护。如果数据量不是极端大,也可以在循环中为每一行数据执行一个预处理的 INSERT 语句,虽然效率略低于单条批量插入,但安全性极高且代码更简洁。批量 INSERT 语句: 通过 implode(“, “, $row_values) 将所有单行值字符串连接起来,形成一个 INSERT INTO table (col1, col2) VALUES (val1a, val2a), (val1b, val2b), … 形式的单条SQL语句。这条语句会比循环执行多条 INSERT 语句效率高得多,因为它减少了数据库服务器与PHP应用之间的通信开销。错误处理: 执行查询后,检查查询是否成功,并输出相应的错误信息($mysqli->error)。

三、 注意事项与最佳实践

SQL 注入防护是重中之重:本教程示例使用了 mysqli_real_escape_string 进行转义,这是防止SQL注入的一种方式。强烈推荐使用预处理语句(Prepared Statements),无论使用 mysqli 还是 PDO。预处理语句将SQL逻辑与数据分离,是防止SQL注入最安全、最推荐的方法。对于批量插入,可以考虑:循环执行预处理语句:虽然会增加一些数据库往返次数,但对于大多数场景足够高效且非常安全。更复杂的批量预处理:动态生成多个占位符 (?,?,?),(?,?,?),…,然后绑定一个扁平化的参数数组。这需要更精细的代码实现,但能兼顾安全和单次查询的效率。数据量限制:虽然批量 INSERT 效率高,但单条SQL语句的长度是有限制的(由MySQL的 max_allowed_packet 配置决定)。如果一次性插入的行数非常多(例如数千甚至数万行),可能会超出这个限制。在这种情况下,可以将数据分批(batch)处理,每次插入一个合理数量的行。事务处理:对于涉及多个相关数据操作的复杂逻辑,或者需要确保所有插入要么全部成功要么全部失败的场景,应使用数据库事务。将批量 INSERT 语句封装在事务中,可以在出现错误时回滚所有更改,保持数据一致性。错误日志与用户反馈:除了在页面上显示错误,还应将详细的错误信息记录到服务器日志中,以便后续排查。向用户提供友好的反馈信息,而不是直接显示技术性错误。性能考量:批量 INSERT 语句显著优于循环执行单条 INSERT 语句,因为它减少了网络往返次数和SQL解析的开销。确保数据库表有合适的索引,尤其是在 WHERE 子句中经常使用的列。考虑数据库服务器的硬件配置和负载。

总结

通过本教程,我们学习了如何利用HTML表单的数组命名机制和PHP后端的数据处理能力,构建一条高效且安全的批量 INSERT SQL语句。核心思想是将多行数据作为数组提交,在PHP中整合为单个 INSERT … VALUES (…), (…), … 语句,并通过 mysqli_real_escape_string 或更推荐的预处理语句来确保数据安全。遵循这些最佳实践,可以显著提升Web应用处理批量数据时的性能和健壮性。

以上就是PHP高效批量插入多行数据到MySQL数据库教程的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1337796.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫