本文将指导您如何在sql查询中结合多个`where`条件,以实现对特定用户数据的过滤,例如根据登录用户的会话信息筛选结果。我们将重点介绍如何使用`and`逻辑运算符来连接条件,并强调采用预处理语句(prepared statements)来有效防止sql注入攻击,确保数据查询的安全性与可靠性。

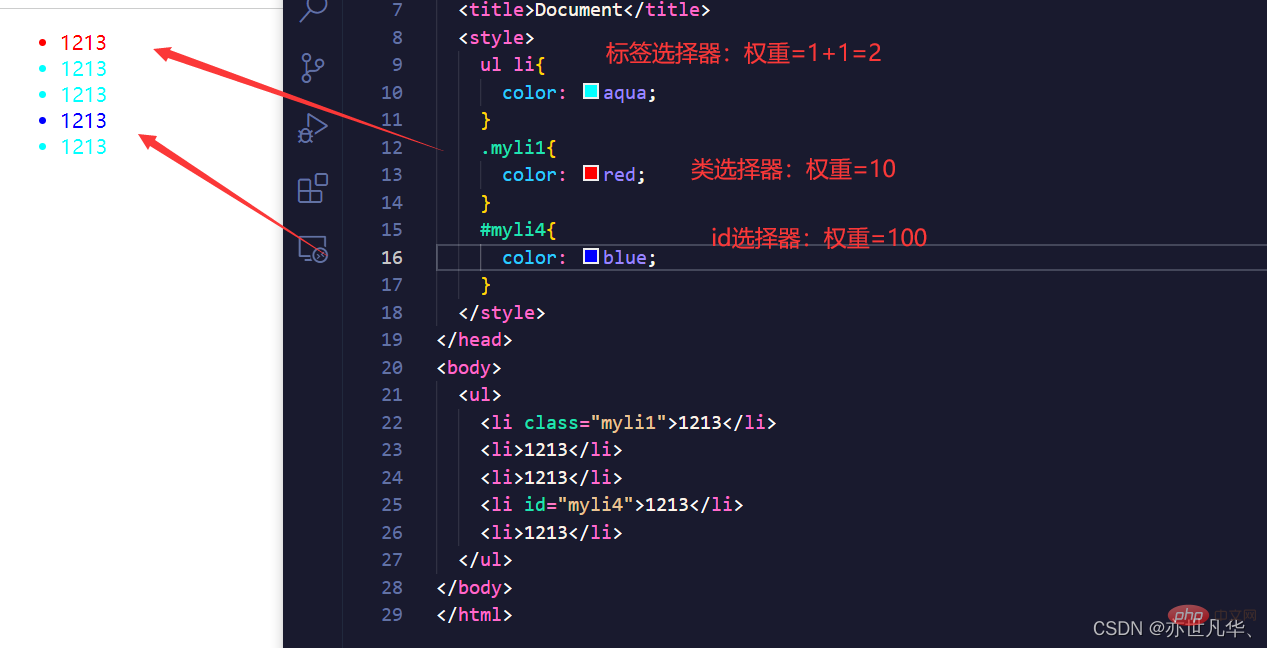

1. 理解SQL的WHERE子句与逻辑运算符

SQL的WHERE子句用于从表中筛选满足特定条件的行。当需要同时满足多个条件时,可以使用逻辑运算符来连接它们。最常用的逻辑运算符包括:

AND:当所有连接的条件都为真时,整个条件才为真。OR:当任一连接的条件为真时,整个条件就为真。NOT:用于否定一个条件。

在需要同时满足“书籍状态为过期”并且“属于当前登录用户”这两个条件时,AND运算符是理想的选择。

2. 结合多个条件过滤用户数据

假设我们有一个查询,旨在显示用户的逾期书籍。原始查询可能只根据书籍状态进行过滤:

SELECT user.username, books.bid, name, authors, edition, status, approve, issue, issue_book.return FROM user INNER JOIN issue_book ON user.username = issue_book.username INNER JOIN books ON issue_book.bid = books.bid WHERE issue_book.approve = 'EXPIRED'ORDER BY `issue_book`.`return` DESC;

为了进一步筛选出当前登录用户(例如,其用户名存储在$_SESSION[‘login_user’]中)的逾期书籍,我们可以在现有WHERE子句后面使用AND运算符添加第二个条件:

SELECT user.username, books.bid, name, authors, edition, status, approve, issue, issue_book.return FROM user INNER JOIN issue_book ON user.username = issue_book.username INNER JOIN books ON issue_book.bid = books.bid WHERE issue_book.approve = 'EXPIRED' AND user.username = '当前登录用户名'ORDER BY `issue_book`.`return` DESC;

将’当前登录用户名’替换为从$_SESSION[‘login_user’]获取的值即可实现过滤。

3. 安全地过滤用户数据:防止SQL注入

直接将用户输入(如$_SESSION中的值)拼接到SQL查询字符串中是非常危险的,这会使您的应用程序容易受到SQL注入攻击。攻击者可以通过在输入中插入恶意SQL代码来修改查询的意图,从而窃取、修改或删除数据。

为了安全地处理用户输入,我们必须使用预处理语句(Prepared Statements)。预处理语句将SQL查询结构与数据值分离,数据库服务器会先解析查询结构,然后再将数据绑定到查询中,从而有效防止恶意代码的执行。

以下是使用PHP的mysqli扩展实现预处理语句的步骤:

准备(Prepare)查询:创建一个带有占位符(?)的SQL查询字符串,而不是直接插入值。绑定参数(Bind Parameters):将实际的数据值绑定到占位符上,并指定它们的类型。执行(Execute)查询:执行已准备好的语句。获取结果(Get Result):如果查询是SELECT语句,则获取结果集。

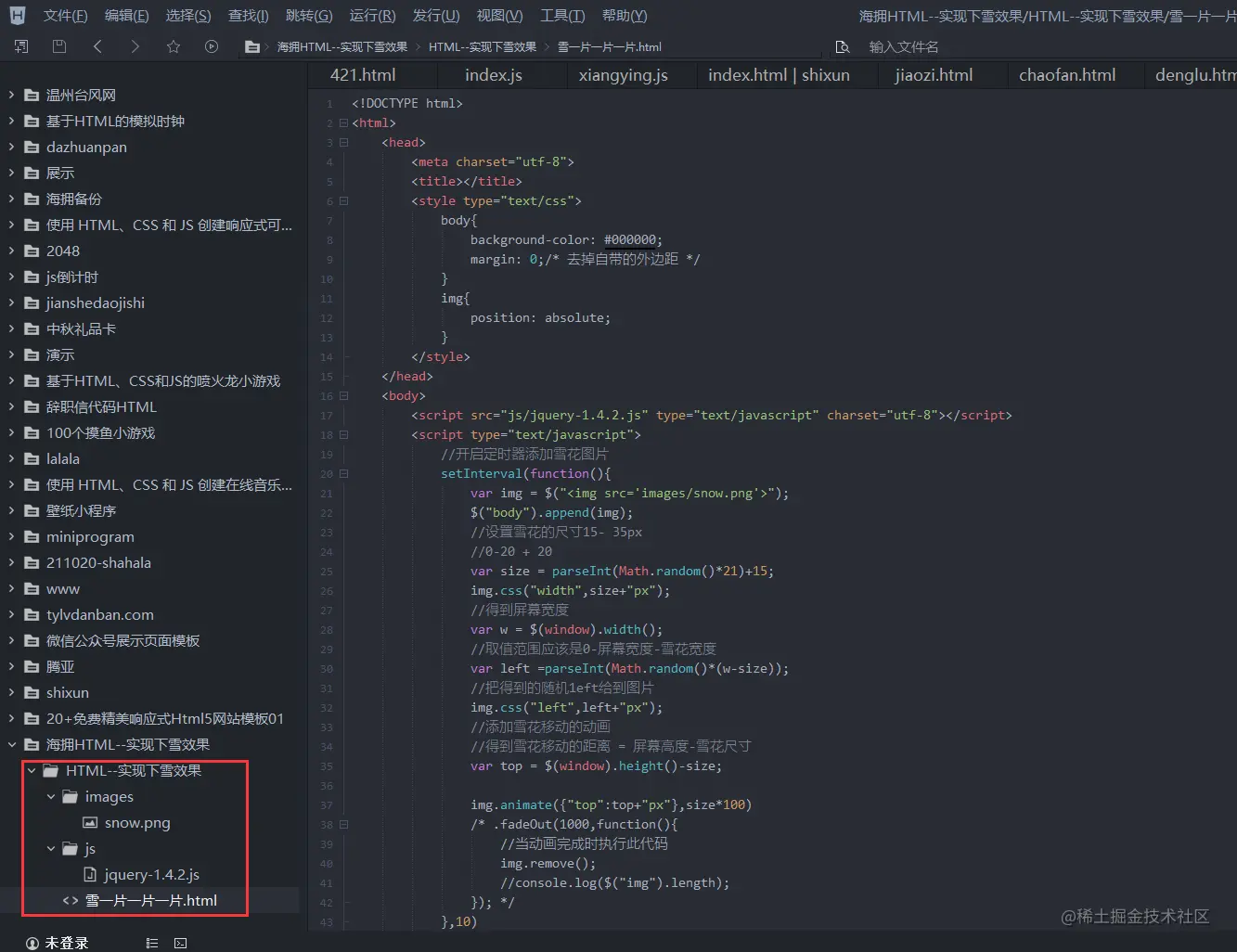

4. 示例代码:使用预处理语句安全地查询用户数据

以下PHP代码演示了如何结合AND条件和预处理语句,安全地获取当前登录用户的逾期书籍列表:

<?php// 假设 $db 变量已经包含了有效的数据库连接对象// 例如:$db = mysqli_connect("localhost", "username", "password", "database_name");if(isset($_SESSION['login_user'])) { $exp_status = 'EXPIRED'; // 定义过期状态 $session_username = $_SESSION['login_user']; // 获取当前登录用户名 // 1. 准备带有占位符的SQL查询 $sql = "SELECT user.username, books.bid, name, authors, edition, status, approve, issue, issue_book.return FROM user INNER JOIN issue_book ON user.username = issue_book.username INNER JOIN books ON issue_book.bid = books.bid WHERE issue_book.approve = ? AND user.username = ? ORDER BY `issue_book`.`return` DESC"; // 检查是否成功准备语句 if ($stmt = mysqli_prepare($db, $sql)) { // 2. 绑定参数 // 'ss' 表示有两个字符串类型的参数 mysqli_stmt_bind_param($stmt, "ss", $exp_status, $session_username); // 3. 执行语句 mysqli_stmt_execute($stmt); // 4. 获取结果集 $res = mysqli_stmt_get_result($stmt); // 检查是否有结果 if (mysqli_num_rows($res) == 0) { echo "您没有逾期书籍。

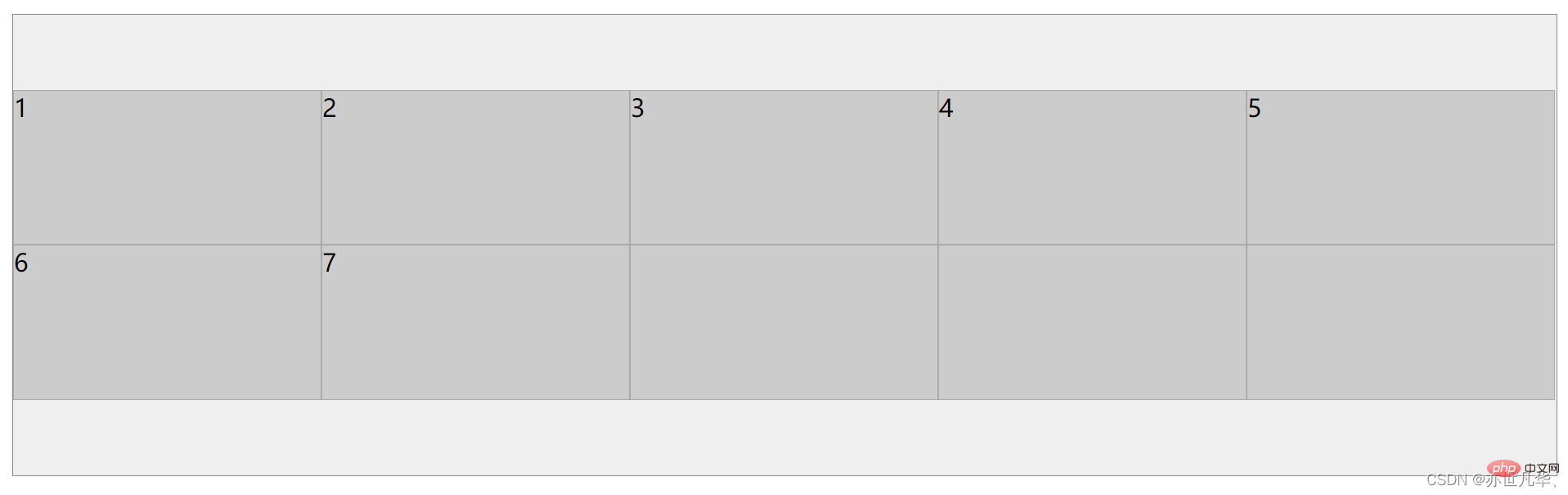

"; } else { // 渲染表格 echo "| 用户名 | 书籍ID | 书名 | 作者 | 版本 | 状态 | 归还日期 | "; echo "

|---|---|---|---|---|---|---|

| " . htmlspecialchars($row['username']) . " | "; echo "" . htmlspecialchars($row['bid']) . " | "; echo "" . htmlspecialchars($row['name']) . " | "; echo "" . htmlspecialchars($row['authors']) . " | "; echo "" . htmlspecialchars($row['edition']) . " | "; echo "" . htmlspecialchars($row['status']) . " | "; echo "" . htmlspecialchars($row['return']) . " | "; echo "

错误:无法准备SQL查询。请联系管理员。

"; // 生产环境中应记录详细错误日志,而不是直接显示给用户 // error_log("SQL Prepare Error: " . mysqli_error($db)); }} else { // 用户未登录的处理 echo ""; echo "

请先登录。

";}?>注意事项:

在显示从数据库获取的数据时,使用htmlspecialchars()函数对数据进行转义,以防止跨站脚本(XSS)攻击。始终检查mysqli_prepare()和mysqli_stmt_execute()等函数的返回值,以便在发生错误时进行适当的处理和调试。在生产环境中,不应直接向用户显示详细的数据库错误信息,而应记录到日志文件中。

5. 总结与最佳实践

在SQL查询中结合多个WHERE条件以实现精细化数据过滤是常见的需求。通过使用AND逻辑运算符,可以轻松地连接多个过滤条件。然而,更重要的是,在处理任何来自用户或会话的数据时,务必采用预处理语句来构建和执行SQL查询,以彻底防范SQL注入攻击,确保应用程序的数据安全。遵循这些最佳实践,可以构建出既功能强大又安全可靠的Web应用程序。

以上就是如何在SQL查询中使用多个WHERE条件并安全地过滤用户特定数据的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1338929.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫