本文详细阐述了如何在sql查询中利用`and`运算符组合多个过滤条件,并重点演示了如何安全地将php `$_session`中的用户登录信息集成到`where`子句,以实现针对特定用户的数据个性化展示。文章强调了使用预处理语句来有效防范sql注入攻击的重要性,并提供了具体的php `mysqli`示例代码及相关注意事项。

引言

在Web应用开发中,根据用户的身份或状态来过滤和展示数据是一种常见需求。例如,一个图书管理系统可能需要显示某个用户所有已借阅或已逾期的图书。这通常涉及到在SQL查询中添加多个过滤条件,其中一个条件可能来源于用户的会话数据(如PHP的$_SESSION)。本文将深入探讨如何在SQL查询中灵活地使用多个WHERE子句条件,并特别关注如何安全有效地整合用户会话信息。

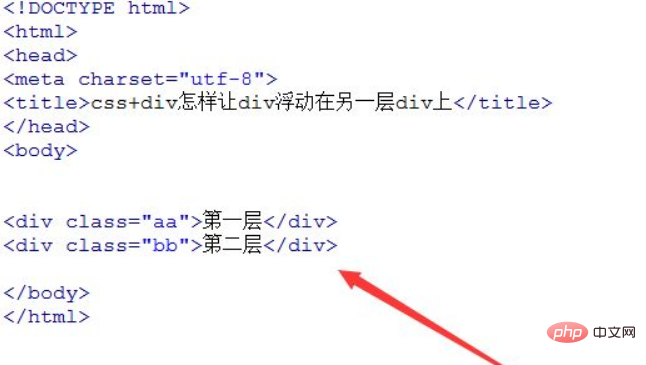

SQL WHERE 子句中的多条件组合

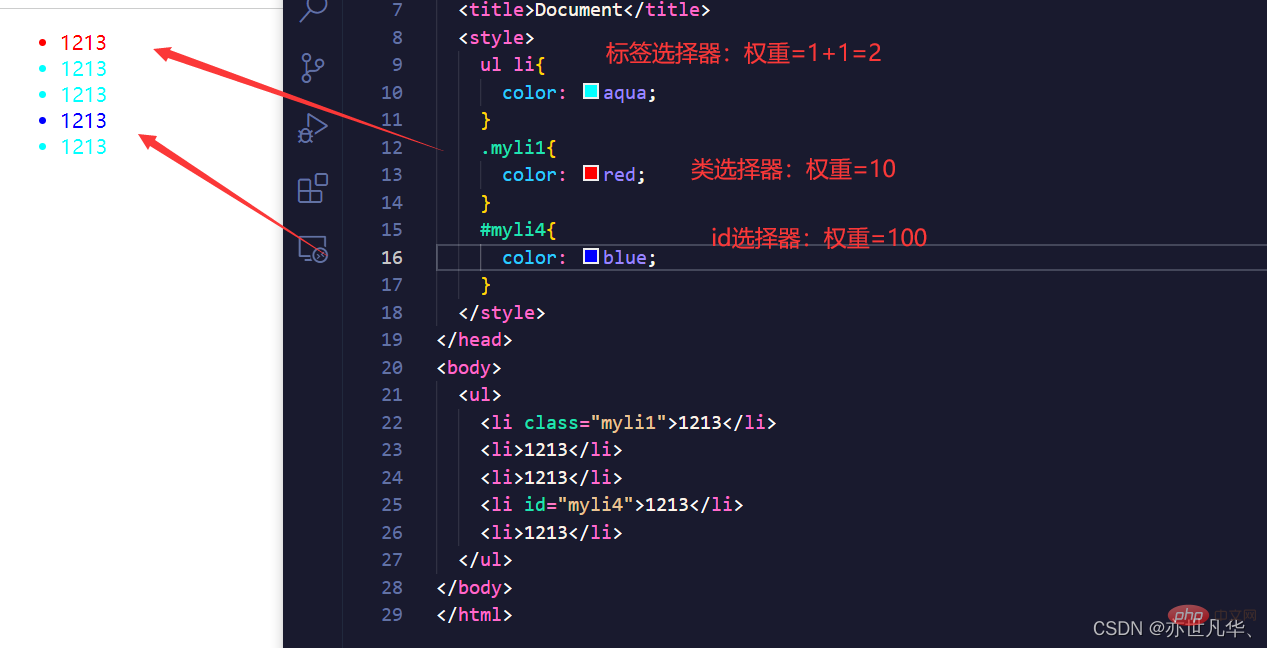

SQL的WHERE子句用于从表中筛选满足指定条件的行。当需要同时满足多个条件时,可以使用逻辑运算符将它们组合起来。最常用的逻辑运算符是AND和OR。

AND 运算符:当所有连接的条件都为真时,整个条件才为真。这是实现“同时满足”多个筛选条件的关键。OR 运算符:当任何一个连接的条件为真时,整个条件就为真。

在本场景中,我们需要同时满足“图书状态为逾期”和“图书属于当前登录用户”这两个条件,因此AND运算符是我们的首选。

基本语法示例:

立即学习“PHP免费学习笔记(深入)”;

SELECT column1, column2FROM your_tableWHERE condition1 AND condition2 AND condition3;

整合用户会话数据($_SESSION)进行数据过滤

PHP的$_SESSION超全局变量用于存储跨页面访问的用户会话数据。当用户成功登录后,其用户名或其他身份标识通常会被存储在$_SESSION中。要将此信息用于SQL查询,我们需要将其作为WHERE子句的一个条件。

假设我们有一个查询,用于获取所有逾期的图书:

SELECT user.username, books.bid, name, authors, edition, status, approve, issue, issue_book.returnFROM userINNER JOIN issue_book ON user.username = issue_book.usernameINNER JOIN books ON issue_book.bid = books.bidWHERE issue_book.approve = 'EXPIRED'ORDER BY `issue_book`.`return` DESC;

现在,如果我们要进一步筛选出当前登录用户的逾期图书,并且假设登录用户的用户名存储在$_SESSION[‘login_user’]中,我们可以通过添加一个AND条件来实现:

SELECT user.username, books.bid, name, authors, edition, status, approve, issue, issue_book.returnFROM userINNER JOIN issue_book ON user.username = issue_book.usernameINNER JOIN books ON issue_book.bid = books.bidWHERE issue_book.approve = 'EXPIRED' AND user.username = '当前登录用户名'ORDER BY `issue_book`.`return` DESC;

将“当前登录用户名”替换为$_SESSION[‘login_user’]的值,就完成了与用户会话数据的整合。

安全地执行多条件查询:使用预处理语句

警告:直接将$_SESSION变量的值拼接到SQL查询字符串中是非常危险的,极易导致SQL注入漏洞。 恶意用户可以构造特殊的用户名,从而修改查询逻辑,甚至执行任意数据库操作。

为了安全地执行包含用户输入(包括$_SESSION数据)的SQL查询,必须使用预处理语句(Prepared Statements)。预处理语句将SQL查询的结构与数据分离,数据库在执行前会先解析查询结构,然后将数据作为参数绑定进去,从而有效防止SQL注入。

以下是使用PHP mysqli扩展实现安全多条件查询的示例代码:

<?php// 确保会话已启动session_start();// 假设数据库连接已建立并存储在 $db 变量中// $db = mysqli_connect("localhost", "root", "", "library");if (isset($_SESSION['login_user'])) { $exp_status = 'EXPIRED'; // 逾期状态 $current_username = $_SESSION['login_user']; // 当前登录用户的用户名 // SQL查询语句,使用占位符 '?' 代替实际值 $sql = "SELECT user.username, books.bid, name, authors, edition, status, approve, issue, issue_book.return FROM user INNER JOIN issue_book ON user.username = issue_book.username INNER JOIN books ON issue_book.bid = books.bid WHERE issue_book.approve = ? AND user.username = ? ORDER BY `issue_book`.`return` DESC"; // 准备语句 if ($stmt = mysqli_prepare($db, $sql)) { // 绑定参数。'ss' 表示两个参数都是字符串类型 mysqli_stmt_bind_param($stmt, "ss", $exp_status, $current_username); // 执行语句 mysqli_stmt_execute($stmt); // 获取结果集 $res = mysqli_stmt_get_result($stmt); if (mysqli_num_rows($res) == 0) { echo "您没有逾期图书。

"; } else { echo "| 用户名 | BID | 书名 | 作者 | 版本 | 状态 | 归还日期 | "; echo "

|---|---|---|---|---|---|---|

| " . htmlspecialchars($row['username']) . " | "; echo "" . htmlspecialchars($row['bid']) . " | "; echo "" . htmlspecialchars($row['name']) . " | "; echo "" . htmlspecialchars($row['authors']) . " | "; echo "" . htmlspecialchars($row['edition']) . " | "; echo "" . htmlspecialchars($row['status']) . " | "; echo "" . htmlspecialchars($row['return']) . " | "; echo "

数据库查询准备失败: " . mysqli_error($db) . "

"; }} else { echo "请先登录。

";}?>代码解析:

session_start();: 确保会话已启动,才能访问$_SESSION数据。mysqli_prepare($db, $sql): 准备SQL语句。$sql中用?作为占位符,代替实际的数据值。mysqli_stmt_bind_param($stmt, “ss”, $exp_status, $current_username): 将PHP变量绑定到SQL语句中的占位符。第一个参数$stmt是准备好的语句对象。第二个参数”ss”是一个字符串,每个字符代表一个绑定参数的数据类型(s代表字符串,i代表整数,d代表双精度浮点数,b代表二进制大对象)。此处我们有两个字符串类型的参数,所以是”ss”。随后的参数是按顺序要绑定的PHP变量。mysqli_stmt_execute($stmt): 执行准备好的语句。mysqli_stmt_get_result($stmt): 获取执行结果,返回一个结果集对象,可以像mysqli_query返回的结果一样处理。mysqli_stmt_close($stmt): 关闭语句,释放资源。htmlspecialchars(): 在输出到HTML页面时,对从数据库中获取的数据进行转义,防止跨站脚本(XSS)攻击。

关键注意事项

SQL注入防护是首要任务: 始终使用预处理语句(Prepared Statements)来处理所有用户提供或会话中的数据,包括$_GET、$_POST、$_SESSION以及其他外部输入。数据类型匹配: 在mysqli_stmt_bind_param中,确保数据类型标识符(如”ss”)与实际绑定的变量类型和数据库列类型相匹配,以避免潜在的错误或不正确的查询结果。索引优化查询性能: 对于WHERE子句中经常使用的列(如issue_book.approve和user.username),在数据库表中创建索引可以显著提高查询速度,尤其是在数据量较大时。会话安全管理:确保$_SESSION数据在服务器端安全存储,并采取措施防止会话劫持(如使用HTTPS、设置httponly和secure标志的Cookie)。在访问$_SESSION变量前,务必使用isset()检查其是否存在,以避免未定义变量的警告或错误。错误处理: 在实际生产环境中,应对mysqli_prepare、mysqli_stmt_execute等操作的返回值进行严格的错误检查,并提供友好的错误提示,而不是直接暴露数据库错误信息。

总结

在SQL查询中结合多个WHERE条件是实现数据精细化过滤的常用手段。通过AND运算符,我们可以轻松地将业务逻辑条件(如“逾期状态”)与用户身份条件(如“当前登录用户”)结合起来。然而,安全性是重中之重。务必采用预处理语句来处理所有动态数据,从而有效防范SQL注入攻击,确保应用程序的健壮性和用户数据的安全。同时,结合良好的索引策略和会话管理,可以构建出高性能且安全的Web应用。

以上就是PHP与SQL:通过$_SESSION实现用户数据过滤的多条件查询的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1341317.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫