Web Cryptography API 提供浏览器原生加密能力,支持密钥生成、加解密、签名验证,实现端到端加密。通过 crypto.subtle 接口使用非对称加密(如 RSA-OAEP、ECDH)交换密钥,结合对称加密(如 AES-GCM)加密数据,确保服务器无法访问明文。安全密钥交换依赖公钥基础设施,常用非对称加密或 Diffie-Hellman 协议实现完美前向保密。为防中间人攻击,需结合安全码验证、TOFU 或带外认证。API 存在安全边界:客户端易受 XSS 或恶意软件攻击,私钥不应明文存储于 localStorage,须用用户密码加密保护。避免重用 IV、使用不安全模式(如 ECB),应选 AEAD 模式如 AES-GCM 以保证完整性和机密性。离线消息可由服务器暂存密文,接收方上线后解密;多设备同步可通过设备专属密钥对实现,每设备独立密钥,发送方为每个设备公钥加密会话密钥,但需处理密钥列表更新与撤销。新设备加入需现有设备授权,如扫码同步。密钥备份可用用户密码派生主密钥(PBKDF2/Argon2)加密存储,恢复时输入密码解密。整个系统需兼顾安全性、用户体验与协议

Web Cryptography API 提供了一套浏览器原生的加密能力,它让我们可以在客户端(也就是用户的浏览器里)直接进行密钥生成、数据加解密、签名和验证等操作。这使得端到端加密(E2EE)成为可能,因为数据在离开发送方浏览器之前就被加密了,只有预期的接收方才能解密,服务器端永远无法触及明文内容。这不仅仅是技术上的进步,更是一种用户隐私保护理念的落地。

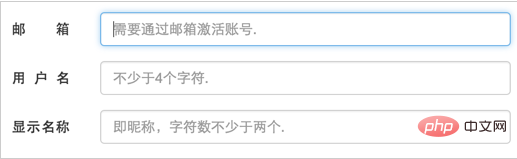

Web Cryptography API 的实现,核心在于利用其提供的

crypto.subtle

接口。这包括生成非对称密钥对(比如 RSA-OAEP 或 ECDH)用于密钥交换,以及生成对称密钥(如 AES-GCM)用于实际的数据加密。当发送方想要发送一条消息时,它会用接收方的公钥加密一个临时的对称密钥,然后用这个对称密钥加密消息本身。接收方收到后,用自己的私钥解密出对称密钥,再用对称密钥解密消息。整个过程,服务器只看到了加密后的数据和加密后的对称密钥,无法窥探内容。

如何安全地交换加密密钥,这是端到端加密的关键?

密钥交换,这几乎是端到端加密中最具挑战性,也最容易出错的一环。你总不能直接把密钥明文发过去吧?那不就全完了吗。我们通常会遇到一个“鸡生蛋,蛋生鸡”的问题:在没有安全通道的前提下,如何建立一个安全通道来交换密钥?

这里有几种主流的思路:

首先,非对称加密(如 RSA-OAEP 或 ECDH)是基础。每个人都生成一个公钥/私钥对。公钥可以公开,私钥必须严格保密。当Alice想和Bob通信时,Alice会获取Bob的公钥,然后用Bob的公钥加密一个对称密钥,再发送给Bob。Bob收到后,用自己的私钥解密出对称密钥。这样,双方就拥有了一个只有他们知道的共享对称密钥。这种方法的好处是,即使传输公钥的通道不安全,攻击者也无法通过公钥推导出私钥。

其次,Diffie-Hellman 密钥交换(DHKE)协议提供了一种更优雅的解决方案,尤其适用于需要完美前向保密(PFS)的场景。它允许两个通信方在不安全的信道上协商出一个共享密钥,而这个共享密钥从未在信道上直接传输。即使某个会话的长期私钥最终被泄露,攻击者也无法解密之前通过DHKE建立的会话。Web Cryptography API 支持

ECDH

(椭圆曲线 Diffie-Hellman),它在保持安全性的同时,密钥长度更短,计算效率更高。

然而,仅仅交换密钥还不够。最大的威胁是中间人攻击(Man-in-the-Middle, MITM)。攻击者可能会在Alice和Bob之间冒充对方,分别与Alice和Bob进行密钥交换,导致Alice以为在和Bob通信,实际上是在和攻击者通信,Bob也一样。为了对抗MITM,我们需要密钥验证。这通常通过“带外(out-of-band)”方式进行,比如:

安全码验证: 双方通过一个短期的、易于人工比较的字符串或QR码来验证彼此的公钥指纹。如果指纹匹配,则可以确认没有MITM。WhatsApp、Signal等应用都采用这种方式。信任链/CA证书: 在Web浏览器环境中,HTTPS就是通过CA证书来验证服务器身份的。但在点对点通信中,通常没有一个中心化的CA来为每个用户颁发证书,所以需要其他机制。首次使用信任(Trust on First Use, TOFU): 许多应用会在首次通信时自动交换并存储公钥,后续通信如果公钥发生变化会发出警告。这是一种实用但有风险的策略,因为首次连接时可能就存在MITM。

最终,安全密钥交换是一个系统工程,需要结合多种技术和用户行为习惯来共同保障。Web Cryptography API 提供了底层工具,但上层协议和用户界面设计同样至关重要。

在浏览器环境中,Web Cryptography API 的安全边界和常见陷阱有哪些?

Web Cryptography API 确实为浏览器带来了强大的加密能力,但它并非万能药,也存在其固有的安全边界和一些常见的陷阱。理解这些,才能真正构建健壮的端到端加密应用。

一个核心的边界是:浏览器环境本身就是攻击面。 如果用户的浏览器被恶意软件感染,或者存在跨站脚本攻击(XSS),那么即使你的加密代码写得再完美,也可能被绕过。攻击者可以直接窃取内存中的明文数据、篡改API调用、甚至替换你的加密密钥。这意味着,客户端加密虽然保护了数据在传输和服务器端的安全,但无法完全保护用户设备本地的明文数据。

常见的陷阱包括:

密钥管理不当: 这是最致命的错误。不安全的密钥存储: 比如把私钥明文存在

localStorage

。虽然

IndexedDB

提供了更好的隔离性,但如果浏览器被完全攻破,这些存储仍然可能被访问。真正的“私钥”应该只存在于用户的设备上,最好是加密存储,并用用户输入的密码进行解密。密钥泄露: 比如在代码中硬编码密钥,或者通过不安全的API将密钥暴露出去。随机数生成问题: 加密操作对随机数的质量要求极高,比如生成IV(Initialization Vector)和密钥。必须使用

window.crypto.getRandomValues()

来生成密码学安全的随机数,而不能使用

Math.random()

,后者是伪随机数,极易被预测。不正确的加密模式和参数:重用 IV: AES-GCM 等模式要求每次加密都使用一个唯一的 IV。如果重复使用 IV,会导致严重的安全漏洞,攻击者可以推导出密钥或解密数据。选择不安全的模式: 比如 ECB 模式,它会加密相同的明文块为相同的密文块,泄露数据模式。应始终使用像 AES-GCM 这样的认证加密模式,它不仅加密数据,还提供数据完整性验证。缺少认证: 仅仅加密数据是不够的,还需要验证数据在传输过程中是否被篡改。AES-GCM 提供了内置的认证功能(AEAD),而其他模式可能需要额外结合 HMAC 等机制。密钥派生函数(KDF)使用不当: 如果需要从用户密码派生密钥,必须使用强 KDF,如 PBKDF2 或 Argon2。直接用密码作为密钥或简单哈希密码都是不安全的。信任链验证缺失: 如前所述,即使交换了公钥,也需要验证这个公钥是否真的属于预期的通信方,否则会遭受中间人攻击。Web Cryptography API 提供了操作密钥的工具,但建立信任链是应用层面的责任。用户体验与安全性的权衡: 过于复杂的安全流程可能导致用户放弃使用,或者选择不安全的捷径。如何在提供强大安全性的同时,保持良好的用户体验,是一个持续的挑战。

总的来说,Web Cryptography API 提供了底层原语,但开发者需要对密码学原理有深入理解,并小心处理密钥管理、随机数、加密模式选择和信任验证等上层逻辑,才能真正构建安全的端到端加密应用。

如何处理离线消息和多设备同步的端到端加密挑战?

离线消息和多设备同步,这两个场景给端到端加密带来了额外的复杂性,因为它们打破了“实时在线、一对一通信”的简单模型。

离线消息的挑战与处理:

当接收方离线时,发送方发出的加密消息需要被存储,直到接收方上线才能被解密。这意味着消息通常会暂时存储在服务器上。

服务器端存储密文: 这是最直接的方法。发送方用接收方的公钥加密消息,或者用一个协商好的对称会话密钥加密消息,然后将密文上传到服务器。服务器只负责存储和转发这些密文,它无法解密,也无需关心内容。当接收方上线时,服务器将这些密文推送给接收方,接收方用自己的私钥(或会话密钥)解密。密钥管理: 为了让发送方能加密离线消息,它必须拥有接收方的公钥。这通常意味着需要一个“公钥目录”或“密钥服务器”,它存储了所有用户的公钥。当然,这个服务器也必须是可信的,或者至少其提供的公钥可以通过带外方式进行验证。完美前向保密(PFS)的考量: 如果所有离线消息都用一个长期公钥加密,一旦该私钥泄露,所有历史离线消息都可能被解密。为了实现PFS,可以考虑为每条消息生成一个临时的对称密钥,然后用接收方的公钥加密这个临时密钥,再将加密后的消息和加密后的临时密钥一同发送。这样,即使长期私钥被泄露,也只能解密出最新的临时密钥,而不能解密所有历史消息。消息队列与重试机制: 服务器需要维护一个消息队列,确保离线消息能够可靠地送达。客户端也需要有重试机制,以防消息发送失败。

多设备同步的挑战与处理:

用户通常拥有多个设备(手机、电脑、平板),并希望在所有设备上都能访问和发送加密消息。这要求密钥和消息能在这些设备之间安全同步。

共享私钥: 最简单,但安全性最低的方案是所有设备共享同一个私钥。当用户在新设备上登录时,需要通过某种方式(如扫描现有设备的二维码,或输入一个强密码)将私钥同步到新设备。这种方法的缺点是,任何一个设备的私钥被泄露,所有设备上的历史和未来消息都会受到威胁。设备专属密钥对: 更安全的做法是每个设备都拥有自己的公钥/私钥对。当Alice向Bob发送消息时,她需要用Bob所有设备的公钥分别加密消息(或加密一个会话密钥),然后发送多个密文版本。这增加了加密的复杂性和消息大小。当Bob在新设备上登录时,他会生成新的密钥对,并将其公钥发布出去。其他设备在发送消息时,需要更新Bob的公钥列表。端到端加密的密钥备份/恢复: 如果用户所有设备都丢失或损坏,如何恢复加密消息?这通常需要一个“主密钥”或“恢复密钥”,它由用户自己保管,或者通过一个用户设定的强密码加密后存储在云端。当用户需要恢复时,输入密码解密主密钥,再用主密钥解密设备专属密钥或消息。这种方案引入了一个单点风险,即主密钥或恢复密码的安全性。安全同步新设备: 将新设备安全地加入到加密通信网络中,通常需要现有设备的授权。例如,现有设备可以生成一个临时的、有时效性的“同步码”或“二维码”,新设备扫描后,通过安全通道交换密钥。密钥撤销与更新: 如果一个设备丢失或被盗,其对应的密钥必须被撤销,以防止攻击者利用该密钥解密未来的消息。所有其他设备需要知道哪些密钥已被撤销,并停止使用它们。

处理这些挑战需要精心设计的协议和用户流程,以平衡安全性、可用性和复杂性。Web Cryptography API 提供了底层的加密工具,但如何将这些工具组合起来构建一个鲁棒的、多设备的E2EE系统,是应用开发者需要深思熟虑的问题。

以上就是如何用Web Cryptography API实现端到端加密通信?的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1521860.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫