本文探讨了NextAuth中间件在Next.js应用中导致登录后无限重定向的常见问题,并提供了通过配置会话策略为JWT以及正确实现JWT和会话回调函数来解决此问题的详细教程,确保用户认证状态的正确识别和页面访问。

理解NextAuth中间件与重定向机制

nextauth提供了一个强大的中间件功能,允许开发者轻松保护next.js应用程序中的特定路由。通过在middleware.ts文件中简单地导出next-auth/middleware,并配置matcher,可以确保未认证的用户在访问受保护页面时被重定向到登录页。然而,在某些配置下,尤其是当使用数据库适配器时,可能会出现一个棘手的问题:用户成功登录后,仍然被无限重定向回登录页面。

问题根源:会话策略与中间件的交互

当NextAuth与数据库适配器(如PrismaAdapter)结合使用时,默认的会话策略是database。这意味着用户的会话信息主要存储在数据库中,并通过一个会话ID在客户端的cookie中引用。然而,NextAuth中间件在默认情况下,为了实现高效的认证检查,通常会尝试读取一个JWT(JSON Web Token)来验证用户身份。如果session.strategy被设置为database,并且没有明确配置JWT相关的回调,中间件可能无法找到预期的JWT,从而错误地判断用户为未认证状态,即使他们已经成功登录。这便导致了登录后的无限重定向循环。

解决方案:启用JWT会话策略并配置回调

要解决此问题,核心在于将NextAuth的会话策略显式地设置为jwt,并确保JWT中包含所有必要的会话信息。这需要对[…nextauth].ts文件进行修改,具体包括以下两点:

设置会话策略为JWT:通过在authOptions中添加session: { strategy: “jwt” },明确告知NextAuth使用JWT作为其会话管理机制。

配置JWT和Session回调函数:当session.strategy设置为jwt时,jwt和session回调函数变得至关重要。

jwt回调函数:在用户登录或会话更新时被调用,用于将用户或账户相关的信息(如id、accessToken等)注入到JWT中。这些信息随后会被加密并存储在客户端的cookie中。session回调函数:在每次请求时被调用,用于将JWT中的信息(已解码)映射到session对象中,使其在客户端组件或API路由中可用。

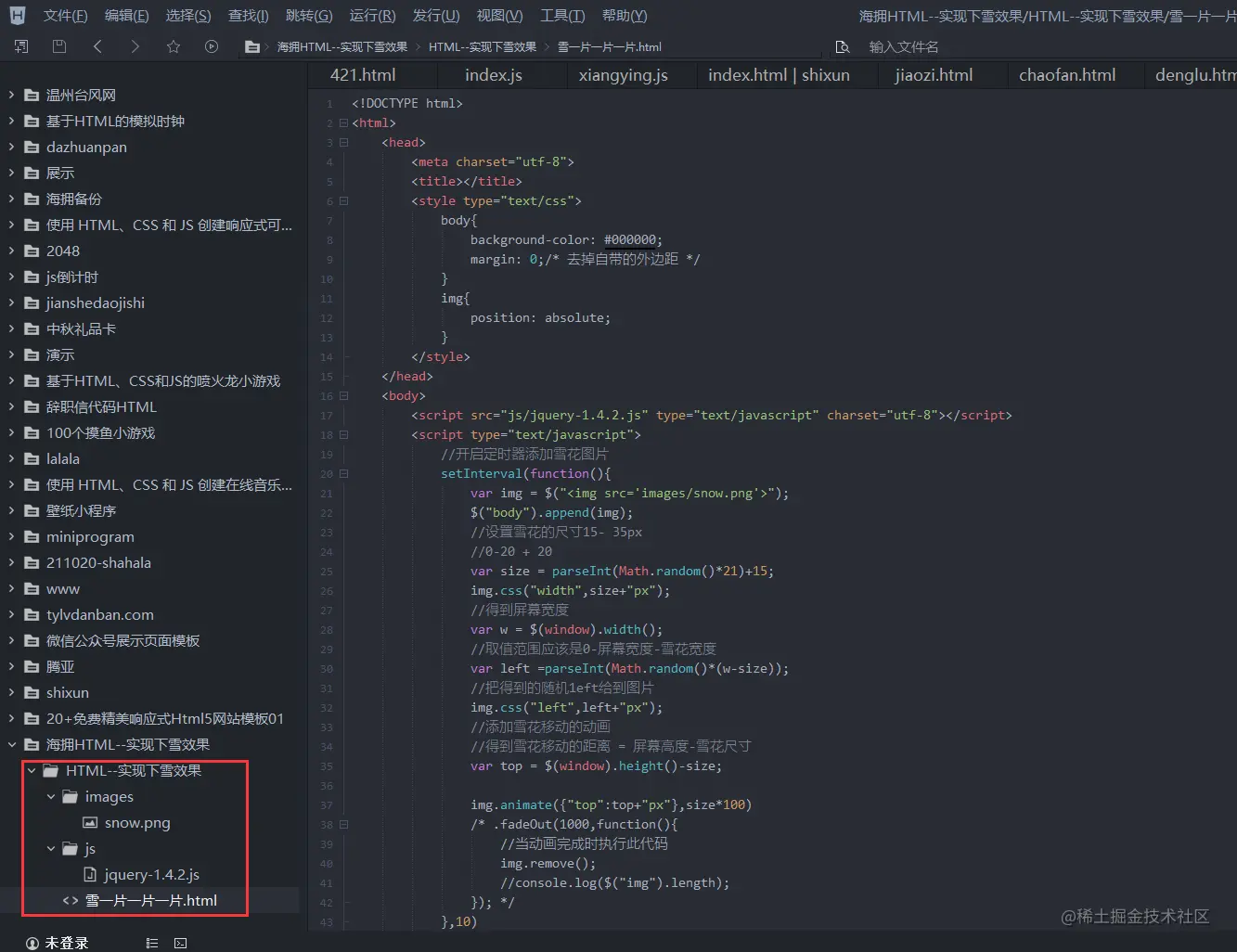

示例代码:[…nextauth].ts 配置

以下是经过修正的[…nextauth].ts配置,展示了如何正确设置JWT会话策略和回调函数:

import NextAuth, { NextAuthOptions } from "next-auth";import GoogleProvider from "next-auth/providers/google";import client from "@/libs/server/client"; // 假设这是您的Prisma客户端import { PrismaAdapter } from "@next-auth/prisma-adapter";export const authOptions: NextAuthOptions = { // 使用Prisma适配器进行数据库操作 adapter: PrismaAdapter(client), providers: [ GoogleProvider({ clientId: process.env.GOOGLE_CLIENT_ID as string, clientSecret: process.env.GOOGLE_CLIENT_SECRET as string, }), ], callbacks: { // JWT回调:将账户和用户数据注入到JWT中 jwt({ token, account, profile }: any) { if (account) { // 首次登录时,account对象可用,将access_token和用户ID添加到token中 token.accessToken = account.access_token; // profile.id 通常是OAuth提供商的用户ID,token.sub 是NextAuth内部的用户ID token.id = token.sub; // 确保用户ID被正确传递 } return token; }, // Session回调:将JWT中的数据暴露给session对象 session({ session, token }: any) { // 将JWT中的accessToken和id(sub)添加到session对象中 session.accessToken = token.accessToken; session.id = token.sub; // token.sub 包含了用户的唯一ID return session; }, // 重定向回调:登录后重定向到应用的baseUrl redirect({ baseUrl }) { return baseUrl; } }, // 设置会话策略为JWT session: { strategy: "jwt", }, // NextAuth的密钥,用于签名和加密JWT secret: process.env.NEXTAUTH_SECRET, // 自定义登录页面路径 pages: { signIn: "/enter", },};export default NextAuth(authOptions);

示例代码:middleware.ts 配置(保持不变)

middleware.ts文件保持不变,因为它只需要简单地导入NextAuth中间件并配置匹配器。

export { default } from "next-auth/middleware";export const config = { // 定义需要保护的路由路径 matcher: ["/mypage","/with", "/product/:path*"],};

注意事项与最佳实践

环境变量配置:确保process.env.GOOGLE_CLIENT_ID, process.env.GOOGLE_CLIENT_SECRET, 和 process.env.NEXTAUTH_SECRET 都已正确配置。NEXTAUTH_SECRET是一个随机字符串,用于JWT的签名和加密,生产环境中务必使用强随机字符串。token.id vs token.sub:在jwt回调中,token.sub通常是NextAuth内部管理的用户ID,可以直接用于session.id。如果需要从profile中获取特定的ID,请确保其存在且符合预期。类型安全:在实际项目中,建议为jwt和session回调的参数(token, account, profile, session)定义更具体的TypeScript类型,以增强代码的可维护性和健壮性。适配器与JWT策略:即使启用了JWT会话策略,PrismaAdapter仍然用于处理用户注册、账户链接等数据库操作。JWT策略主要影响会话的存储和验证方式。

通过以上配置,NextAuth中间件将能够正确识别已登录用户的JWT,从而避免登录后的无限重定向问题,确保用户可以顺畅访问受保护的页面。

以上就是NextAuth中间件登录重定向策略优化的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1527261.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫