referrerpolicy属性用于控制http请求中referer头的信息量,以平衡安全与功能需求。需要控制referer是为了防止敏感信息泄露、保护用户隐私、防止盗链及避免竞争情报外泄。更精细的控制可通过设置不同的referrerpolicy值实现:1. no-referrer:完全不发送referer;2. no-referrer-when-downgrade:协议降级时不发送(默认值);3. origin:只发送源;4. origin-when-cross-origin:同源发完整url,跨源只发源;5. same-origin:仅同源发送;6. strict-origin:只发源,且协议降级时不发送;7. strict-origin-when-cross-origin:同源发完整url,跨源发源,协议降级不发送;8. unsafe-url:始终发完整url(不安全,应避免)。可通过全局或局部标签referrerpolicy=”值”设置,局部优先级更高。实际应用中如电商网站可对敏感跳转使用origin策略,https站点外链可设no-referrer-when-downgrade。最佳实践包括优先保障安全、避免使用unsafe-url、充分测试策略效果、注意浏览器兼容性,并区分origin与strict-origin在协议降级时的不同行为。此外,若使用csp,其referrer指令会覆盖html设置,需保持配置一致。referer泄露可能导致隐私暴露、安全漏洞和竞争情报风险。调试时可利用浏览器开发者工具的network面板查看请求头中的referer值。总之,应根据具体场景选择合适策略,兼顾安全性与功能性,并进行验证确保预期行为。

Referrerpolicy 属性主要用于控制在浏览器发送 HTTP 请求时,Referer 请求头中包含的信息量。简单来说,就是决定了你的网站在用户跳转到其他网站时,会向目标网站透露多少关于来源页面的信息。

referrerpolicy属性的作用是控制引用来源,你可以通过它来平衡安全性和可用性,决定在哪些情况下发送Referer,以及发送多少信息。

如何更精细地控制Referer?

为什么需要控制 Referer?

Referer 头本身是一个非常有用的信息,它可以帮助网站分析流量来源,进行用户行为追踪,甚至可以用来防止盗链。但是,有时候我们可能不希望泄露过多的信息,比如用户是从一个包含敏感信息的页面跳转过来的,或者我们不希望竞争对手知道我们的流量来源。这就是 referrerpolicy 属性发挥作用的地方。

referrerpolicy 的取值有哪些?

referrerpolicy 属性可以设置在 HTML 文档的 标签中的 标签上,也可以设置在单独的 、

![referrerpolicy属性的作用是什么?引用来源怎么控制?]()

no-referrer: 完全不发送 Referer 头。no-referrer-when-downgrade: 只在协议降级(例如从 HTTPS 到 HTTP)时不发送 Referer 头。这是默认值。origin: 只发送源(例如

no-referrer: 完全不发送 Referer 头。no-referrer-when-downgrade: 只在协议降级(例如从 HTTPS 到 HTTP)时不发送 Referer 头。这是默认值。origin: 只发送源(例如 https://example.com),不包含路径信息。origin-when-cross-origin: 在同源请求时发送完整的 URL,在跨域请求时只发送源。same-origin: 只在同源请求时发送 Referer 头,跨域请求时不发送。strict-origin: 在任何情况下都只发送源,但在协议降级时不发送。strict-origin-when-cross-origin: 在同源请求时发送完整的 URL,在跨域请求时只发送源,但在协议降级时不发送。unsafe-url: 发送完整的 URL,包括协议、主机名、路径和查询字符串。这是最不安全的选项,应该尽量避免使用。

如何设置 referrerpolicy?

设置 referrerpolicy 的方式有两种:全局设置和局部设置。

全局设置: 在 标签中使用 标签设置,例如:

这样设置后,整个网站的 Referer 策略都会受到影响。

局部设置: 在单个标签上设置,例如:

链接@@##@@

这样设置后,只有该标签发出的请求才会受到影响。局部设置会覆盖全局设置。

实际应用场景举例

假设你有一个电商网站,用户从商品详情页点击“加入购物车”按钮,会跳转到购物车页面。你可能不希望将商品详情页的 URL 发送到购物车页面,因为这可能会泄露一些用户行为信息。这时,你可以在“加入购物车”按钮的 标签上设置 referrerpolicy="origin",只发送源信息即可。

再比如,你的网站使用了 HTTPS 协议,并且链接到一些使用了 HTTP 协议的外部网站。为了防止 Referer 头被泄露,你可以全局设置 referrerpolicy="no-referrer-when-downgrade",这样在协议降级时就不会发送 Referer 头。

最佳实践和注意事项

安全第一: 优先考虑用户的隐私和安全,选择合适的 referrerpolicy 值。谨慎使用 unsafe-url: 除非有非常特殊的需求,否则应该尽量避免使用 unsafe-url,因为它会泄露所有的 URL 信息。测试和验证: 在修改 referrerpolicy 设置后,一定要进行充分的测试和验证,确保不会影响网站的正常功能。可以使用浏览器的开发者工具来检查 Referer 头的发送情况。兼容性: 不同的浏览器对 referrerpolicy 的支持程度可能有所不同,需要进行兼容性测试。

深入理解 origin 和 strict-origin 的区别

origin 和 strict-origin 都只发送源,但它们在协议降级时的行为有所不同。origin 在协议降级时仍然会发送源,而 strict-origin 在协议降级时则不会发送 Referer 头。因此,strict-origin 更加安全,但可能会影响一些需要 Referer 信息的网站功能。

referrerpolicy 与 CSP 的关系

Content Security Policy (CSP) 也可以用来控制 Referer 头的发送。CSP 的 referrer 指令可以设置全局的 Referer 策略,并且可以覆盖 HTML 标签上的 referrerpolicy 属性。因此,如果你的网站使用了 CSP,需要注意 referrerpolicy 和 CSP 的配置是否一致。

Referer 泄露可能带来的风险

如果 Referer 头泄露了敏感信息,可能会导致以下风险:

用户隐私泄露: 如果 Referer 头包含了用户的个人信息,例如用户名、邮箱地址等,可能会被恶意网站利用。安全漏洞: 如果 Referer 头包含了敏感的 API 密钥或访问令牌,可能会被攻击者利用。竞争情报泄露: 如果 Referer 头泄露了你的流量来源或用户行为信息,可能会被竞争对手利用。

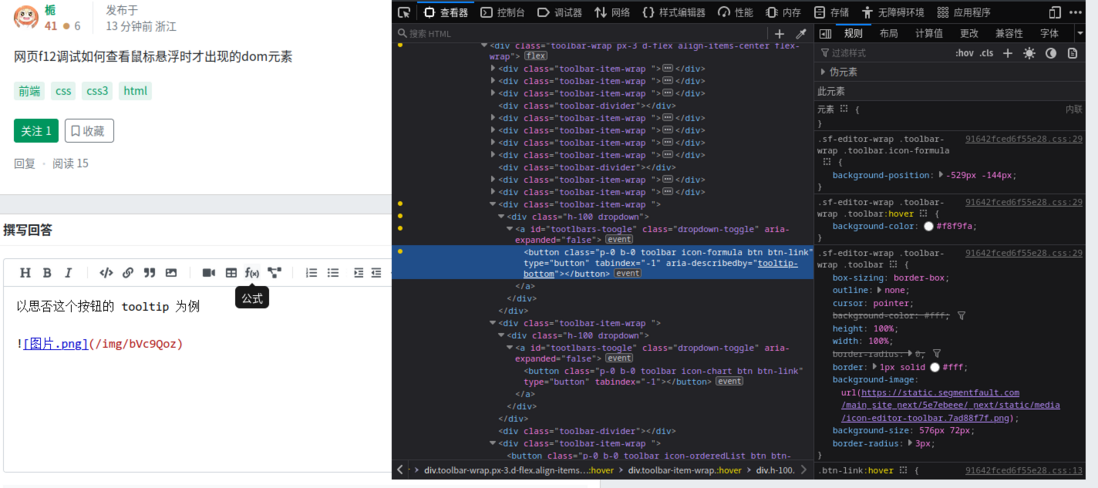

如何使用开发者工具调试 referrerpolicy

大多数现代浏览器都提供了开发者工具,可以用来查看 HTTP 请求的 Referer 头。你可以在浏览器的开发者工具中选择 “Network” 选项卡,然后找到你要检查的请求,查看 “Headers” 部分,就可以看到 Referer 头的值。

总结

referrerpolicy 属性是一个强大的工具,可以帮助你控制 Referer 头的发送,保护用户的隐私和安全。但是,在使用 referrerpolicy 时需要谨慎,选择合适的取值,并进行充分的测试和验证。理解其工作原理,并结合实际应用场景,才能更好地利用它来提升网站的安全性和用户体验。记住,没有一种策略是万能的,需要根据你的具体需求进行调整。

以上就是referrerpolicy属性的作用是什么?引用来源怎么控制?的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1569219.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫