dns域传送漏洞是一种常见的dns安全问题,本文将详细介绍其利用方式、漏洞原因以及修复方法。

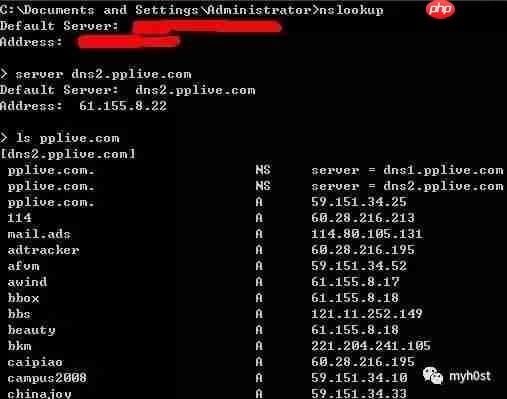

Windows利用方式:

使用nslookup工具:

nslookupserver=ns.vul.comls vul.comLinux利用方式:

使用dig工具:

dig axfr @ns.vul.com vul.comwooyun事例:

漏洞出现的原因:

DNS区域传送(DNS zone transfer)是指备用服务器从主服务器获取数据以更新其域数据库,目的是为了在主服务器故障时提供冗余备份,确保DNS解析的可用性。然而,如果主服务器未对请求传送的备用服务器进行访问控制和身份验证,就会导致此漏洞的出现。

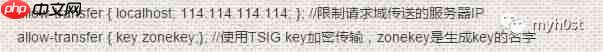

如何修复(以bind9为例):

要修复此漏洞,可以修改DNS服务器的配置,设置允许进行域传送的服务器白名单。例如,对于bind服务器,可以编辑/etc/named.conf文件,调整allow-transfer项的参数。

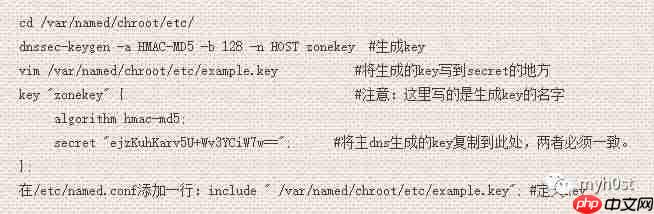

TSIG key生成与配置:

使用dnssec-keygen工具生成TSIG密钥:

以上就是配置漏洞之DNS域传送的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/175243.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫