前言

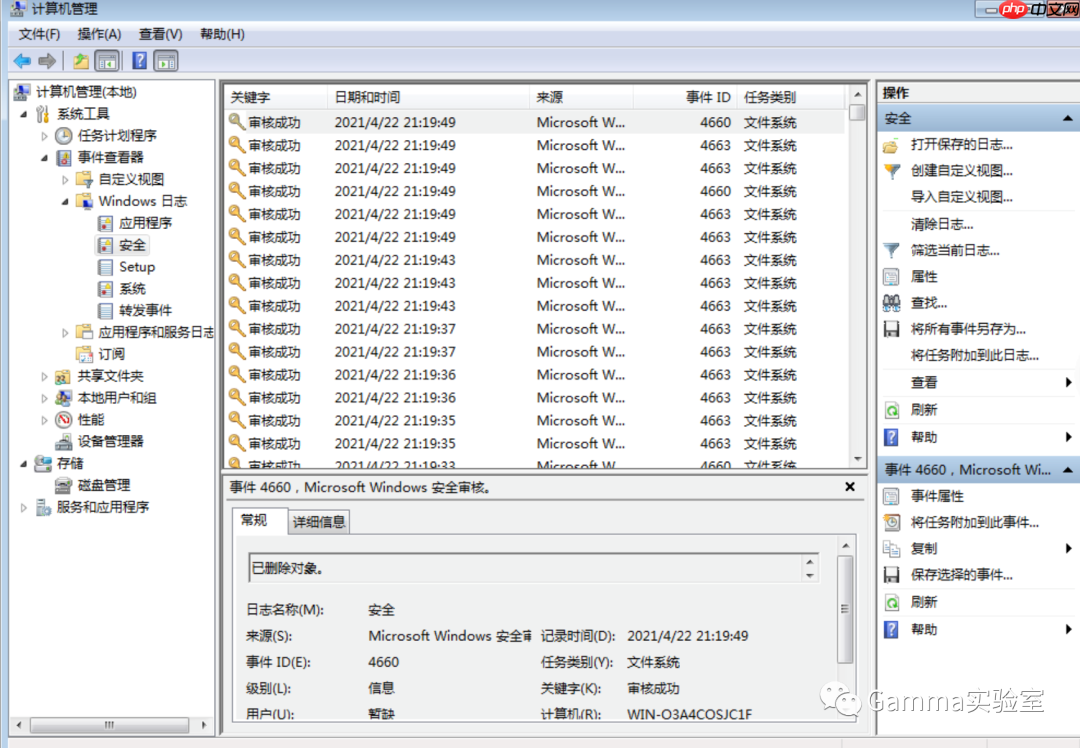

Windows事件日志概述:Windows系统日志记录系统中硬件、软件和系统问题的信息,并监控系统中发生的事件。用户可以利用这些日志检查错误原因或追踪攻击者留下的痕迹。

禁用Windows事件日志记录是红队常用策略之一,旨在减少安全人员可用于检测和审核的数据量,提升红队活动的隐蔽性。通常,安全人员会审计的日志包括应用程序日志、系统日志和安全日志。

实操

使用Wevtutil命令清除事件日志

Wevtutil是系统工具,用于查找事件日志和发布者的详细信息,也可用于安装和卸载事件清单、导出、归档和清除日志,是一个非常实用的系统日志管理工具。

权限:管理员权限

权限:管理员权限

命令:wevtutil cl 日志类型

例如,清除安全日志:

wevtutil cl security

可以将这些命令编写成批处理程序,批量清除日志。

wevtutil cl securitywevtutil cl Setupwevtutil cl Systemwevtutil cl Applicationwevtutil cl "Forwarded Events"

使用PowerShell清除事件日志

另一种方法是使用PowerShell来清除日志。

权限:管理员权限

命令:以管理员身份运行PowerShell并执行以下命令:

Clear-EventLog -LogName SecurityClear-EventLog -LogName System

这些命令将清除系统和安全日志。同样,这些命令可以编写成ps1脚本,执行批量清除操作。

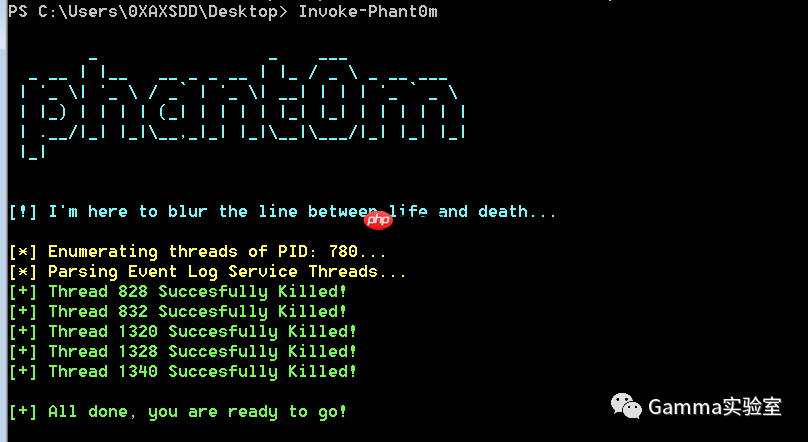

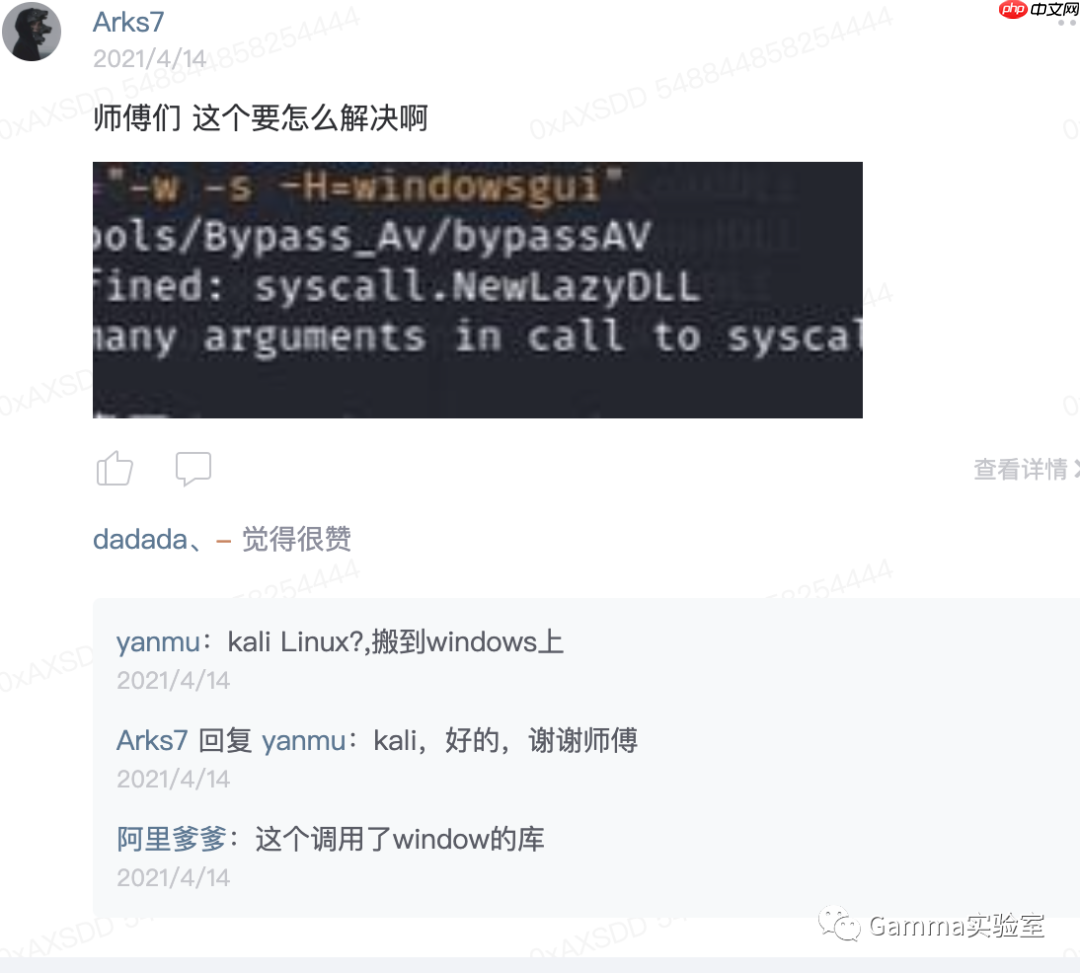

Phantom

Phantom脚本遍历事件日志服务进程(特定于svchost.exe)的线程堆栈,识别并终止事件日志线程,从而阻止系统收集日志,同时事件日志服务仍在运行。

github:https://github.com/hlldz/Invoke-Phant0m

Phantom的工作原理:

检测Windows事件日志服务的进程。获取线程列表并识别Windows事件日志服务线程ID。终止所有与Windows事件日志服务相关的线程。

简而言之,Windows事件日志服务主进程仍在运行,但其功能线程已被终止。

简而言之,Windows事件日志服务主进程仍在运行,但其功能线程已被终止。

powershell -ep bypass .Invoke-Phant0m.ps1

Mimikatz

Mimikatz不仅能窃取凭据,还能从事件查看器中清除日志。

以管理员身份运行Mimikatz并执行以下命令:

privilege::debugevent::

MiniNT注册表键

通过创建新的注册表项并重启计算机,可以重新加载配置单元以禁用事件查看器。

reg add "HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlMiniNt"

此注册表键的原理是禁用事件查看器,限制其生成日志。但使用时需注意风险,测试表明在Windows 7 SP2上可能会导致系统无法启动。

Metasploit

在Metasploit会话中,可以清除事件查看器中的应用程序、安全和系统日志。

执行命令:

clearev

红队技术博大精深,值得深入研究,每天进步一点点,日积月累将带来巨大的技术积累。

欢迎大家加入知识星球交流学习,感受网络安全的魅力。

END

END

以上就是红队战术-躲避日志检查的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/184887.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫