首选sudo进行命令限制,因其灵活且可审计;通过visudo配置精确的用户权限,结合白名单、命令别名和!语法实现允许或拒绝特定命令;同时防范绕过手段如全路径执行、间接调用、脚本执行等,需多层防御并辅以日志监控。

在Linux环境中,限制用户执行特定命令,最直接有效且灵活的方法通常是利用

sudo

权限管理,结合精细化的

sudoers

配置,或者通过调整用户的shell环境(如

.bashrc

)来设置别名或函数,甚至直接修改命令文件的执行权限。当然,更严格的限制还可以考虑使用受限shell或高级安全模块。

通过

sudo

配置,我们可以精确地定义哪些用户或用户组可以执行哪些命令,甚至可以指定以哪个用户身份执行,以及是否需要密码。这就像给系统装了一个智能门禁,只有持有特定权限卡的人,才能打开特定的门。

解决方案

要限制用户执行特定命令,我通常会首选

sudo

。这不仅仅是因为它强大,更是因为它能提供审计日志,让你知道谁在什么时候尝试执行了什么。

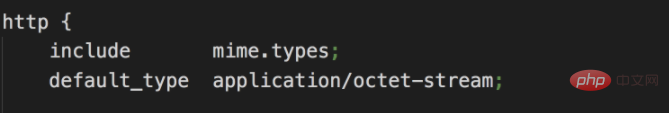

首先,你需要以root用户身份编辑

/etc/sudoers

文件,强烈建议使用

visudo

命令来编辑,因为

visudo

会在保存前检查语法错误,避免你把系统锁死。

假设我们要限制用户

devuser

不能使用

rm

命令,但允许他们执行

systemctl restart nginx

。

打开

sudoers

文件:

sudo visudo

定位或添加用户配置:你可以找到

devuser

的现有配置,或者在文件末尾添加。

定义不允许的命令:我们可以先给

devuser

一个常规的sudo权限,然后明确地拒绝某些命令。但更安全的方式是,只允许他们执行白名单中的命令。一个常见的做法是创建一个命令别名,或者直接在用户行中定义。

示例:只允许

devuser

重启

nginx

服务,并拒绝

rm

命令。这需要一点技巧,因为

sudo

默认是基于允许的。要“拒绝”一个命令,通常意味着不把它加入到允许列表中。但如果用户有其他方式获得root权限(比如

ALL

),那就需要更明确的拒绝规则。

一个更实际的场景是,我们只希望

devuser

能够执行很少的几个管理命令,而其他命令默认都是不允许的。

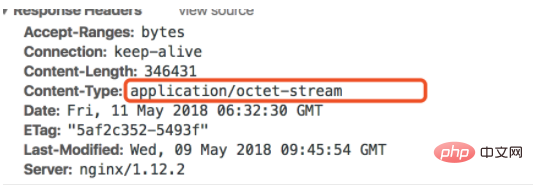

# 允许devuser以root身份执行systemctl restart nginx,且无需密码devuser ALL=(root) NOPASSWD: /usr/bin/systemctl restart nginx# 如果devuser有ALL权限,但我们想明确阻止他们使用rm,这会变得复杂。# Sudoers的规则是“最后一条匹配的规则生效”。# 所以,如果devuser有ALL ALL=(ALL) ALL,那么你需要更精细的控制。# 更好的做法是,不要给用户ALL权限,而是只给他们需要的。

更安全的做法是:创建一个命令组,然后只允许用户执行这个组里的命令。

# 定义一个命令别名,包含允许的命令Cmnd_Alias RESTART_NGINX = /usr/bin/systemctl restart nginx# 允许devuser执行RESTART_NGINX命令别名中的命令,无需密码devuser ALL=(root) NOPASSWD: RESTART_NGINX# 确保devuser没有其他更宽泛的sudo权限,例如:# devuser ALL=(ALL) ALL <-- 这条会覆盖上面的限制,导致所有命令都能执行# 如果devuser有这样的权限,那么限制就失效了。

如果确实需要“禁止”某个命令,而用户又有广泛的

sudo

权限,可以通过在

sudoers

中添加

!

前缀来实现。但要注意顺序,

!

规则必须在允许规则之前。

# 假设devuser有sudo ALL权限,我们要禁止他们使用rmdevuser ALL=(root) !/usr/bin/rm, ALL=(root) ALL

这条规则的含义是:

devuser

可以以root身份执行所有命令,除了

/usr/bin/rm

。这是个强力的工具,但使用时务必小心,确保你的逻辑链条是正确的。

修改完成后,保存并退出

visudo

。

为什么需要限制用户执行特定命令?

这其实是个老生常谈的话题,但每次遇到,我都会重新思考它的重要性。从我个人的经验来看,限制用户执行特定命令,远不止是“安全”那么简单。它更像是一种系统设计哲学,一种对“职责分离”的深刻实践。

首先,最显而易见的原因当然是安全。想象一下,一个普通用户,哪怕是无意中执行了

rm -rf /

,那后果简直是灾难性的。限制某些高危命令,就像给系统穿上了一层防护服,大大降低了误操作或恶意操作的风险。其次,这关乎系统稳定性和资源管理。某些命令,比如

kill

、

iptables

或者一些资源密集型脚本,如果被滥用,轻则导致服务中断,重则拖垮整个系统。通过限制,我们可以确保只有授权的、了解后果的人才能触碰这些“开关”。

再者,是为了合规性。在很多企业环境中,为了满足ISO 27001、GDPR等标准,对用户权限的精细化控制是必不可少的。这不仅仅是技术问题,更是法律和审计的要求。最后,也是我个人感受最深的一点,它有助于维护一个清晰、可控的生产环境。当每个用户的权限都被精确定义时,出现问题时更容易追溯和定位。这减少了“谁动了我的配置”这种扯皮的情况,让团队协作更高效。毕竟,不是每个人都需要成为“超级英雄”,专业的人做专业的事,系统才能稳健运行。

除了sudo,还有哪些方法可以实现命令限制?

sudo

无疑是限制命令执行的“瑞士军刀”,但它并非唯一的选择。根据不同的场景和需求,我们还有其他一些巧妙的方法,有些更轻量级,有些则更为底层和严格。

一个比较常见的辅助手段是修改用户的shell环境。你可以在用户的

.bashrc

、

.profile

或者全局的

/etc/profile

、

/etc/bashrc

中做文章。例如,你可以为某些危险命令创建别名,让它们指向一个“安全”的脚本,或者干脆让它们什么都不做。

# 在用户的.bashrc中alias rm='echo "rm command is disabled for your user." && false'# 或者更狠一点,直接指向一个不存在的命令alias rm='/bin/non_existent_command'

这种方法的好处是配置简单,对用户透明,但缺点也显而易见:它很容易被绕过。用户只需

unalias rm

,或者直接使用命令的完整路径(如

/bin/rm

),就能轻松突破。所以,它更适合作为一种“君子协定”或防止无意误操作的辅助手段,而不是真正的安全屏障。

另一种方法是直接调整命令文件的权限。Linux的文件权限模型本身就是一种强大的限制工具。如果你不希望某个用户执行某个命令,你可以简单地移除该用户对命令二进制文件的执行权限。

# 假设你想阻止devuser执行/usr/bin/some_command# 首先,找到该命令的路径which some_command# 然后,移除devuser对它的执行权限sudo chmod o-x /usr/bin/some_command # 阻止所有非文件所有者和组的用户sudo setfacl -m u:devuser:-x /usr/bin/some_command # 使用ACL更精确地针对特定用户

这种方法的优点是直接、有效,且难以绕过(除非用户能提升权限修改文件)。但它的缺点也很明显:如果该命令被其他合法用户或系统进程依赖,移除执行权限可能会导致更广泛的服务中断。而且,对于一些共享的系统命令,这种做法往往不切实际。

对于某些特定场景,比如只允许用户通过SSH进行SFTP传输,而不能执行任何shell命令,受限shell(Restricted Shell)就派上用场了。像

rbash

(bash的受限模式)或者

rssh

(Restricted Shell for SFTP only)这类工具,可以限制用户的

PATH

变量、禁止执行某些命令、禁止修改环境变量等。

# 更改用户devuser的默认shell为rbashsudo usermod -s /bin/rbash devuser

rbash

模式下,用户不能使用

cd

改变目录,不能修改

PATH

,不能执行包含

/

的命令等。这提供了一个相当严格的环境,但配置和管理起来也相对复杂,需要对用户的需求有清晰的理解。它通常用于为特定目的(如文件传输)创建隔离环境。

最后,还有更高级的强制访问控制(MAC)系统,如SELinux和AppArmor。它们提供了比传统的自主访问控制(DAC)更细粒度的权限管理。你可以定义策略,精确到进程可以访问哪些文件、执行哪些系统调用。这无疑是最强大的限制手段,但学习曲线陡峭,配置复杂,通常在对安全性有极高要求的环境中才会全面部署。它们更像是一个“大炮”,用来解决更宏观、更复杂的安全问题,而不仅仅是限制某个用户执行某个命令。

如何应对用户绕过命令限制的尝试?

当我们费尽心思设置了命令限制后,总会有那么些“聪明”的用户,或者不怀好意的攻击者,试图寻找绕过这些限制的方法。这就像一场猫鼠游戏,作为系统管理员,我们需要预判他们的行动,并构建多层防御。我曾经就遇到过一个开发人员,为了方便,试图用各种奇技淫巧来执行被禁用的命令,虽然不是恶意,但也让我意识到,任何单点限制都可能被突破。

最常见的绕过尝试之一是路径操作。如果你的限制是基于命令名称的,用户可能会尝试使用命令的完整路径来执行。例如,如果

rm

被禁用,他们可能会尝试

/bin/rm

。或者,他们可能会修改自己的

PATH

环境变量,将一个包含“假”

rm

命令的目录放在系统

PATH

之前。应对这种策略,

sudo

的配置应该始终使用命令的完整路径(例如

/usr/bin/rm

而不是

rm

)。对于shell别名,也要确保用户不能轻易修改

PATH

。更进一步,如果使用了受限shell,

PATH

变量通常是固定的,这会大大增加绕过难度。

利用其他可执行的命令来间接执行被禁用的命令也是一种常见手法。比如,如果

cat

被允许,用户可能会尝试

cat /etc/shadow

来查看敏感文件。或者,如果一个文本编辑器(如

vi

或

nano

)被允许,用户可以在其中打开一个shell来执行任意命令。这要求我们在设计

sudoers

规则时,不仅要考虑命令本身,还要考虑其潜在的副作用。例如,

less

命令可以通过

!

符号执行shell命令,

find

命令可以通过

-exec

参数执行其他命令。因此,在允许用户执行某些“看似无害”的命令时,需要格外小心,或者限制这些命令的特定参数。例如,只允许

find . -name "*.log"

,而不允许

find . -exec rm {} ;

。

还有一种高级的绕过方式是利用脚本或编程语言。如果用户可以执行Python、Perl或Bash脚本,他们可以编写一个脚本来调用被禁用的命令。

# python_script.pyimport subprocesssubprocess.run(["/bin/rm", "-rf", "/tmp/sensitive_data"])

应对这种挑战,我们需要限制用户执行解释器(如

/usr/bin/python

、

/usr/bin/bash

)的权限,或者只允许他们执行特定的、经过审计的脚本。在

sudoers

中,你可以指定用户只能执行某个特定脚本,而不能执行任意的解释器。

符号链接(Symlinks)和硬链接(Hardlinks)也是潜在的绕过工具。用户可能会创建一个指向被禁用命令的符号链接,然后尝试执行这个链接。

ln -s /usr/bin/rm ~/my_rm~/my_rm /some/file

sudo

在处理命令时,通常会解析其真实路径,所以通过符号链接来绕过

sudo

规则是无效的。但对于基于文件权限或shell别名的限制,这可能是一个突破口。

最终,没有任何一种限制方法是绝对安全的。多层防御是关键。这意味着你不能只依赖

sudo

,也不能只依赖shell别名。你需要将它们结合起来,形成一个严密的防护网。同时,持续的日志记录和监控至关重要。你需要知道谁在什么时候尝试执行了什么命令,以及这些尝试是否成功。通过审计日志(例如

sudo

的日志、系统日志),你可以及时发现异常行为,并调整你的安全策略。这就像一场没有终点的比赛,系统管理员需要不断学习,不断适应,才能确保系统的安全。

以上就是Linux如何限制用户执行特定命令的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/204744.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫