恶意代码的下载和执行是网络安全中非常重要的问题。为了保护CentOS系统免受此类攻击,有一些措施可以采取。本文将向您介绍一些基本的安全设置和配置,以及一些常用的防护技术和工具。

及时更新操作系统和软件包:

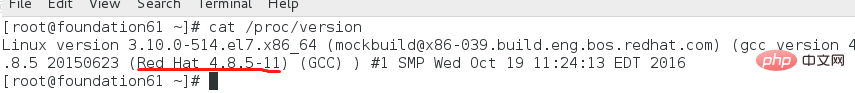

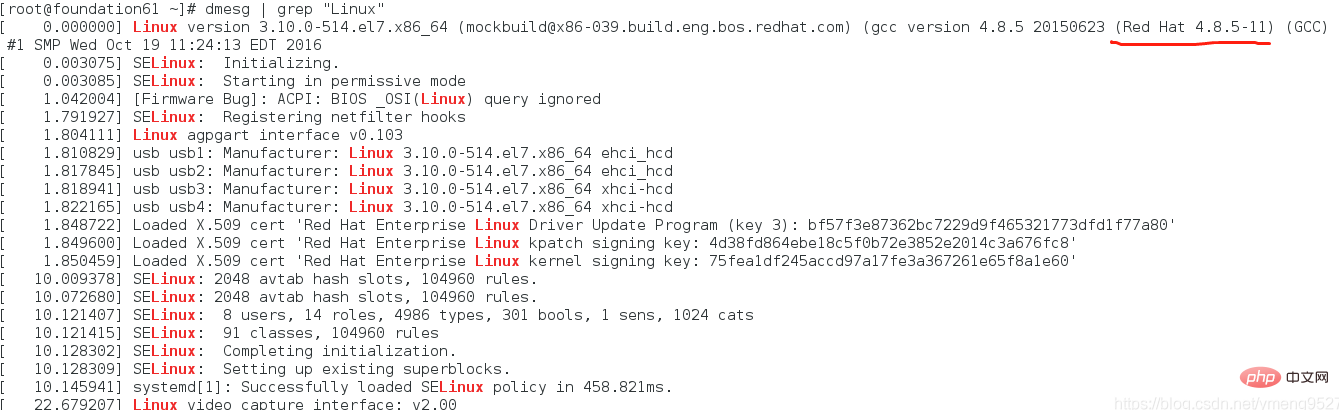

定期更新操作系统和软件包是防止恶意代码攻击的重要步骤。CentOS系统有时会发布安全补丁和更新,以修复已知的漏洞。要实现这一点,可以使用以下命令更新系统:

yum update

安装并配置防火墙:

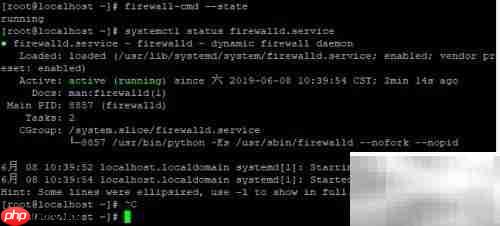

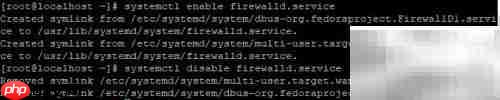

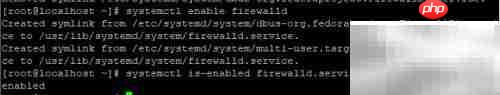

防火墙是保护系统免受网络攻击的关键组件。CentOS系统使用firewalld作为默认防火墙管理器。以下是如何安装并配置firewalld的示例代码:

# 安装firewalldyum install firewalld# 启用firewalldsystemctl start firewalld# 设置firewalld开机启动systemctl enable firewalld# 开启常用的网络服务firewall-cmd --permanent --add-service=httpfirewall-cmd --permanent --add-service=https# 重启防火墙firewall-cmd --reload

以上代码将启用firewalld,并开放HTTP和HTTPS服务。

禁止不必要的服务:

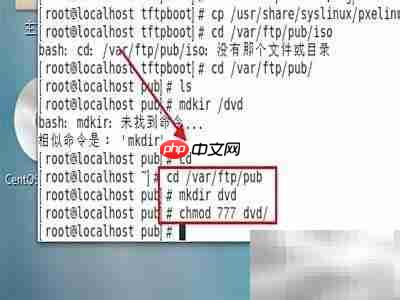

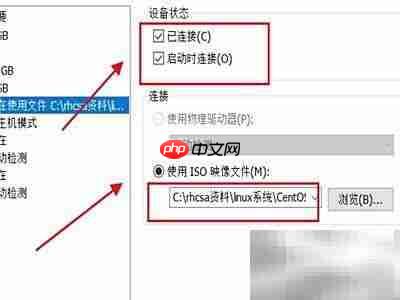

在CentOS系统上,有一些不必要的服务可能会成为恶意代码攻击的目标。可以通过禁用或停止这些服务来减少系统的攻击面。以下是禁用和停止服务的示例代码:

# 禁用和停止Telnet服务systemctl disable telnetsystemctl stop telnet# 禁用和停止FTP服务systemctl disable vsftpdsystemctl stop vsftpd# 禁用和停止无线服务systemctl disable NetworkManagersystemctl stop NetworkManager# 禁用和停止不必要的数据库服务(例如MySQL)systemctl disable mysqldsystemctl stop mysqld

根据实际需要,可以禁用和停止其他不必要的服务。

使用安全访问控制:

访问控制是限制系统访问的一种方法。可以使用以下配置文件修改访问控制:

# 修改/etc/hosts.allow文件以允许特定的主机访问echo "sshd: 192.168.1.0/255.255.255.0" >> /etc/hosts.allow# 修改/etc/hosts.deny文件以阻止特定的主机访问echo "sshd: ALL" >> /etc/hosts.deny

以上代码将允许仅具有IP地址为192.168.1.0/24的主机访问sshd服务,并阻止所有其他主机的访问。

代码小浣熊

代码小浣熊

代码小浣熊是基于商汤大语言模型的软件智能研发助手,覆盖软件需求分析、架构设计、代码编写、软件测试等环节

51 查看详情

51 查看详情  使用安全源控制:

使用安全源控制:

源控制是保护系统免受恶意软件和恶意代码攻击的一种方法。可以使用以下命令安装和配置yum-cron,以自动检查和更新软件包:

# 安装yum-cronyum install yum-cron# 启用yum-cronsystemctl start yum-cron# 设置yum-cron开机启动systemctl enable yum-cron

以上代码将安装yum-cron,并配置其定期检查和更新软件包。

总结:

在CentOS系统中设置防止恶意代码的下载和执行是至关重要的。通过及时更新操作系统和软件包、安装并配置防火墙、禁用不必要的服务、使用访问控制和安全源控制,可以大大提高系统的安全性。以上是一些基本的安全设置和配置示例,希望对您有所帮助。但请注意,网络安全是一个不断演化的领域,需要不断学习和跟进最新的安全技术和工具,以保护系统免受恶意代码的威胁。

以上就是如何设置CentOS系统以防止恶意代码的下载和执行的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/236371.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫