ThinkPHP通过参数化查询、输入过滤和模板自动转义等机制有效防止SQL注入和XSS攻击,建议使用预处理、验证器及安全头配置提升应用安全性。

ThinkPHP 作为一款广泛使用的 PHP 框架,内置了多种安全机制来防止 SQL 注入和 XSS 攻击。只要合理使用框架提供的功能,就能有效提升应用的安全性。

防止 SQL 注入

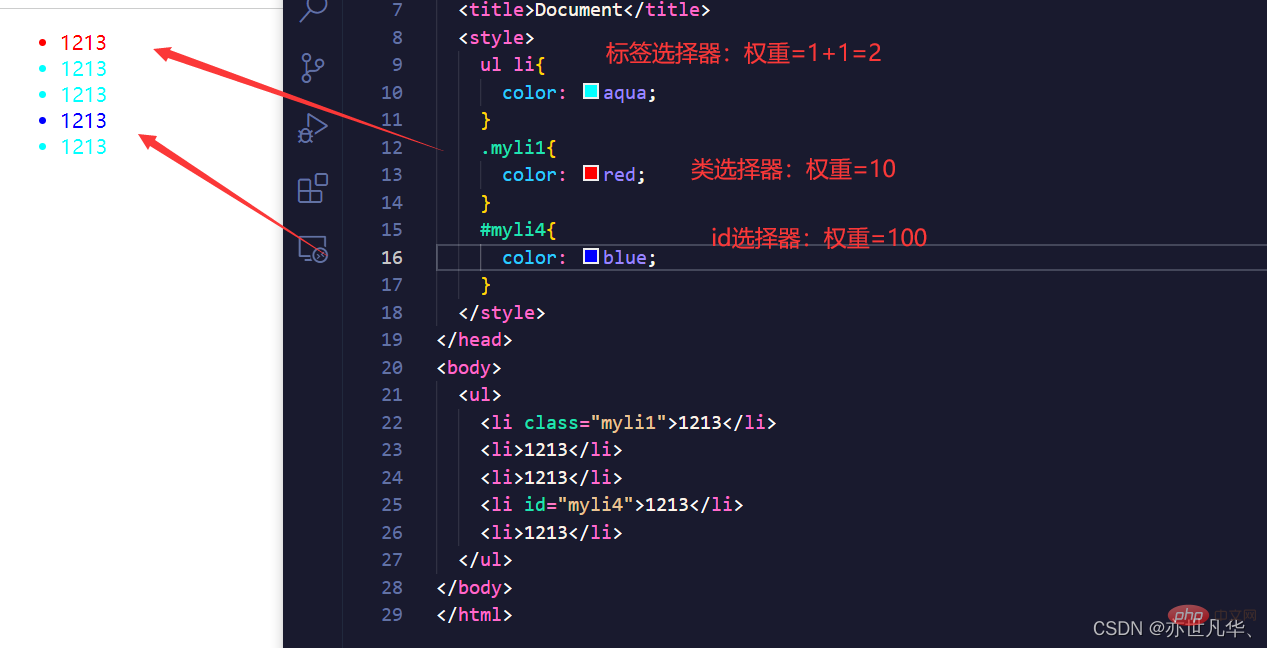

SQL 注入通常发生在用户输入被直接拼接到 SQL 查询语句中。ThinkPHP 提供了多种方式避免此类问题:

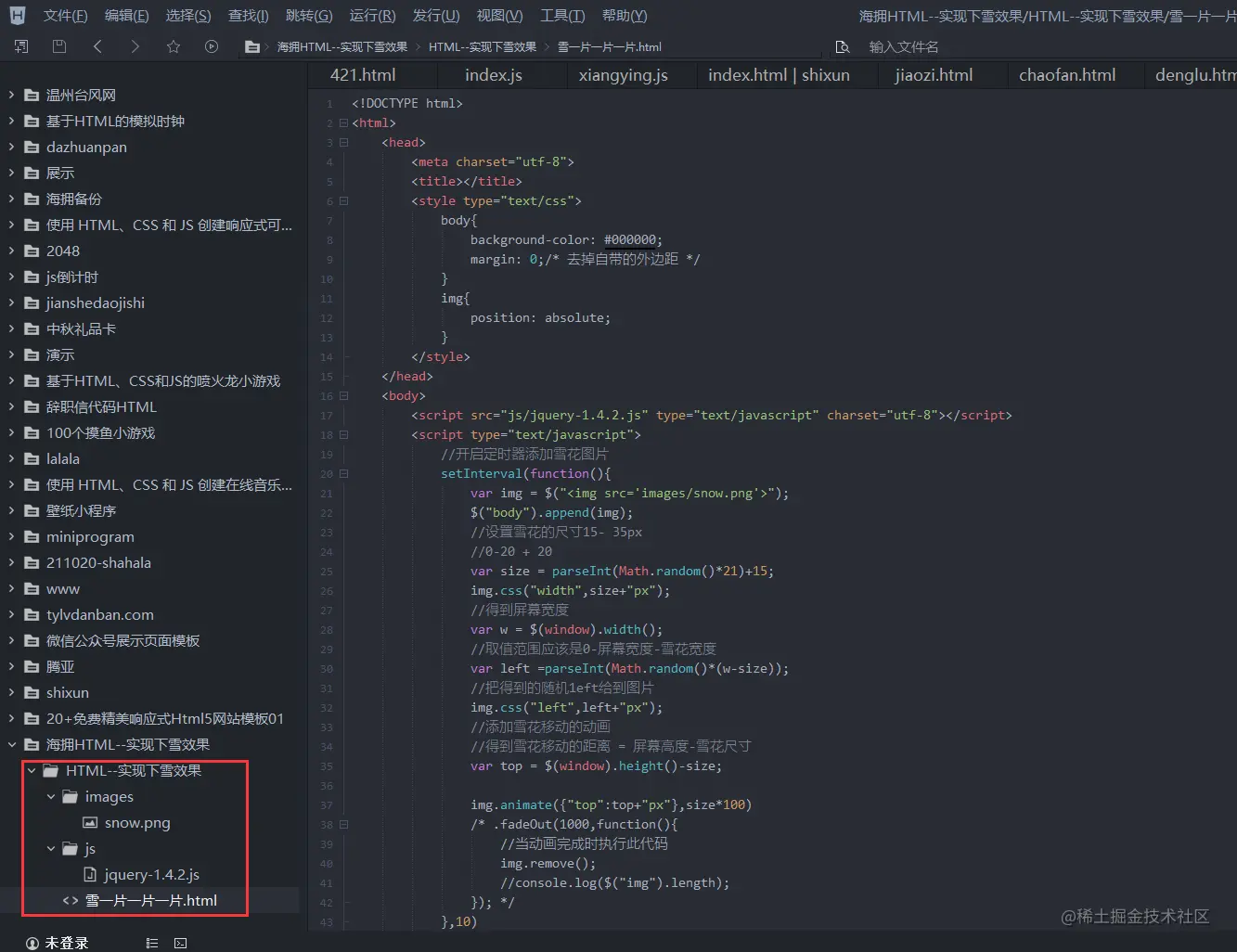

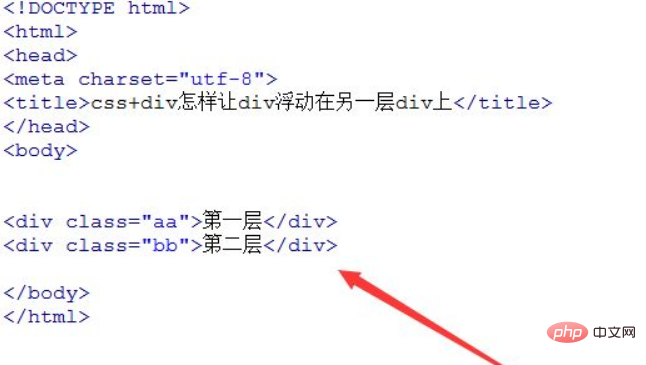

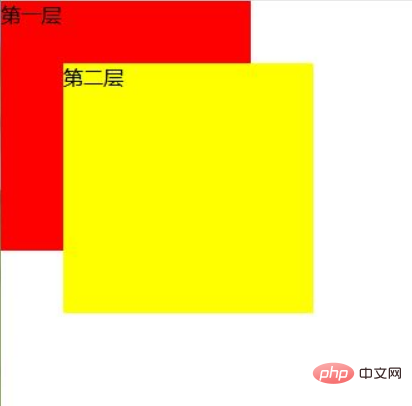

使用参数化查询(推荐):所有数据库操作建议使用预处理机制。例如通过占位符传递变量: $id = input(‘get.id’); Db::name(‘user’)->where(‘id’, ‘=’, $id)->find();

这里的 input() 获取参数后,框架会自动进行类型绑定,底层使用 PDO 预处理,避免拼接 SQL。

避免原生 SQL 拼接:如果必须使用原生查询,应使用参数绑定: Db::query(“SELECT * FROM user WHERE id = ?”, [$id]); 数据类型验证与过滤:对输入进行校验,比如 ID 应为整数: $id = (int)input(‘get.id’);

防止 XSS 攻击

XSS(跨站脚本攻击)是将恶意脚本注入页面,在用户浏览器中执行。ThinkPHP 结合 PHP 原生函数和模板引擎特性提供防护:

如知AI笔记

如知AI笔记

如知笔记——支持markdown的在线笔记,支持ai智能写作、AI搜索,支持DeepseekR1满血大模型

27 查看详情

27 查看详情

立即学习“PHP免费学习笔记(深入)”;

模板输出自动转义(默认开启):在 ThinkPHP 的模板引擎中,{$var} 默认会对变量进行 HTML 转义,防止脚本执行。例如: {$content} 关闭自动转义时手动过滤:若使用 {$var|raw} 或配置关闭了转义,需手动处理: {$content|htmlspecialchars} 接收数据时过滤危险内容:对于富文本内容,可结合 HTML Purifier 等第三方库清理标签,不建议完全依赖 strip_tags 或 htmlspecialchars。设置 HTTP 头增强防护:可在中间件或公共控制器中添加安全头: header(‘X-Content-Type-Options: nosniff’); header(‘X-Frame-Options: DENY’); header(‘X-XSS-Protection: 1; mode=block’);

通用安全建议

始终验证和过滤输入:使用 ThinkPHP 的验证器(Validate)对请求数据进行规则校验。不要信任任何客户端输入:包括 GET、POST、Cookie、HTTP 头等。保持框架更新:及时升级到最新稳定版,修复已知漏洞。

基本上就这些。只要遵循框架规范,不随意绕过安全机制,ThinkPHP 能很好地抵御 SQL 注入和 XSS 攻击。

以上就是thinkphp如何防止SQL注入和XSS攻击的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/269721.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫