涉及版本

微信 Windows 版:

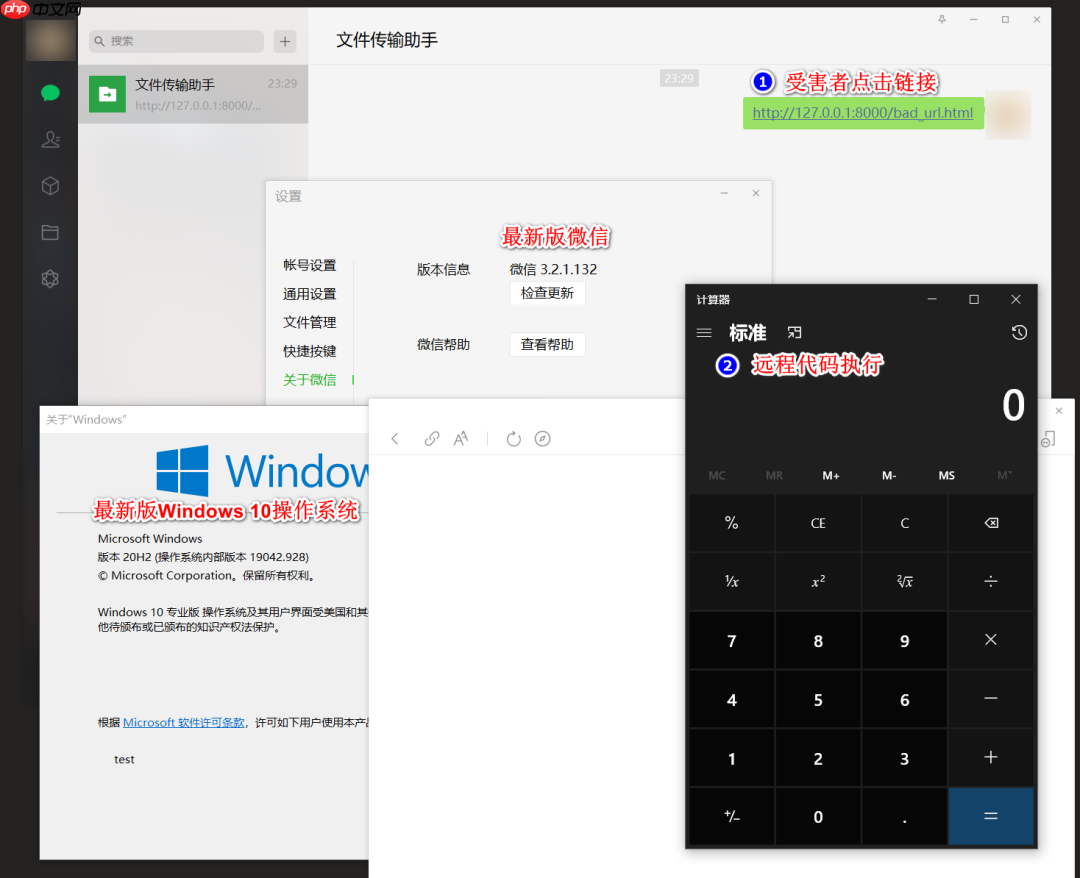

此次攻击链的主要实施过程如下:

1.攻击者利用微信(PC版)的一个未公开的漏洞,构造恶意钓鱼链接,并通过微信将该链接发送给目标员工。

2.当员工点击攻击者的钓鱼链接时,该漏洞被触发。

通过点击微信中的URL链接,系统会调用内置的浏览器(基于Chrome内核,并启用了–no-sandbox参数)来加载并执行远程JavaScript代码。一旦针对Chrome漏洞的JavaScript代码成功执行,shellcode将启动远程控制进程,最终获取该PC的当前用户权限。

经测试,用户只需点击一次链接即可被完全控制。

(图片来源:安恒信息应急响应中心)

(图片来源:安恒信息应急响应中心)

微信 WeLM

微信 WeLM

WeLM不是一个直接的对话机器人,而是一个补全用户输入信息的生成模型。

33 查看详情

33 查看详情

防范措施:

1.提高自身防范意识,避免点击任何来源不明的链接。

2.强烈建议立即将微信更新至3.2.1.141或更高版本,以修复该漏洞。

微信官方下载链接:

https://www.php.cn/link/3484e1bac36fc0d1f0e86ae3b5aed870

以上就是利用微信0day漏洞进行钓鱼攻击防范的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/285641.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫