题目链接

链接: https://www.php.cn/link/2de40b50ab20fd64a1f091f8ccaff681 提取码: g9mk

所需工具:Kali虚拟机、easy_dump.img内存镜像、Volatility内存取证工具、DiskGenius数据恢复工具

实验准备:旧版Kali自带Volatility工具,但新版中未找到。Volatility下载链接:https://www.php.cn/link/73c0551eb9d9731879220abc605cb9b3 2环境和所需的库。

可以使用

可以使用python2 vol.py查看缺少的库,并自行安装。

Volatility使用:常用插件:

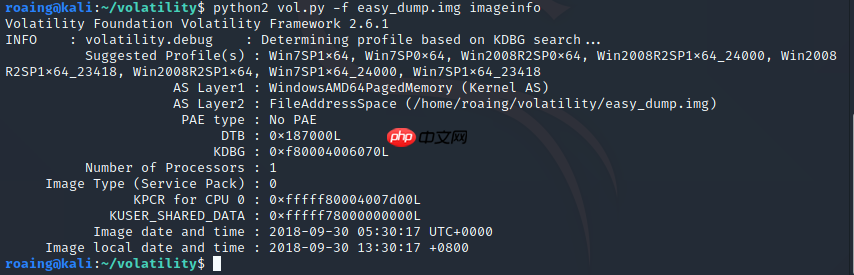

复现时首先使用python2 vol.py -f easy_dump.img imageinfo命令,查看此img镜像信息。

根据

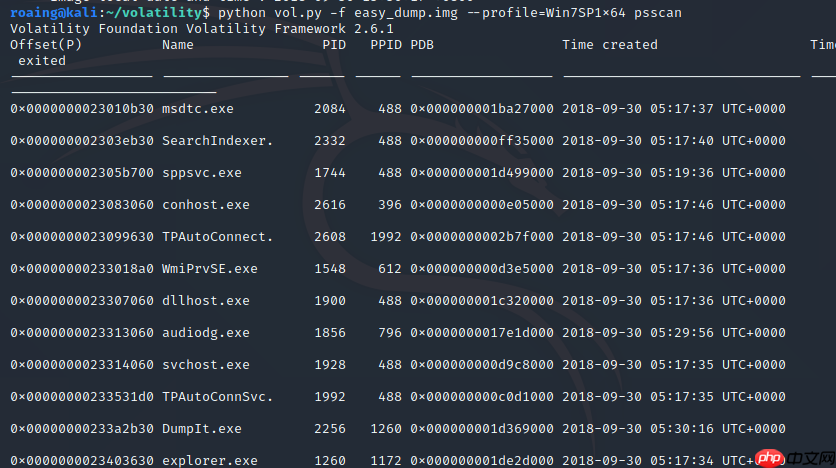

根据Suggested Profile(s)的值(第一个和第二个是概率最大的系统),推测可能是Win7SP1x64,因此之后需要使用--profile=Win7SPx64。然后查看img中的所有进程,使用python2 vol.py -f easy_dump.img --profile=Win7SP1x64 psscan。

猫眼课题宝

猫眼课题宝

5分钟定创新选题,3步生成高质量标书!

85 查看详情

85 查看详情

根据题目,推测

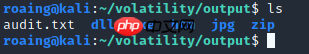

根据题目,推测DumpIt.exe是个可疑进程,进程号为2256。首先分离出这个进程,使用python2 vol.py -f easy_dump.img --profile=Win7SP1x64 memdump -p 2256 -D ./。分离后在当前目录下生成一个2256.dmp文件。使用binwalk 2256.dmp命令查看隐藏文件,发现内容太多,直接使用foremost 2256.dmp命令进行分离。进入output文件夹,执行ls。

接着进入

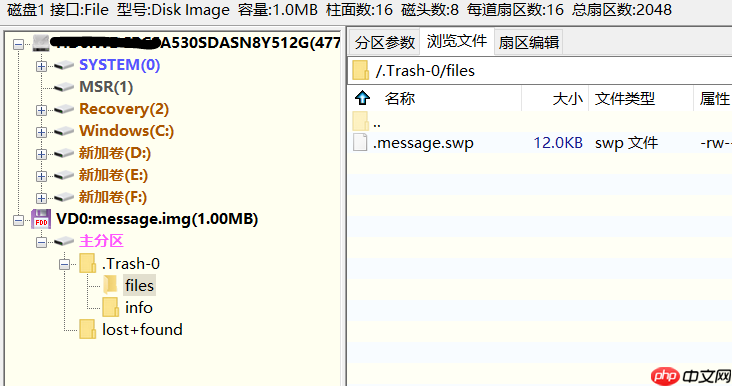

接着进入zip文件夹解压,得到另一个img文件。这里开始使用DiskGenius工具打开。

在files文件夹下发现.message.swp文件,打开后在最底部找到一串字符。直接用文本编辑器打开message.img,发现有一大串坐标数据。将格式转换后,使用gnuplot生成二维码。

在files文件夹下发现.message.swp文件,打开后在最底部找到一串字符。直接用文本编辑器打开message.img,发现有一大串坐标数据。将格式转换后,使用gnuplot生成二维码。

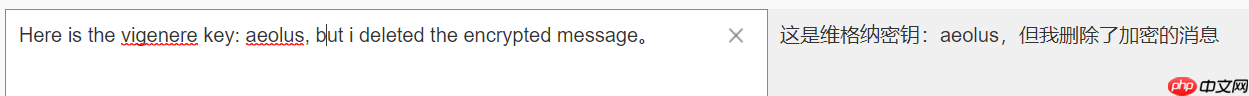

扫描得到维吉尼亚密码。

扫描得到维吉尼亚密码。

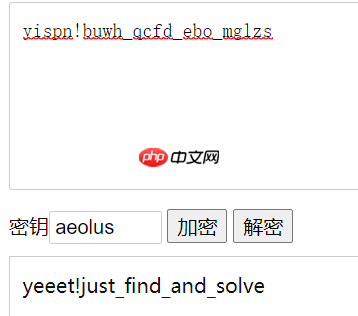

维吉尼亚密码加密的字符串就是.message.swp文件最后的,直接在线网站解密,得到flag。

维吉尼亚密码加密的字符串就是.message.swp文件最后的,直接在线网站解密,得到flag。

以上就是2018 护网杯 easy_dump题目复现的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/444302.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫