答案:Laravel文件上传需验证类型大小、重命名存储、防止脚本执行、控制访问权限。具体包括:使用mimes和max限制文件类型与尺寸,通过store自动重命名并存于storage/app/public,利用图像处理库剥离恶意内容,配置Web服务器禁止执行上传目录脚本,敏感文件经控制器鉴权后响应,确保安全。

在 Laravel 中处理用户上传的文件时,必须考虑安全性,防止恶意文件上传导致服务器被攻击或数据泄露。以下是实际开发中推荐的安全处理方式。

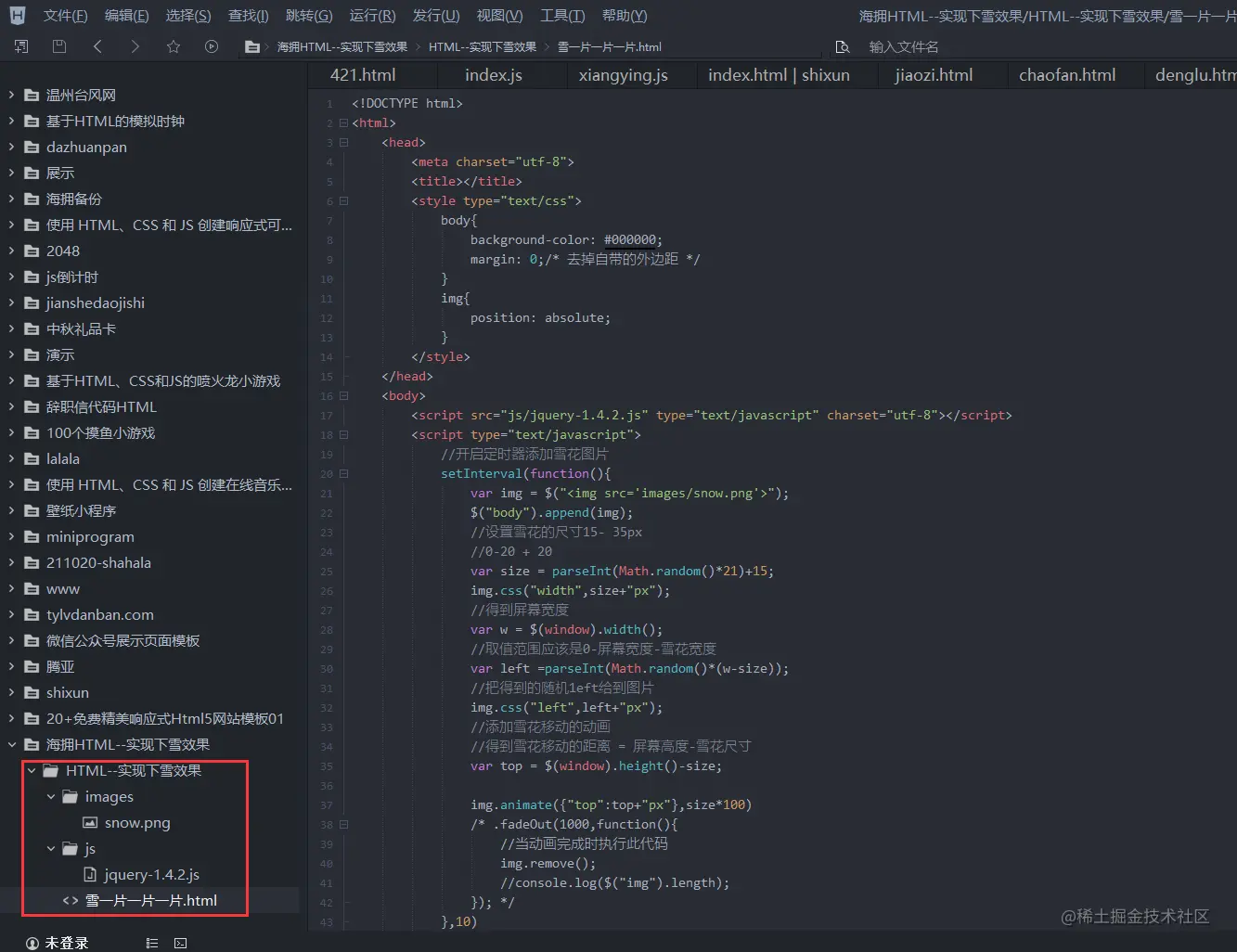

验证文件类型和大小

用户上传的文件应限制类型和大小,避免上传可执行脚本或其他危险格式。

使用 Laravel 的 validate() 方法对上传文件进行校验:

只允许特定扩展名,如 jpg、png、pdf 等设置合理的文件大小上限使用 MIME 类型双重验证,防止伪造扩展名

示例代码:

request()->validate([ 'avatar' => 'required|file|mimes:jpg,png,pdf|max:2048', // 最大 2MB]);

重命名上传文件并指定存储路径

不要直接使用用户上传的原始文件名,以防路径遍历或覆盖系统文件。

使用 store() 或 storeAs() 方法自动重命名文件建议使用哈希值(如 md5、sha1)或时间戳生成唯一文件名将文件存储在 storage/app/public 并通过软链访问,避免放在 public 目录下直接暴露

示例:

$path = $request->file('avatar')->store('uploads', 'public');// 文件将保存为 storage/app/public/uploads/随机名称

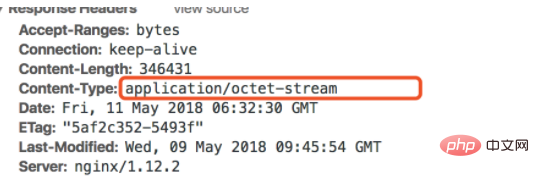

防止恶意脚本执行

即使限制了扩展名,仍需防范内容伪装的恶意文件。

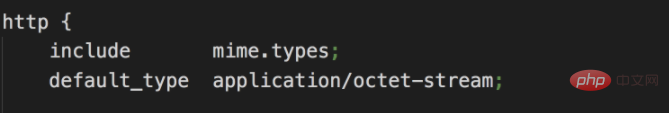

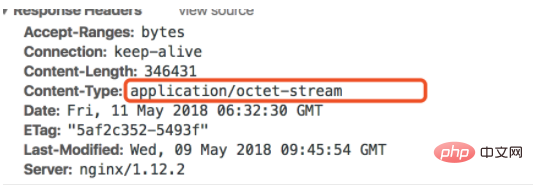

图像文件可使用 GD 或 Imagick 重新渲染,剥离潜在恶意代码禁止上传 .php、.sh、.exe 等可执行类型Web 服务器应配置禁止执行上传目录中的脚本例如 Nginx 配置中添加:location ~* .(php|pl|py|jsp)$ { deny all; }

权限与访问控制

确保上传文件只能被授权用户访问。

敏感文件不应通过公开 URL 直接访问使用 Laravel 控制器读取文件并返回响应,加入身份验证逻辑例如通过 Storage::download() 或 response()->file() 输出

示例:

return response()->file(storage_path("app/private/{$filename}"));

基本上就这些。只要做好验证、重命名、隔离存储和访问控制,Laravel 的文件上传可以做到足够安全。

以上就是laravel如何安全地处理用户上传的文件_Laravel用户上传文件安全处理方法的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/5263.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫