本教程深入探讨了Android应用中如何使用SharedPreferences管理用户会话ID,并着重分析了其认证机制和安全性。文章阐明了SharedPreferences本身不直接认证会话ID与用户的关联,而是依赖应用逻辑实现。同时,介绍了EncryptedSharedPreferences在保护敏感数据方面的作用,并提出了通过用户专属存储、服务器端会话管理以及使用数据库等多种优化方案,以构建更健壮、安全的会话管理系统。

在Android应用程序开发中,管理用户会话是常见的需求,尤其是在需要持久化用户登录状态的场景。SharedPreferences作为Android提供的一种轻量级数据存储机制,常被用于保存简单的键值对数据,包括会话ID。然而,正确理解其工作原理、认证机制及安全考量至关重要。

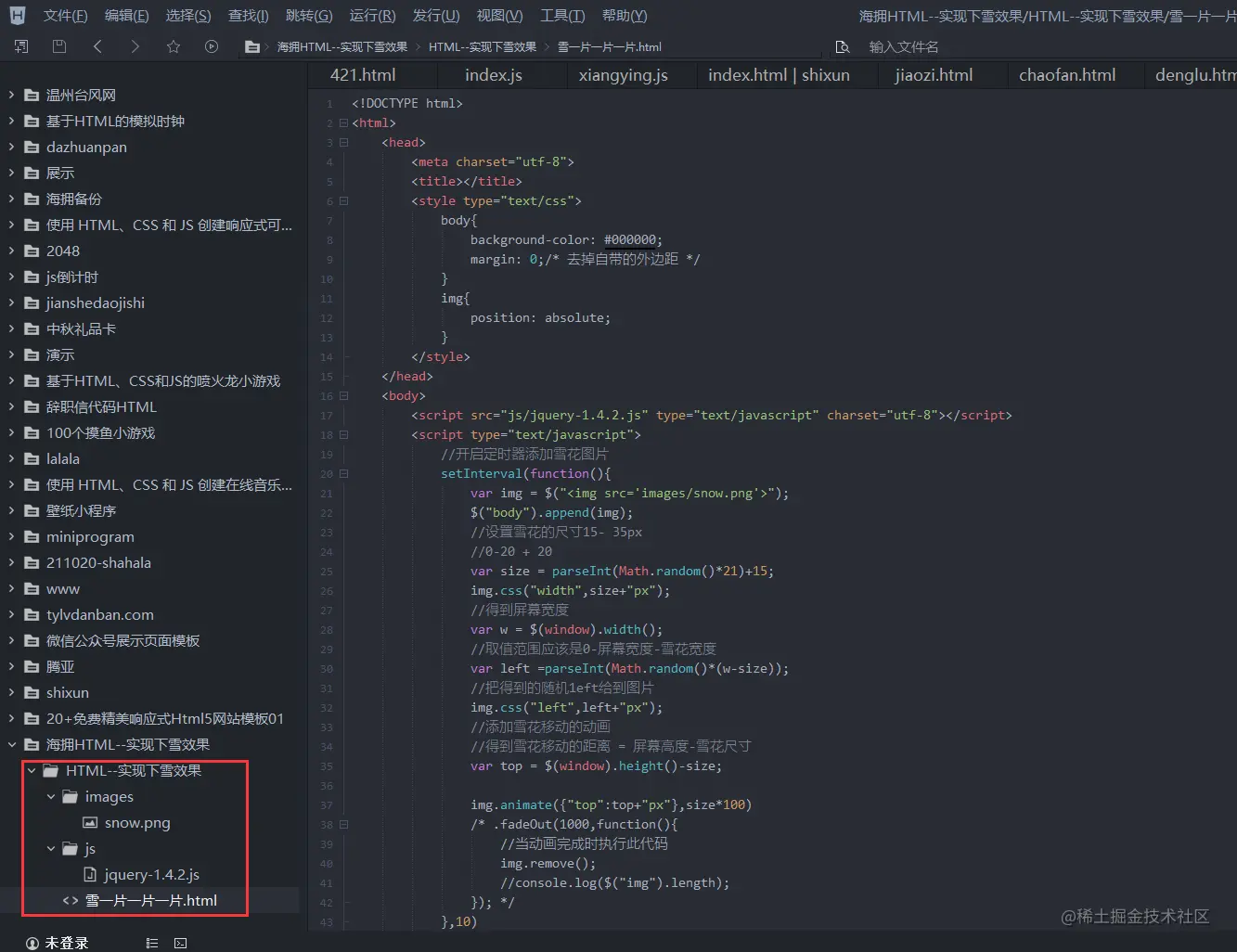

理解SharedPreferences与会话ID存储

SharedPreferences允许应用程序以键值对的形式存储少量私有原始数据。当用户登录成功后,应用程序通常会生成一个唯一的会话ID(例如,使用UUID),并将其与用户信息一同保存。

示例代码中,用户登录后,会话ID被生成并设置到UserModel中,然后通过SessionManagement实例将其保存:

userModel.setSessionId(UUID.randomUUID().toString());SessionManagement sessionManagement = new SessionManagement(LoginActivity.this);sessionManagement.saveSession(userModel); // 假设saveSession将UserModel序列化并保存

当应用程序重启时,onStart()方法会尝试从SharedPreferences中获取会话信息,以判断用户是否已登录:

SessionManagement sessionManagement = new SessionManagement(LoginActivity.this);if (sessionManagement.getSession() != null) { // 用户已登录,跳转到主界面} else { // 用户未登录,显示登录界面}

这里需要明确的是,SharedPreferences仅仅是一个数据存储介质,它本身并不具备“认证”会话ID与特定用户关联的能力。它只是存储了你放入的键值对。当应用程序检查getSession() != null时,它只是在检查是否存在一个非空的会话数据,而不是在验证这个会话数据是否仍然有效或属于当前用户。会话ID与用户的关联性,完全依赖于应用程序的逻辑设计。

EncryptedSharedPreferences:增强本地数据安全性

为了提升存储在SharedPreferences中数据的安全性,AndroidX Security库提供了EncryptedSharedPreferences。它通过使用MasterKey对键和值进行加密,确保即使设备被root或文件系统被直接访问,敏感数据也难以被直接读取。

SessionManagement构造函数中展示了EncryptedSharedPreferences的初始化方式:

public SessionManagement(Context context) { try { MasterKey masterKey = new MasterKey.Builder(context) .setKeyScheme(MasterKey.KeyScheme.AES256_GCM) .build(); sharedPreferences = EncryptedSharedPreferences.create( context, "secret_shared_prefs", // 文件名 masterKey, EncryptedSharedPreferences.PrefKeyEncryptionScheme.AES256_SIV, EncryptedSharedPreferences.PrefValueEncryptionScheme.AES256_GCM ); } catch (GeneralSecurityException | IOException e) { e.printStackTrace(); // 生产环境中应进行更完善的错误处理 } editor = sharedPreferences.edit();}

使用EncryptedSharedPreferences对于存储如密码、API密钥或高度敏感的用户数据非常有用。然而,对于会话ID,其主要目的是标识一个已认证的会话,其本身的安全性更依赖于服务器端的验证。如果会话ID仅用于本地判断登录状态,EncryptedSharedPreferences可以防止本地泄露,但如果会话ID用于与服务器通信,服务器端的验证机制才是核心。

需要注意的是,如果数据极其敏感且涉及用户身份验证,Google Identity等更专业的身份验证服务可能是更好的选择,它们提供了更全面的安全保障和用户体验。

会话ID认证机制与安全性考量

1. SharedPreferences如何“知道”会话ID对应用户?

悟空CRM v 0.5.5

悟空CRM v 0.5.5

悟空CRM是一种客户关系管理系统软件.它适应Windows、linux等多种操作系统,支持Apache、Nginx、IIs多种服务器软件。悟空CRM致力于为促进中小企业的发展做出更好更实用的软件,采用免费开源的方式,分享技术与经验。 悟空CRM 0.5.5 更新日志:2017-04-211.修复了几处安全隐患;2.解决了任务.日程描述显示问题;3.自定义字段添加时自动生成字段名

284 查看详情

284 查看详情

如前所述,SharedPreferences本身并不知道。它只是一个存储容器。如果你的应用逻辑只是简单地检查getSession() != null,那么它只能判断是否存在一个会话数据,而不能验证这个会话数据是否属于当前用户或是否仍然有效。

2. 解决方案:用户专属的SharedPreferences文件

为了解决SharedPreferences无法区分不同用户会话的问题,一种常见且有效的做法是为每个登录用户创建独立的SharedPreferences文件。这样,当特定用户登录时,应用程序会加载与该用户身份关联的SharedPreferences。

// 假设UserModel包含一个唯一的userIdpublic SessionManagement(Context context, UserModel userModel) { String prefFileName = "session_" + userModel.getUserId(); // 使用用户ID作为文件名的一部分 try { MasterKey masterKey = new MasterKey.Builder(context) .setKeyScheme(MasterKey.KeyScheme.AES256_GCM) .build(); sharedPreferences = EncryptedSharedPreferences.create( context, prefFileName, // 使用用户专属的文件名 masterKey, EncryptedSharedPreferences.PrefKeyEncryptionScheme.AES256_SIV, EncryptedSharedPreferences.PrefValueEncryptionScheme.AES256_GCM ); } catch (GeneralSecurityException | IOException e) { e.printStackTrace(); } editor = sharedPreferences.edit();}// 在登录时UserModel loggedInUser = ...; // 获取登录用户模型SessionManagement sessionManagement = new SessionManagement(LoginActivity.this, loggedInUser);sessionManagement.saveSession(loggedInUser);// 在启动时检查// 需要知道当前是哪个用户(如果上次登录的用户信息也需要持久化)// 或者,更常见的是,如果应用程序只支持一个活跃用户,则可以直接加载默认的“当前用户”会话// 如果支持多用户切换,则需要在应用逻辑中管理当前活跃用户的ID

注意事项:

数据冗余与清理: 如果用户频繁登录登出或有多个用户,可能会生成大量SharedPreferences文件。应用程序需要实现清理机制,定期删除不活跃或已注销用户的会话文件,以避免产生“垃圾数据”。多用户管理: 如果应用需要支持多用户登录切换,这种方法会更有效。但如果应用只支持单个用户登录,那么只需一个通用的SharedPreferences文件,并在其中保存当前用户的会话ID和用户ID即可,每次启动时加载并验证。

3. 服务器端会话管理

如果你的Android应用是与后端服务进行通信的客户端,那么会话管理的核心应该在服务器端进行。在这种情况下,应用程序将收到的会话ID(通常是JWT或自定义令牌)安全地存储在本地(例如使用EncryptedSharedPreferences),并在每次请求时将其发送给服务器。服务器负责验证会话ID的有效性、过期时间以及它是否属于发起请求的用户。本地存储的会话ID仅作为客户端标识符,真正的认证和授权逻辑由服务器处理。

4. 会话ID的安全性

Context.MODE_PRIVATE: 默认情况下,SharedPreferences使用Context.MODE_PRIVATE模式创建,这意味着数据文件只能被创建它的应用程序访问。这在操作系统层面提供了基本的保护,防止其他应用程序直接读取你的会话数据。防范会话ID泄露:本地存储: 使用EncryptedSharedPreferences可以有效防止在设备被root或攻击者获取文件系统访问权限时,会话ID被直接读取。传输安全: 与服务器通信时,务必使用HTTPS/TLS加密,防止会话ID在传输过程中被窃听。避免日志输出: 避免在日志(Logcat)中输出会话ID或任何敏感信息,因为日志可能被其他应用或攻击者访问。UserModel中保存会话ID的安全性: 将会话ID保存到UserModel中是合理的,只要UserModel本身被安全地存储。如果UserModel最终通过EncryptedSharedPreferences或安全的数据库(如Room与SQLCipher)进行持久化,那么其内部包含的会话ID也是受保护的。

替代的存储方案

当会话管理变得复杂,或需要存储大量用户数据,或需要更灵活的查询和清理机制时,SharedPreferences可能不再是最佳选择。

数据库(SQLite/Room): 对于结构化数据、多用户场景或需要复杂查询和关系型存储时,使用SQLite数据库(通过Android的Room持久性库)是更强大的解决方案。数据库可以轻松管理多个用户的会话信息,并提供更精细的清理和维护机制。文件存储(JSON/Protobuf): 对于非结构化或半结构化数据,可以将UserModel序列化为JSON或Protobuf格式,然后存储到应用程序的私有文件目录中。这种方法提供了比SharedPreferences更大的存储容量和灵活性,但需要手动处理序列化和反序列化。

总结与最佳实践

SharedPreferences本身不认证会话ID:它只是一个存储机制。会话ID的有效性及与用户的关联性完全取决于应用程序的逻辑实现。利用EncryptedSharedPreferences增强本地安全性:对于存储在本地的会话ID及其他敏感数据,应优先考虑使用EncryptedSharedPreferences进行加密存储。用户专属存储提升多用户场景下的会话隔离:为每个用户创建独立的SharedPreferences文件或数据库条目,是管理多用户会话的有效方式。服务器端验证是会话安全的基石:如果应用程序与后端服务交互,真正的会话认证和授权应该由服务器端负责,客户端仅负责安全地存储和传递会话标识。选择合适的存储方案:根据数据量、复杂度和安全需求,灵活选择SharedPreferences、EncryptedSharedPreferences、数据库或文件存储。定期清理过期或无效的会话数据:避免因长期积累的无效数据占用存储空间或引发潜在的安全风险。

通过理解这些原则并结合实际需求,开发者可以构建出既安全又高效的Android应用程序会话管理系统。

以上就是Android应用中SharedPreferences会话管理与安全实践的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/992593.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫