漏洞挖掘

-

记一次postgres注入绕过waf

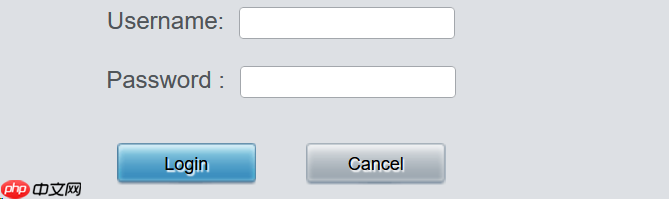

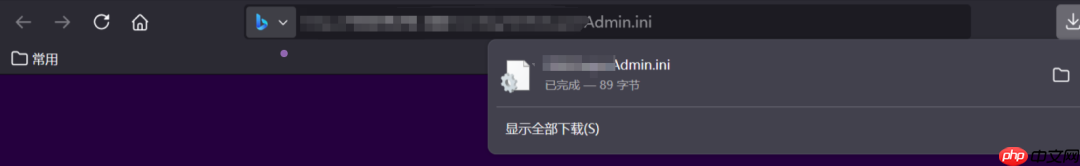

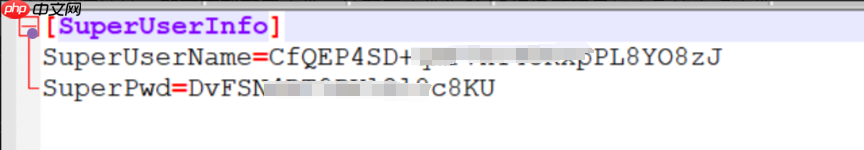

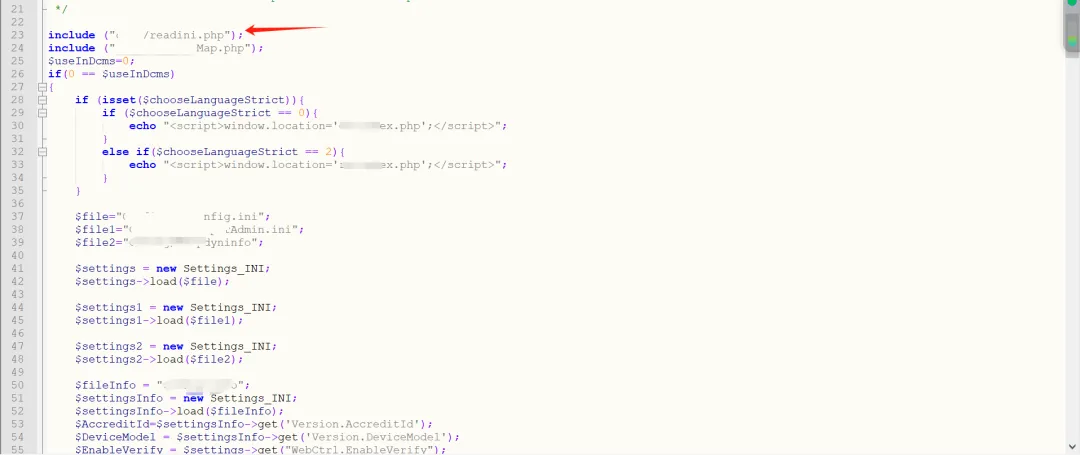

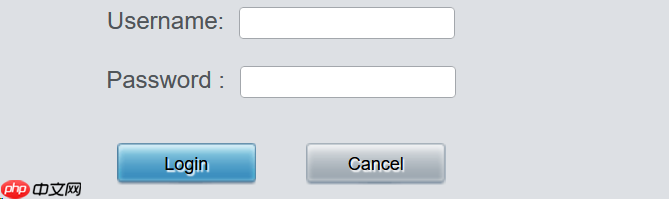

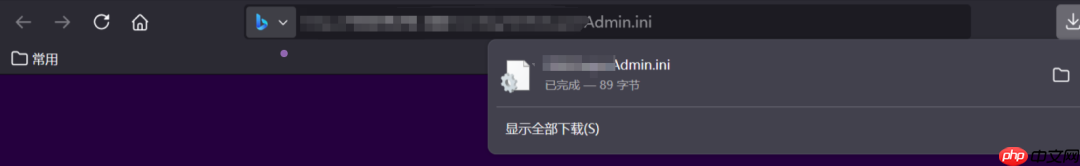

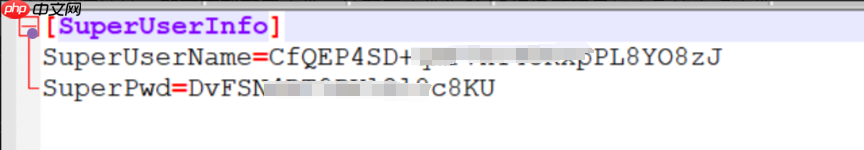

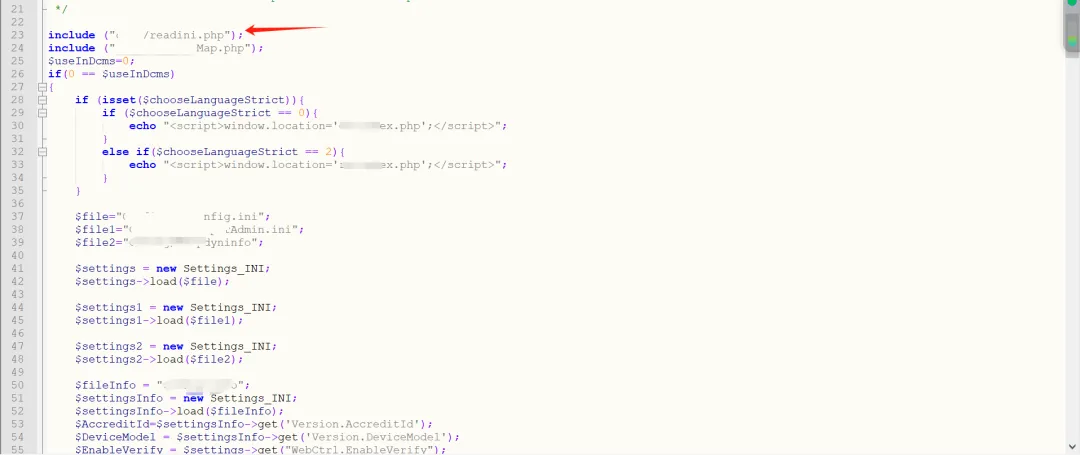

原文首发在:奇安信攻防社区 https://forum.butian.net/share/4564 本文讲解针对某个网络设备的漏洞挖掘,如何从黑盒测试到权限获取,从哪些角度对二进制文件进行分析获取更大的权限 一个经典的问题,一个登录框你能测试哪些点位? ☞☞☞AI 智能聊天, 问答助手, AI 智能…

原文首发在:奇安信攻防社区 https://forum.butian.net/share/4564 本文讲解针对某个网络设备的漏洞挖掘,如何从黑盒测试到权限获取,从哪些角度对二进制文件进行分析获取更大的权限 一个经典的问题,一个登录框你能测试哪些点位? ☞☞☞AI 智能聊天, 问答助手, AI 智能…