用户权限管理

-

Linux如何实现数据库安全?_LinuxMySQL权限与加密配置

要实现linux环境下mysql数据库安全,核心在于构建多层次防御体系。1. 权限管理是基石,需遵循最小权限原则,精细化配置mysql用户权限,避免滥用高权限账户,删除默认用户;2. linux文件系统权限加固,确保数据目录和配置文件权限设置严格,如750和640;3. 网络访问控制,通过防火墙限制…

-

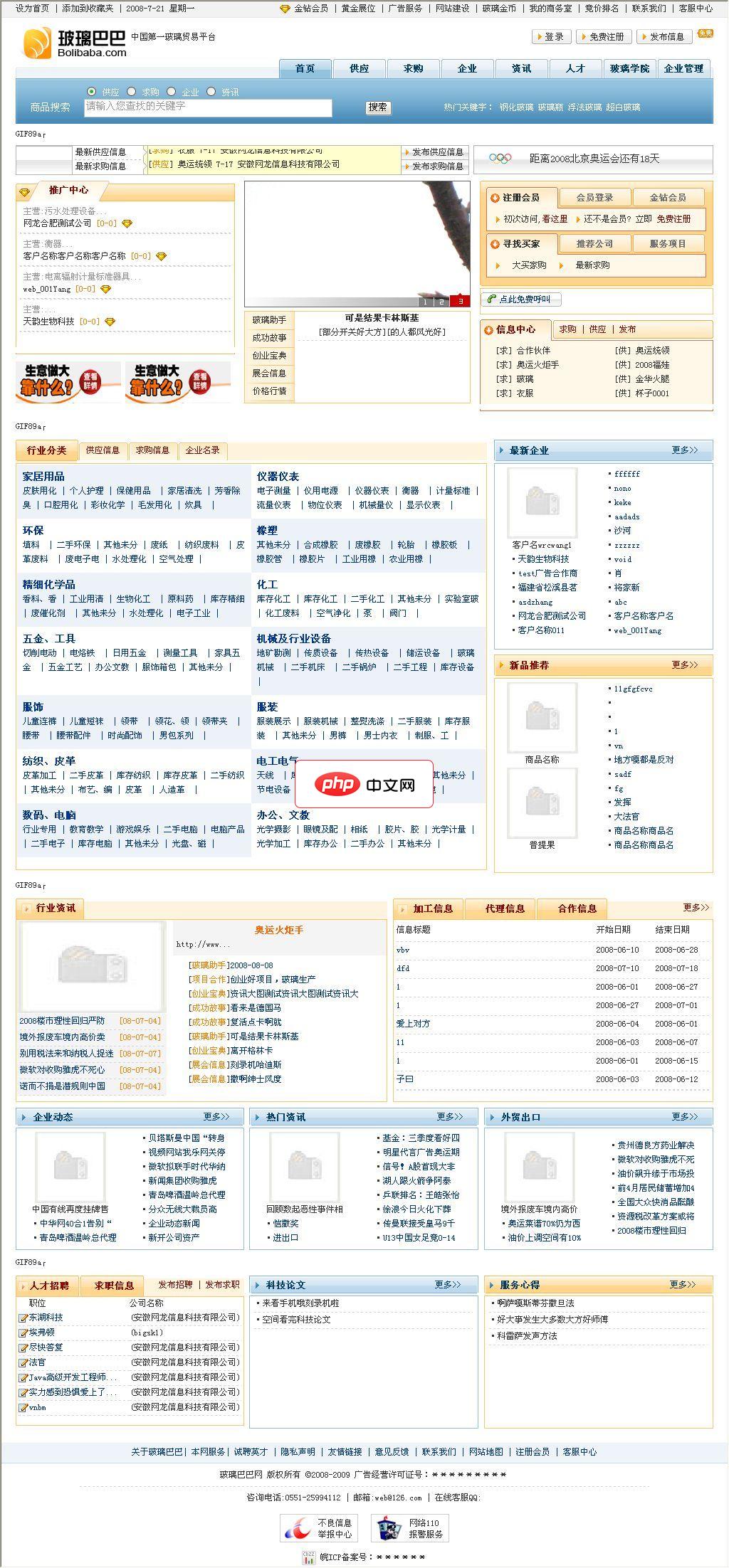

如何在mysql中设计用户权限管理表

采用“用户-角色-权限”三级模型设计MySQL权限管理表:1. 用户表(user)存储账号、密码、状态等基本信息;2. 角色表(role)定义角色如管理员、编辑;3. 权限表(permission)记录具体操作权限如user:add;4. 用户角色关联表(user_role)实现用户与角色多对多关系…

-

mysql数据库中用户权限的管理_mysql数据库中用户权限的设置

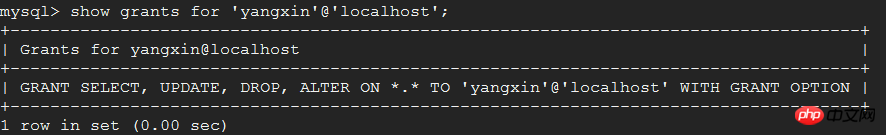

MySQL通过CREATE USER和DROP USER创建删除用户,2. 使用GRANT和REVOKE授予权限与撤销权限,3. 用SHOW GRANTS查看权限,4. 执行FLUSH PRIVILEGES刷新权限,5. 注意限制访问来源并定期审查账户以提升安全性。 MySQL数据库中的%ign%i…

-

Debian Apache日志安全问题如何防范

强化Debian Apache服务器日志安全,需要多方面协同努力。以下策略能有效降低安全风险: 一、日志监控与分析 自动化日志分析: 利用 logcheck、logrotate 等工具定期检查和分析日志,及时发现可疑活动和潜在攻击。实时监控系统: 建立日志监控系统,例如ELK Stack (Elas…

-

MySQL多用户权限分离方案_MySQL数据库安全隔离技术

mysql多用户权限分离的核心在于遵循最小权限原则,通过精细化管理用户权限保障数据库安全。具体步骤包括:1.明确用户类型及权限需求;2.创建用户并精确授予权限,避免all privileges;3.利用角色简化权限管理;4.定期审计权限;5.结合网络隔离、数据加密、审计日志等多层次防护措施,构建全面…

-

PostgreSQL和MySQL的全面比较

介绍 让我们快速了解一下 PostgreSQL 和 MySQL。这两者都是重要的开源关系数据库管理系统,广泛应用于不同的应用程序。 技术架构和设计理念 起源与发展 PostgreSQL起源于1986年伯克利的POSTGRES项目,旨在通过严谨的学术研究和严格的SQL标准来推进数据库管理系统。这一背景…

-

Windows系统日志报错10016怎么解决?DCOM服务器权限问题

windows系统日志报错10016是由于dcom服务器权限不足导致的应用程序访问问题,解决方法包括:1. 查看事件日志获取appid和clsid;2. 使用dcomcnfg进入dcom配置;3. 找到对应组件并配置“启动和激活权限”与“访问权限”;4. 若找不到clsid可通过注册表查找appid…

-

免费app制作软件能否满足专业级应用开发需求?

企业和个人在制作app时,常常会考虑使用免费的app制作软件,因为这些工具的低门槛吸引了许多非技术背景的用户。然而,很多人仍然对这些工具是否能满足专业级应用的开发需求感到疑惑。下面我们将探讨免费app制作软件的功能限制,并分析在何种情况下,选择专业的app开发服务会是一个更明智的选择。 免费app制…

-

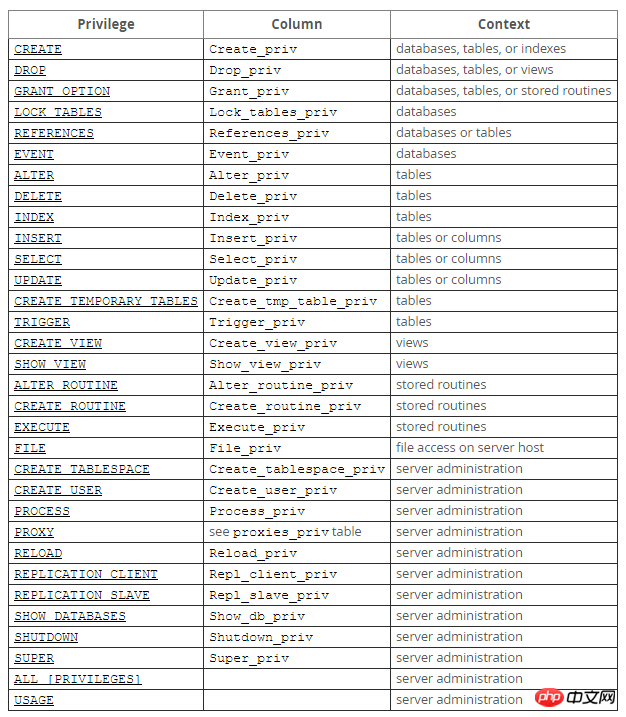

MySQL用户权限管理图文详解

用户http://www.php.cn/code/12171.html” target=”_blank”>权限管理主要有以下作用: 1. 可以限制用户访问哪些库、哪些表 2. 可以限制用户对哪些表执行select、create、delete、delete、a…

-

Java开发小程序用户权限管理 小程序权限控制策略详解

小程序用户权限管理的核心在于构建认证与授权机制,认证通过微信授权或手机号验证码登录并使用jwt生成token实现身份验证,授权通过rbac模型基于角色分配权限并进行功能与数据层面的访问控制。认证阶段包括登录方式选择、token生成与存储、token刷新机制;授权阶段采用rbac模型、定义细化权限、通…