答案:PHP中实现数据加密需使用openssl_encrypt和openssl_decrypt配合AES等安全算法,生成随机密钥与唯一IV,密钥应通过环境变量或KMS安全存储,IV可与密文一同保存;避免硬编码密钥、重复使用IV,推荐使用AEAD模式如aes-256-gcm以确保数据完整性,用户密码则应使用password_hash和password_verify进行哈希处理而非加密。

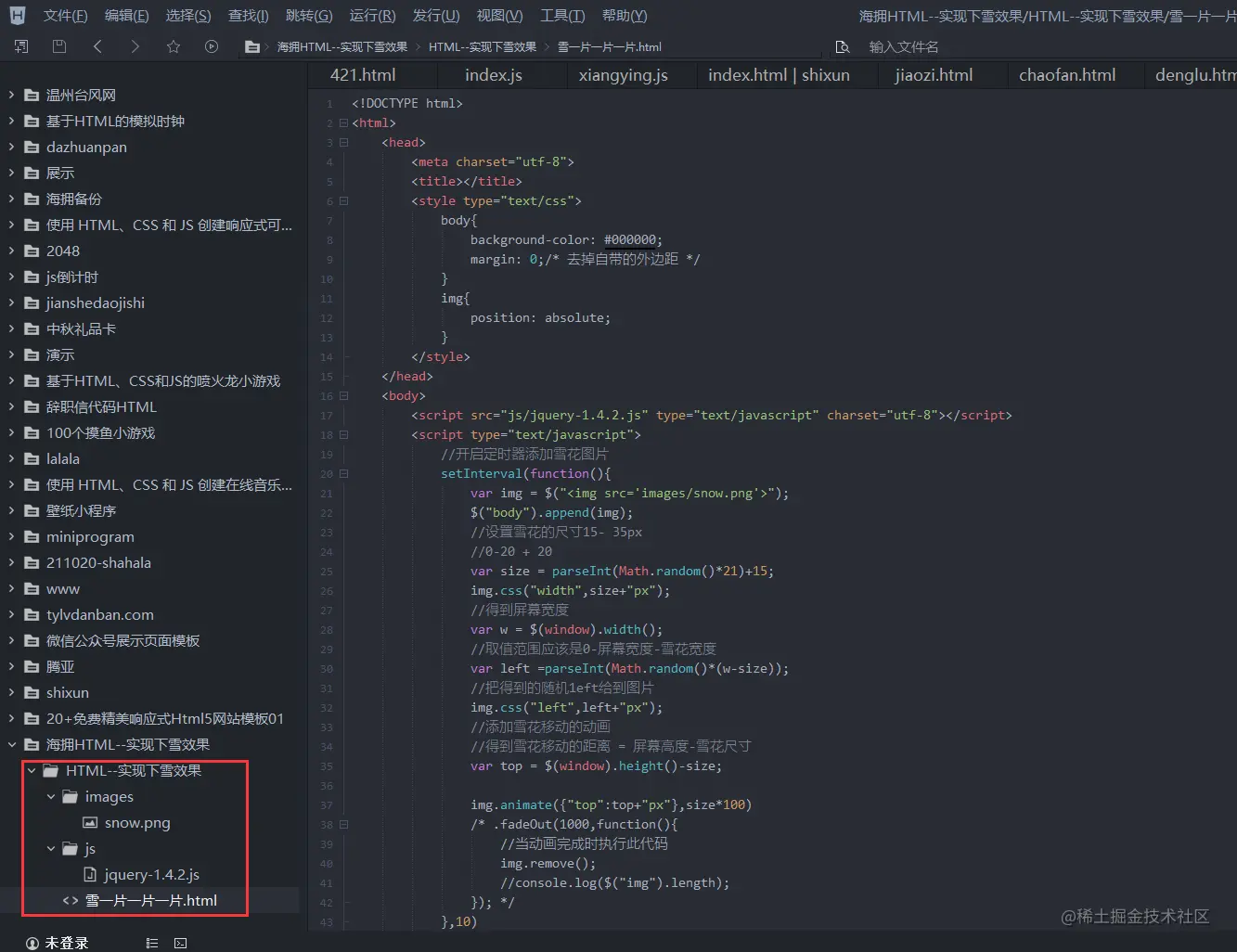

在PHP在线执行环境中实现数据加密,核心在于利用PHP内置的OpenSSL扩展提供的加密函数,尤其是

openssl_encrypt

和

openssl_decrypt

。这套机制能够帮助我们对敏感数据进行对称加密,确保数据在存储或传输过程中的机密性。关键在于选择合适的加密算法、生成安全的密钥和初始化向量(IV),并妥善管理它们。

解决方案

要实现数据加密,我们主要依赖PHP的

openssl_encrypt()

和

openssl_decrypt()

函数。它们提供了一种强大的方式来使用行业标准的加密算法,如AES(高级加密标准)。

我个人觉得,理解其背后的原理比简单地复制代码要重要得多。加密不仅仅是把数据打乱,它更关乎如何确保只有授权方才能将其还原。

一个典型的对称加密流程包含以下几个步骤:

立即学习“PHP免费学习笔记(深入)”;

生成加密密钥 (Key): 这是加密和解密数据的“钥匙”。它必须足够长、足够随机,且需要妥善保管。生成初始化向量 (IV): IV是一个非秘密的随机数,与密钥结合使用,确保即使使用相同的密钥加密相同的数据,每次生成的密文也不同。这对于增强安全性至关重要。IV无需保密,但每次加密都必须是唯一的。选择加密算法和模式: 例如,

aes-256-cbc

是一种广泛使用的安全算法和模式组合。执行加密: 使用

openssl_encrypt()

函数。存储密文和IV: 将加密后的数据(密文)和对应的IV一起存储起来。IV在解密时是必需的。执行解密: 使用

openssl_decrypt()

函数,传入密文、密钥、IV和算法。

下面是一个基本的代码示例,演示了如何使用

openssl_encrypt

和

openssl_decrypt

:

base64_encode($encrypted_data), 'iv' => base64_encode($iv) ];}function decryptData(string $encrypted_base64, string $iv_base64, string $key): string{ $cipher_algo = 'aes-256-cbc'; if (mb_strlen($key, '8bit') !== 32) { throw new Exception("解密密钥长度必须是32字节。"); } $encrypted_data = base64_decode($encrypted_base64); $iv = base64_decode($iv_base64); if ($encrypted_data === false || $iv === false) { throw new Exception("Base64解码失败,密文或IV格式不正确。"); } // 执行解密 $decrypted_data = openssl_decrypt($encrypted_data, $cipher_algo, $key, OPENSSL_RAW_DATA, $iv); if ($decrypted_data === false) { throw new Exception("数据解密失败,请检查密钥、IV或密文是否正确。"); } return $decrypted_data;}// 示例用法$secret_key = openssl_random_pseudo_bytes(32); // 生成一个32字节的随机密钥$original_data = "这是一条需要加密的敏感信息,比如用户的银行卡号或者个人隐私数据。";try { $encrypted_result = encryptData($original_data, $secret_key); echo "原始数据: " . $original_data . "n"; echo "加密后的数据 (Base64): " . $encrypted_result['encrypted'] . "n"; echo "使用的IV (Base64): " . $encrypted_result['iv'] . "n"; $decrypted_data = decryptData($encrypted_result['encrypted'], $encrypted_result['iv'], $secret_key); echo "解密后的数据: " . $decrypted_data . "n"; if ($original_data === $decrypted_data) { echo "加密解密成功,数据一致。n"; } else { echo "加密解密失败,数据不一致。n"; }} catch (Exception $e) { echo "操作失败: " . $e->getMessage() . "n";}?>

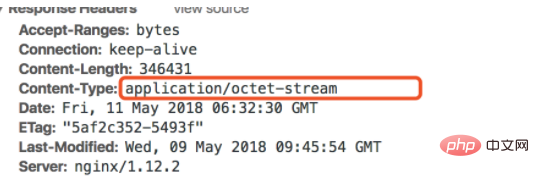

这个例子中,

OPENSSL_RAW_DATA

标志很重要,它告诉

openssl_encrypt

直接返回原始二进制数据,而不是Base64编码的字符串。我们通常会手动进行Base64编码,因为二进制数据在存储或传输时可能遇到字符集问题。

PHP数据加密中,如何安全地管理加密密钥和IV?

在我看来,这是整个加密环节中最容易被忽视,也最致命的一环。密钥和IV的管理直接决定了你的加密方案是否真正安全。如果密钥泄露,那么所有加密的数据都将如同裸奔。

密钥的生成与存储:

生成: 密钥必须是足够随机且熵值高的。

openssl_random_pseudo_bytes()

是PHP中生成加密安全随机字节的推荐方法。绝对不要使用固定字符串、用户输入或可预测的数据作为密钥。存储: 这是最棘手的部分。避免硬编码: 密钥绝对不能直接写在代码里,因为代码一旦泄露,密钥也就泄露了。环境变量: 将密钥存储在服务器的环境变量中(例如,通过Apache/Nginx配置,或者在容器化部署时通过Docker secrets)。这是很多Web应用推荐的做法,因为它使得密钥与代码分离,且不容易被误提交到版本控制系统。配置文件: 可以使用一个单独的配置文件来存储密钥,但这个文件必须有严格的权限控制,确保只有PHP进程能读取,并且不能被Web服务器直接访问。此外,这个文件也不能被版本控制。密钥管理服务 (KMS): 对于大型或高安全要求的应用,可以考虑使用云服务商提供的KMS(如AWS KMS, Azure Key Vault, Google Cloud KMS)。这些服务专门用于安全地存储、管理和轮换加密密钥。你的应用只需要通过API调用KMS来获取密钥,而不是自己存储。硬件安全模块 (HSM): 这是最高级别的安全措施,通常用于金融、政府等领域。HSM是专门的硬件设备,用于生成、存储和保护加密密钥。

IV 的生成与存储:

生成: IV必须是随机的,并且每次加密时都必须是唯一的。同样使用

openssl_random_pseudo_bytes()

来生成。存储: 与密钥不同,IV不需要保密。它通常与加密后的数据(密文)一起存储。例如,你可以将IV附加在密文的前面或后面,或者将它们作为JSON对象中的两个字段一起存储。解密时,先从存储的数据中提取出IV,再进行解密。重要的是,不要重复使用IV,否则会大大降低加密的安全性(导致攻击者可以推断出密钥或明文)。

密钥轮换: 定期更换加密密钥是一个良好的安全实践。这能限制潜在密钥泄露的损害范围和时间。当轮换密钥时,你需要用新密钥重新加密所有旧数据,这可能是一个复杂的过程,需要仔细规划。

PHP加密过程中常见的错误和陷阱有哪些?

在我多年的开发经验中,我见过不少人在加密这件事上“栽跟头”,有些错误是致命的。

重复使用IV: 这是最常见的错误之一,也是一个严重的安全漏洞。如果使用相同的密钥和IV加密不同的数据,攻击者可以通过分析密文来推断出明文或密钥。每次加密都必须生成一个新的、随机的IV。弱密钥或硬编码密钥: 密钥不够随机、太短,或者直接写在代码里,这些都是在给攻击者“开后门”。密钥必须是强随机的,并且要安全地管理。不验证密文完整性 (MAC/HMAC):

openssl_encrypt

本身只提供机密性,不提供数据完整性保护。这意味着攻击者可能在不改变密文结构的情况下篡改密文,而解密时你却无法察觉。AEAD模式: 使用支持认证加密(Authenticated Encryption with Associated Data, AEAD)的模式,例如

aes-256-gcm

。这些模式在加密的同时会生成一个认证标签(tag),解密时会验证这个标签,如果数据被篡改,解密会失败。这是目前推荐的做法。HMAC: 如果使用CBC等非AEAD模式,你需要在加密后单独计算一个HMAC(基于哈希的消息认证码),并将其与密文一起存储。解密时,先用密钥和明文数据重新计算HMAC,与存储的HMAC进行比对,以验证数据的完整性。误用哈希函数进行加密: 哈希(如MD5, SHA-256)是单向函数,用于验证数据完整性或存储密码,不能逆向解密。加密是双向的,可以解密还原。混淆这两者是新手常犯的错误。使用不安全的算法或模式: 某些旧的加密算法(如DES)或模式(如ECB)已被证明不安全,应避免使用。始终选择现代、经过充分审查的算法和模式,如AES-256-CBC或AES-256-GCM。不处理加密/解密函数的返回值:

openssl_encrypt

和

openssl_decrypt

在失败时会返回

false

。如果不检查这些返回值,就可能在不知道加密失败的情况下存储或使用不正确的数据。填充(Padding)问题: 在某些加密模式下,数据长度需要是块大小的倍数。PHP的

openssl_encrypt

默认使用PKCS7填充,通常不需要手动处理。但如果手动禁用或使用了不正确的填充方式,可能导致安全漏洞(如Padding Oracle攻击)。密钥派生函数(KDF)的缺失: 如果你的密钥来源于用户密码或其他低熵数据,直接使用这些数据作为加密密钥是不安全的。你需要使用密钥派生函数(如PBKDF2, Argon2id, bcrypt)来从低熵输入生成一个高熵的加密密钥。

在PHP中,如何对用户密码进行安全的存储和验证?

对于用户密码,我们绝不能使用上述的对称加密方法。因为一旦你加密了密码,就意味着你需要一个密钥来解密它。这个密钥一旦泄露,所有用户密码就都暴露了。所以,正确的做法是使用哈希(Hashing)。

哈希是一种单向函数,它将任意长度的输入(密码)转换为固定长度的输出(哈希值),且无法从哈希值逆向推导出原始输入。同时,好的哈希函数应具备雪崩效应(输入微小变化导致输出巨大变化)和抗碰撞性。

PHP提供了非常强大的内置函数来安全地处理密码哈希:

password_hash()

和

password_verify()

。

使用

password_hash()

存储密码:

这个函数会自动生成一个随机的盐值 (salt),并将其与密码一起哈希。盐值的引入,使得即使两个用户设置了相同的密码,其哈希值也不同,这能有效防御彩虹表攻击。它还会进行计算量强化 (stretching),即多次重复哈希过程,增加计算时间,从而减缓暴力破解的速度。推荐的算法是

PASSWORD_ARGON2ID

(如果PHP版本支持且服务器性能允许)或

PASSWORD_BCRYPT

。

PASSWORD_DEFAULT

是一个不错的选择,它会使用当前PHP版本最强且兼容的算法。

使用

password_verify()

验证密码:

当用户尝试登录时,你不需要解密密码。你只需将用户输入的密码与数据库中存储的哈希值进行比较。

password_verify()

函数会自动从哈希值中提取盐值和算法参数,然后用用户输入的密码和这些参数重新计算哈希,最后与存储的哈希值进行比对。

算法升级:

password_hash()

还有一个非常棒的特性:如果存储的哈希值使用的算法或参数(如计算成本)已经过时,你可以通过

password_needs_rehash()

来检测,并在用户下次登录时,用更强的算法重新哈希并更新数据库中的密码。

记住,永远不要存储用户密码的明文,也永远不要尝试加密它们然后解密。哈希是密码存储的黄金标准。

以上就是如何在PHP在线执行中实现数据加密?使用PHP加密函数的完整教程的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1293509.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫