文件上传安全需通过$_FILES获取信息,并结合大小限制、真实MIME类型检测(如finfo_open)、文件重命名(如uniqid)、存储路径隔离(非Web目录)、权限控制及日志记录等多层防御措施,防止恶意文件注入与执行。

PHP处理文件上传的核心机制,无疑是围绕着

$_FILES

这个超全局数组展开的。但仅仅知道

$_FILES

是远远不够的,真正的挑战在于如何基于它,构建一个既能接收文件,又能抵御各种潜在攻击的“安全港”。这不仅仅是技术实现的问题,更是一种安全思维的体现,要求我们对每个环节都保持警惕,确保上传的文件不会成为系统漏洞的入口。

解决方案

处理PHP文件上传,我通常会遵循一个多步骤的流程,这不仅是功能的实现,更是安全策略的层层加固。

首先,当一个文件通过

POST

请求上传到服务器时,PHP会自动将其暂存到一个临时目录。

$_FILES

数组就是我们获取这些临时文件信息的入口。它通常包含以下几个关键键值:

name

: 客户端机器上的原始文件名。

type

: 文件的MIME类型,由浏览器提供(注意,这很容易伪造)。

size

: 已上传文件的大小,单位为字节。

tmp_name

: 文件在服务器上临时存储的路径。

error

: 上传过程中遇到的错误代码。

一个基础的文件上传处理流程大致如下:

立即学习“PHP免费学习笔记(深入)”;

$maxFileSize) { echo "文件大小超过限制(5MB)。"; exit; } $allowedMimeTypes = ['image/jpeg', 'image/png', 'application/pdf']; $finfo = finfo_open(FILEINFO_MIME_TYPE); $mimeType = finfo_file($finfo, $_FILES['myFile']['tmp_name']); finfo_close($finfo); if (!in_array($mimeType, $allowedMimeTypes)) { echo "不支持的文件类型。只允许JPG, PNG, PDF。"; exit; } // 3. 生成安全的文件名 $originalFileName = $_FILES['myFile']['name']; $fileExtension = pathinfo($originalFileName, PATHINFO_EXTENSION); $newFileName = uniqid('upload_', true) . '.' . $fileExtension; // 使用uniqid生成唯一文件名 $destinationPath = $uploadDir . $newFileName; // 4. 移动上传文件 if (move_uploaded_file($_FILES['myFile']['tmp_name'], $destinationPath)) { echo "文件上传成功!新文件名:" . $newFileName; // 可以在这里记录文件信息到数据库 } else { echo "文件移动失败,请检查目录权限。"; }}?> 选择文件上传 (最大5MB, JPG/PNG/PDF):

这个示例涵盖了文件上传的基本流程,但真正的安全实践远不止于此。在我看来,每个环节都可能成为攻击者利用的突破口,所以我们必须步步为营。

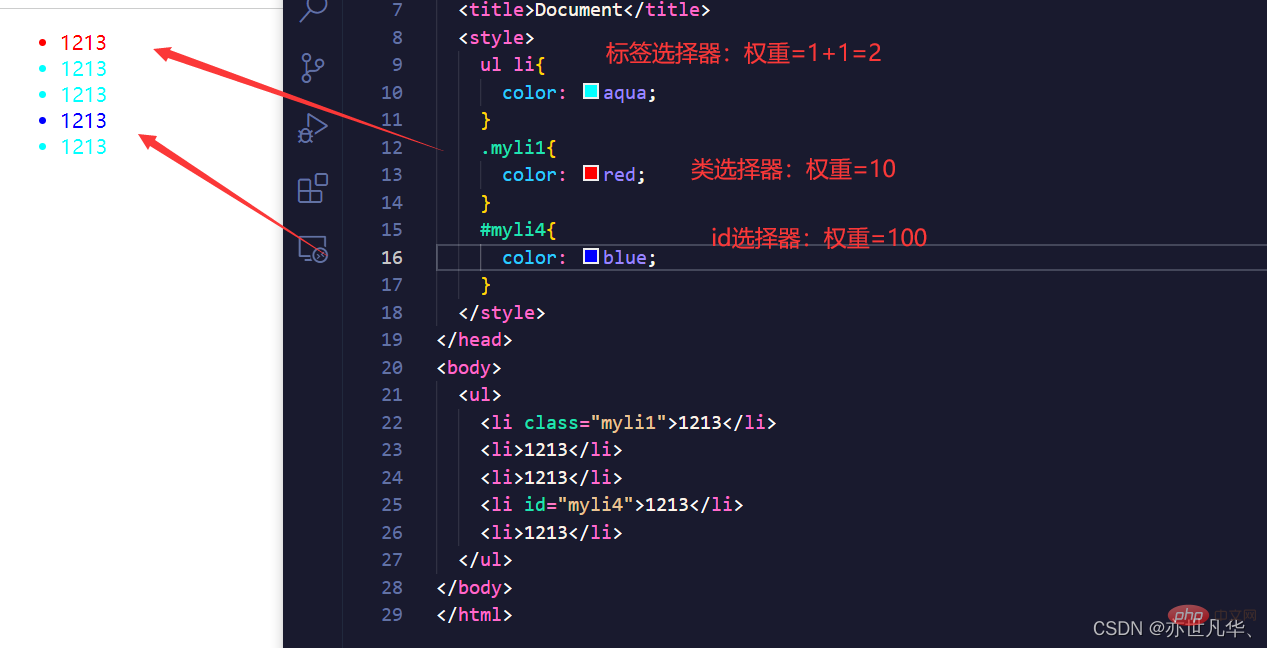

如何有效验证上传文件的类型和大小,避免恶意文件注入?

说实话,文件类型和大小的验证是文件上传安全的第一道防线,但它也是最容易被攻击者绕过的。我见过太多只依赖

$_FILES['file']['type']

和文件扩展名来判断文件类型的例子,这简直是给攻击者敞开了大门。

首先,关于文件大小,

$_FILES['file']['size']

是你的直接依据。你需要在PHP脚本中设置一个明确的上限,比如上面例子中的5MB。同时,别忘了PHP自身的配置,

php.ini

中的

upload_max_filesize

和

post_max_size

也限制了单个文件和整个POST请求的最大大小。如果文件大小超过这些限制,PHP甚至不会将文件数据完全写入临时目录,

$_FILES['file']['error']

会返回

UPLOAD_ERR_INI_SIZE

或

UPLOAD_ERR_FORM_SIZE

。所以,这是一个多层次的检查。

然后是文件类型,这才是真正的难点。

浏览器提供的MIME类型 (

$_FILES['file']['type']

):这玩意儿非常不可靠,因为它完全由客户端浏览器决定,攻击者可以轻易地通过修改HTTP请求头来伪造。所以,我从来不会单独信任它。

文件扩展名 (

pathinfo($originalFileName, PATHINFO_EXTENSION)

):同样,这也很容易伪造。一个名为

image.php.jpg

的文件,虽然扩展名是

jpg

,但它可能仍然是一个PHP脚本。我们应该采用白名单机制,只允许明确知道是安全且需要的文件扩展名,例如

.jpg

,

.png

,

。

服务器端真实MIME类型检测:这才是王道。PHP的

finfo_open()

函数(Fileinfo扩展)能根据文件的实际内容来判断其MIME类型,这比浏览器提供的要可靠得多。对于图片文件,

getimagesize()

函数则更强大,它不仅能验证文件是否真的是一张图片,还能获取其尺寸等元数据。如果

getimagesize()

失败,那很可能就不是一个有效的图片文件,或者被恶意篡改过。

// 使用finfo_open检测真实MIME类型$finfo = finfo_open(FILEINFO_MIME_TYPE);$realMimeType = finfo_file($finfo, $_FILES['myFile']['tmp_name']);finfo_close($finfo);// 对于图片,还可以用getimagesizeif (strpos($realMimeType, 'image/') === 0) { $imageInfo = getimagesize($_FILES['myFile']['tmp_name']); if ($imageInfo === false) { // 这不是一个有效的图片文件 echo "文件内容不是有效的图片。"; exit; } // 还可以进一步检查图片的长宽等}

我的建议是,始终结合使用扩展名白名单和服务器端真实MIME类型检测。对于图片,

getimagesize()

是首选。对于其他文件,

finfo_open()

是你的好帮手。不要抱有侥幸心理,认为用户不会上传恶意文件。

除了文件类型和大小,还有哪些关键的安全措施能防止文件上传漏洞?

仅仅验证类型和大小,只是解决了冰山一角的问题。文件上传的漏洞往往是组合拳,所以我们也需要一套组合拳来防御。在我看来,以下几点至关重要:

文件重命名策略:这是我个人最强调的一点。永远不要使用用户上传的原始文件名来存储文件。原始文件名可能包含恶意代码(如

shell.php

),或者利用路径遍历漏洞(如

../../../../etc/passwd

)。最佳实践是生成一个完全随机、唯一的、不可预测的新文件名,例如使用

uniqid()

结合

md5()

或

sha1()

哈希值,再加上正确的白名单扩展名。

$fileExtension = pathinfo($_FILES['myFile']['name'], PATHINFO_EXTENSION);// 确保扩展名是白名单中的$newFileName = md5(uniqid(rand(), true)) . '.' . $fileExtension;

这样做可以有效防止文件名猜测、路径遍历和直接执行恶意脚本。

存储位置的选择与权限控制:

将上传文件存储在Web根目录之外:这是最根本的安全措施之一。如果文件存储在Web服务器可以直接访问的目录(如

public_html

),那么即使是一个无害的文件,也可能被配置错误或未来的漏洞利用。如果必须放在Web可访问的目录,那么务必确保该目录不允许执行任何脚本(通过Web服务器配置,如Apache的

.htaccess

或Nginx的配置)。严格的目录权限:上传目录的权限应该设置为尽可能小。通常,Web服务器用户(如

www-data

)只需要写入权限,而不需要执行权限。例如,

chmod 755

或

700

对目录来说是常见的,但确保文件上传后,文件的权限也得到适当控制,例如

chmod 644

。

图片文件的二次处理(针对图片上传):如果你的应用主要处理图片上传,那么在文件上传成功后,对图片进行二次处理是一个非常有效的安全手段。

重新编码/压缩图片:使用GD库或ImageMagick等工具,将上传的图片重新生成一份。这个过程会剥离图片中可能存在的恶意元数据(如EXIF信息中嵌入的PHP代码),并确保图片格式的纯净性。统一图片格式和尺寸:这不仅有助于安全,也能优化性能和用户体验。

内容扫描与沙箱:对于安全性要求极高的应用,可以考虑集成防病毒软件或将上传的文件放入沙箱环境进行分析。这通常比较复杂,但在处理用户生成内容(UGC)时,能提供额外的安全层。当然,这不是每个项目都必需的,但作为一种思路,我认为是值得一提的。

总的来说,文件上传的安全是一个系统工程,没有银弹。它要求我们在文件接收、验证、存储和处理的每个环节都考虑到潜在的攻击面,并采取相应的防御措施。

文件上传失败时,如何向用户提供清晰的反馈并记录错误日志?

文件上传失败,这几乎是必然会发生的事情,可能是用户操作失误,也可能是服务器端出了问题。在这种情况下,我们如何向用户提供有用的信息,同时又不暴露过多服务器细节,并且能帮助我们自己诊断问题,这就显得很重要了。

首先,用户反馈。用户最关心的是“为什么我的文件没传上去?”和“我该怎么办?”。PHP的

$_FILES['file']['error']

数组提供了详细的错误代码,这是我们向用户提供反馈的基础。我们应该将这些数字代码转换成人类可读、易于理解的语言。

UPLOAD_ERR_INI_SIZE

和

UPLOAD_ERR_FORM_SIZE

:告诉用户“文件大小超过了服务器限制,请上传更小的文件。”

UPLOAD_ERR_PARTIAL

:提示“文件只上传了一部分,请重新尝试。”这可能是网络问题。

UPLOAD_ERR_NO_FILE

:说明“您没有选择任何文件。”

UPLOAD_ERR_NO_TMP_DIR

或

UPLOAD_ERR_CANT_WRITE

:这些是服务器端问题,不应该直接暴露给用户。可以统一反馈为“服务器暂时无法处理您的请求,请稍后重试。”

UPLOAD_ERR_EXTENSION

:通常是PHP扩展阻止了文件上传,这也很少见,也属于服务器端问题。

关键在于,反馈信息要具体但不能泄露服务器内部路径或配置信息。例如,不要告诉用户“

/tmp

目录不可写”,而是“服务器暂时无法写入文件”。

其次,错误日志记录。对于任何非用户操作导致的上传失败(比如目录权限问题、临时目录不存在等),都应该在服务器端进行详细的日志记录。这对于我们后期排查问题至关重要。我通常会使用PHP的

error_log()

函数,或者更结构化的日志库(如Monolog)。

我个人觉得,日志记录应该包含足够的信息,比如用户IP、原始文件名、遇到的具体错误代码、临时文件路径,甚至可以加上服务器的当前状态(比如

disk_free_space()

)。这些信息在未来排查问题时,能帮我们节省大量时间。一个完善的错误处理机制,既能提升用户体验,又能为开发者提供宝贵的诊断数据,这绝对是值得投入精力去做的。

以上就是PHP如何处理文件上传?通过$_FILES实现安全文件上传的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1293859.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫