vm模块可在隔离上下文中执行JS代码,适合运行不可信脚本;通过vm.createContext()创建沙箱并限制暴露的变量,结合timeout防止死循环,但无法完全阻止恶意行为,不应作为唯一安全边界。

在 Node.js 中,vm 模块可用于在隔离的上下文中运行 JavaScript 代码,适合执行不可信脚本。虽然它提供一定程度的隔离,但不能完全防止恶意行为(如进程退出、内存耗尽),因此不应作为唯一的安全边界。正确使用时,可结合限制作用域和超时机制提升安全性。

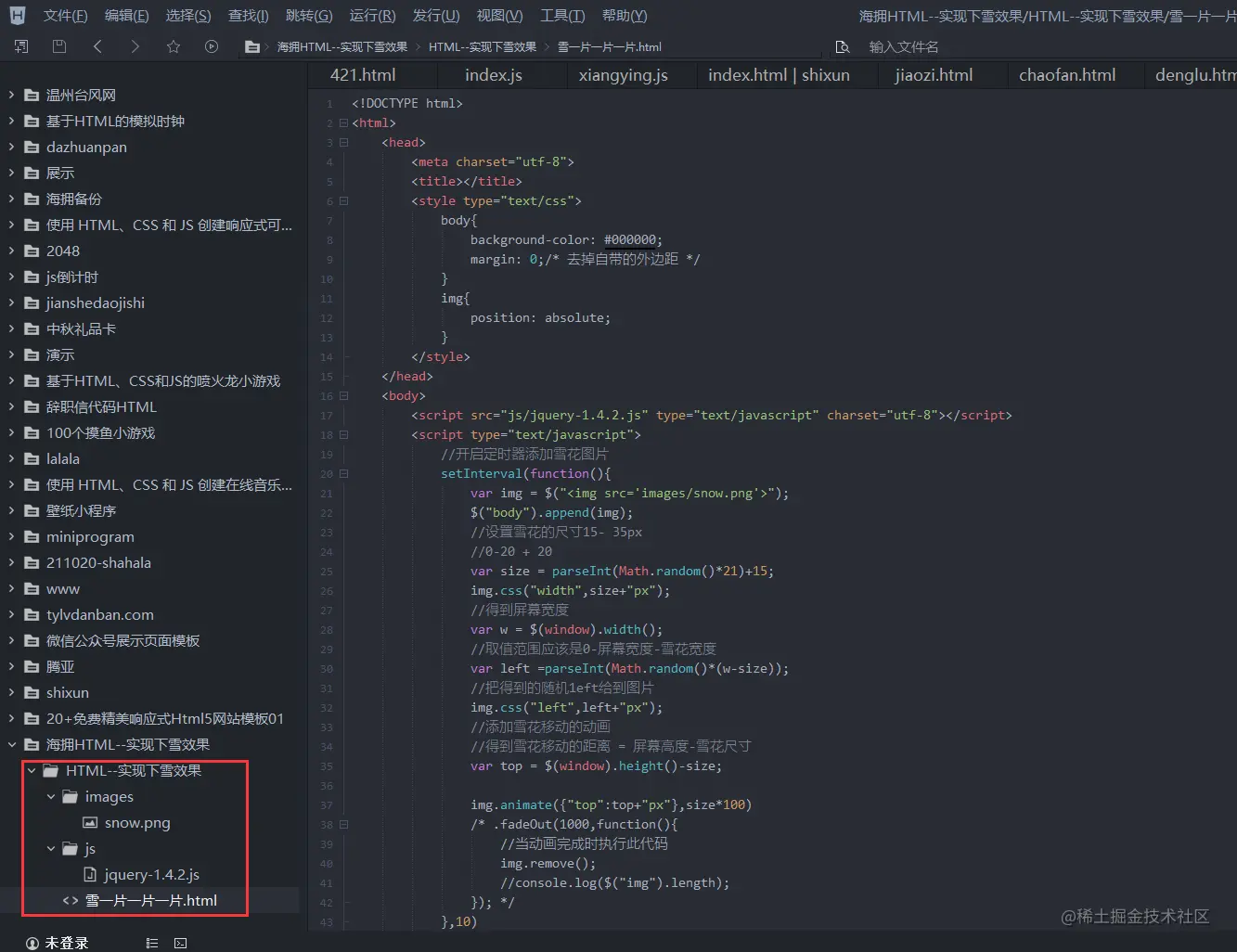

创建基本沙箱环境

使用 vm.createContext() 将一个对象封装为沙箱上下文,传入需要暴露的变量或方法。执行的代码将在该上下文中运行,无法直接访问外部作用域。

引入 vm 模块并准备沙箱数据 调用 vm.createContext() 初始化上下文 使用 vm.runInContext() 执行代码

示例:

const vm = require(‘vm’);const sandbox = { result: null, console: { log: (…args) => console.log(‘[Sandbox]’, …args) }, Math};vm.createContext(sandbox);const code = `result = Math.random(); console.log(result);`;vm.runInContext(code, sandbox, { timeout: 1000 });console.log(sandbox.result); // 输出生成的随机数

限制执行时间和资源

通过 timeout 选项防止长时间运行或死循环。若代码执行超过指定毫秒数,将抛出错误并终止脚本。

try { vm.runInContext(` let i = 0; while (true) { i++; } `, sandbox, { timeout: 500 });} catch (err) { console.error(‘脚本超时或出错:’, err.message);}

注意:timeout 在某些情况下可能不立即生效,尤其涉及原生阻塞操作时。

进一步减少风险

避免向沙箱注入全局对象(如 process、require),否则可能被利用进行系统调用。

// ❌ 危险做法const unsafeSandbox = { process };// ✅ 安全做法:只提供必要接口const safeSandbox = { console: console, setTimeout, Date: Date};

也可通过包装函数限制可访问 API,例如提供受控的网络请求或文件操作代理。

基本上就这些。vm 模块适合轻量级隔离场景,如配置表达式求值或简单插件系统。对高安全需求场景,应考虑使用独立进程、容器或专用沙箱运行时。

以上就是在 Node.js 中,如何利用 vm 模块在沙箱环境中执行不可信代码?的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1525178.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫