在Flask应用中,直接通过URL查询参数传递JWT令牌存在安全风险。本文将深入探讨HTTP重定向机制,解释为何无法直接在重定向请求中携带自定义HTTP头,并提供一套基于HttpOnly、Secure和SameSite属性的Cookie方案,以安全、隐蔽地在用户认证成功后将JWT令牌传递给目标页面,有效规避令牌泄露和XSS攻击的风险。

理解HTTP重定向与Header传递的限制

当服务器发出一个重定向响应(例如HTTP状态码301、302、303、307、308)时,它实际上是告诉浏览器“你请求的资源现在在另一个地方,请去那里重新请求”。浏览器接收到这个重定向指令后,会根据响应头中的Location字段指定的URL,发起一个全新的HTTP请求。

关键在于,这个由浏览器发起的后续请求是一个独立的请求。服务器在重定向响应中设置的任何自定义HTTP头(例如,你期望的Authorization头)都不会被浏览器自动“携带”到这个新的请求中。浏览器只会遵循HTTP协议规范,发送它通常会发送的头(如Host、User-Agent、以及与目标URL相关的Cookie等)。因此,直接通过重定向响应来为后续请求设置自定义请求头,在HTTP协议层面是不可行的。

安全传递JWT的推荐方案:使用HttpOnly Cookie

鉴于上述限制,将JWT令牌安全地从一个页面传递到另一个页面的标准做法是利用HTTP Cookie机制。通过将JWT存储在服务器设置的Cookie中,浏览器会在后续对同一域名的请求中自动携带这个Cookie,从而实现令牌的传递。为了确保安全性,我们必须配置Cookie的几个关键属性:

HttpOnly: 这个属性指示浏览器,该Cookie不能通过客户端脚本(如JavaScript)访问。这对于防止跨站脚本(XSS)攻击至关重要,即使攻击者成功注入了恶意JS代码,也无法窃取到存储在HttpOnly Cookie中的JWT。Secure: 这个属性指示浏览器,该Cookie只应通过HTTPS连接发送。在生产环境中,这能有效防止令牌在传输过程中被窃听。SameSite: 这个属性有助于防止跨站请求伪造(CSRF)攻击。它可以设置为Lax或Strict。Lax: 在顶级导航和GET请求中发送Cookie,但在跨域的POST请求中不发送。Strict: 只有在请求的站点与Cookie的站点完全一致时才发送Cookie。通常,Lax是一个比较平衡的选择,能提供较好的CSRF保护,同时不影响用户体验。

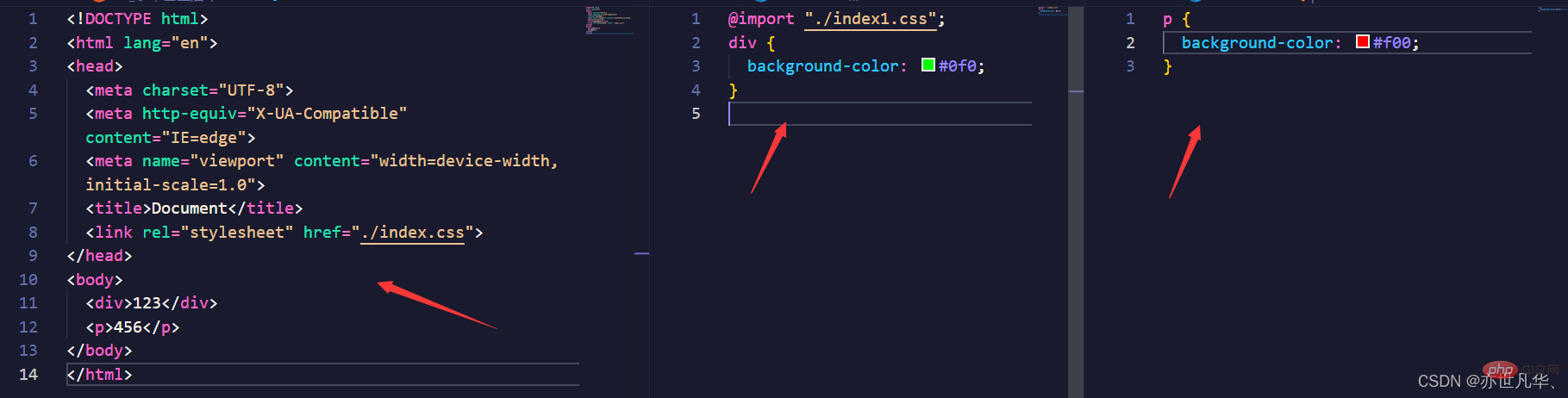

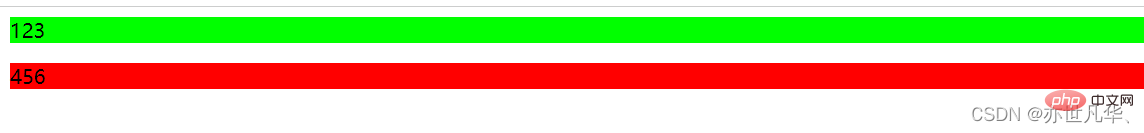

Flask实现示例

以下是如何在Flask中修改你的注册逻辑,以便通过HttpOnly Cookie安全地传递JWT令牌:

import jwtimport datetimefrom flask import Flask, redirect, url_for, make_response, request# 假设你已经定义了SECRET、数据库操作等SECRET = "your_super_secret_key" # 在生产环境中应从环境变量获取app = Flask(__name__)# 模拟数据库操作和用户ID生成def generate_customer_id(): return "user_" + str(datetime.datetime.now().timestamp()).replace('.', '')def store_customer_in_db(cid, hashed_passwd): # 模拟存储到数据库 print(f"Storing user {cid} with hashed password {hashed_passwd} in DB.") return True@app.route('/signup', methods=['POST'])def signup(): # 假设从请求中获取用户名和密码 username = request.form.get('username') password = request.form.get('password') if not username or not password: return "Username and password are required", 400 # 模拟用户注册和密码哈希 cid = generate_customer_id() hashed_passwd = f"hashed_{password}" # 实际应用中请使用安全的哈希算法如bcrypt try: # 模拟数据库操作 if not store_customer_in_db(cid, hashed_passwd): raise Exception("Failed to store user in DB") payload = { 'cid': cid, 'exp': datetime.datetime.utcnow() + datetime.timedelta(minutes=30) # 令牌30分钟后过期 } token = jwt.encode(payload, SECRET, algorithm='HS256') # 创建重定向响应 redirect_url = url_for('order_page') # 使用url_for生成目标URL response = make_response(redirect(redirect_url)) # 设置HttpOnly、Secure、SameSite Cookie # token.decode('utf-8') 是因为 jwt.encode 返回的是 bytes response.set_cookie( 'jwt_token', token, httponly=True, secure=True, # 在生产环境中必须设置为True,本地测试可暂时设置为False samesite='Lax', # 根据需求选择Strict或Lax max_age=datetime.timedelta(minutes=30).total_seconds() # Cookie过期时间与JWT过期时间一致 ) return response except Exception as err: print(f"Error during signup: {err}") return "Signup failed", 500@app.route('/order')def order_page(): # 从Cookie中获取JWT令牌 token = request.cookies.get('jwt_token') if not token: return "Unauthorized: No JWT token found in cookies", 401 try: # 验证JWT令牌 decoded_payload = jwt.decode(token, SECRET, algorithms=['HS256']) cid = decoded_payload.get('cid') return f"Welcome to the orders page, user {cid}! Your token is valid." except jwt.ExpiredSignatureError: return "Unauthorized: JWT token has expired", 401 except jwt.InvalidTokenError: return "Unauthorized: Invalid JWT token", 401if __name__ == '__main__': # 仅用于本地测试,生产环境应使用WSGI服务器 app.run(debug=True, ssl_context='adhoc') # 使用adhoc SSL上下文方便本地测试Secure Cookie

代码解释:

make_response(redirect(redirect_url)): 我们首先创建一个重定向响应对象,而不是直接返回redirect()的结果。这样可以让我们在返回响应之前对其进行修改。response.set_cookie(…): 这是设置Cookie的核心方法。’jwt_token’: Cookie的名称。token: JWT令牌的值。httponly=True: 确保JavaScript无法访问此Cookie。secure=True: 确保Cookie只在HTTPS连接下发送。在本地开发时,如果你没有配置SSL证书,可以暂时设置为False,但生产环境务必设置为True。为了本地测试Secure Cookie,你可以使用app.run(debug=True, ssl_context=’adhoc’)来启动一个临时的HTTPS服务器。samesite=’Lax’: 提供CSRF保护。max_age: 设置Cookie的过期时间,通常与JWT的过期时间保持一致。request.cookies.get(‘jwt_token’): 在目标页面(如/order)中,你可以通过request.cookies字典轻松地获取到浏览器自动发送过来的Cookie值。

注意事项

Cookie过期时间管理: 确保Cookie的max_age与JWT的exp(过期时间)保持一致。当JWT过期时,前端或后端应能识别并引导用户重新认证。生产环境中的Secure标志: 在任何生产部署中,请务必使用HTTPS,并将secure=True设置为Cookie属性。否则,即使使用HttpOnly,令牌也可能在不安全的HTTP连接中被窃听。JWT刷新机制: 长时间有效的JWT令牌存在风险。通常,会结合短生命周期的访问令牌(Access Token)和长生命周期的刷新令牌(Refresh Token)。刷新令牌也可以存储在HttpOnly Cookie中,但其处理逻辑会更复杂,需要额外的端点来安全地获取新的访问令牌。CSRF保护: 尽管SameSite属性提供了很好的CSRF保护,但对于更高级别的安全性要求,你可能还需要在API端点上实现额外的CSRF令牌验证。错误处理: 在实际应用中,需要更健壮的错误处理和日志记录机制。

总结

通过将JWT令牌存储在配置了HttpOnly、Secure和SameSite属性的Cookie中,我们能够规避直接在URL中传递令牌的风险,并有效防止XSS和CSRF攻击。这种方法是Web应用程序中实现安全、隐蔽用户认证状态传递的推荐实践。在Flask中,通过make_response和set_cookie方法可以轻松实现这一机制。始终记住,在生产环境中启用HTTPS并正确配置Cookie的安全属性至关重要。

以上就是Flask中安全传递JWT:重定向场景下的HttpOnly Cookie实践的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1580653.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫