答案:HTML表单隐藏字段漏洞指攻击者篡改隐藏输入字段值以实施权限提升、价格欺诈等攻击,需通过开发者工具、JavaScript调试和插件从客户端排查,服务端则须严格验证数据、使用会话存储、签名加密敏感信息并记录日志,结合验证码、频率限制、HTTPS及WAF等措施综合防御,避免在隐藏字段中存储敏感信息,确保代码简洁可维护,并持续进行安全审计与测试。

HTML表单隐藏字段漏洞,说白了,就是攻击者可以通过某种方式修改你表单里那些你看不到的字段的值,然后提交,导致一些意想不到的安全问题。 查找这种漏洞,需要从客户端和服务端两个角度入手,仔细检查。

解决方案

客户端审查:

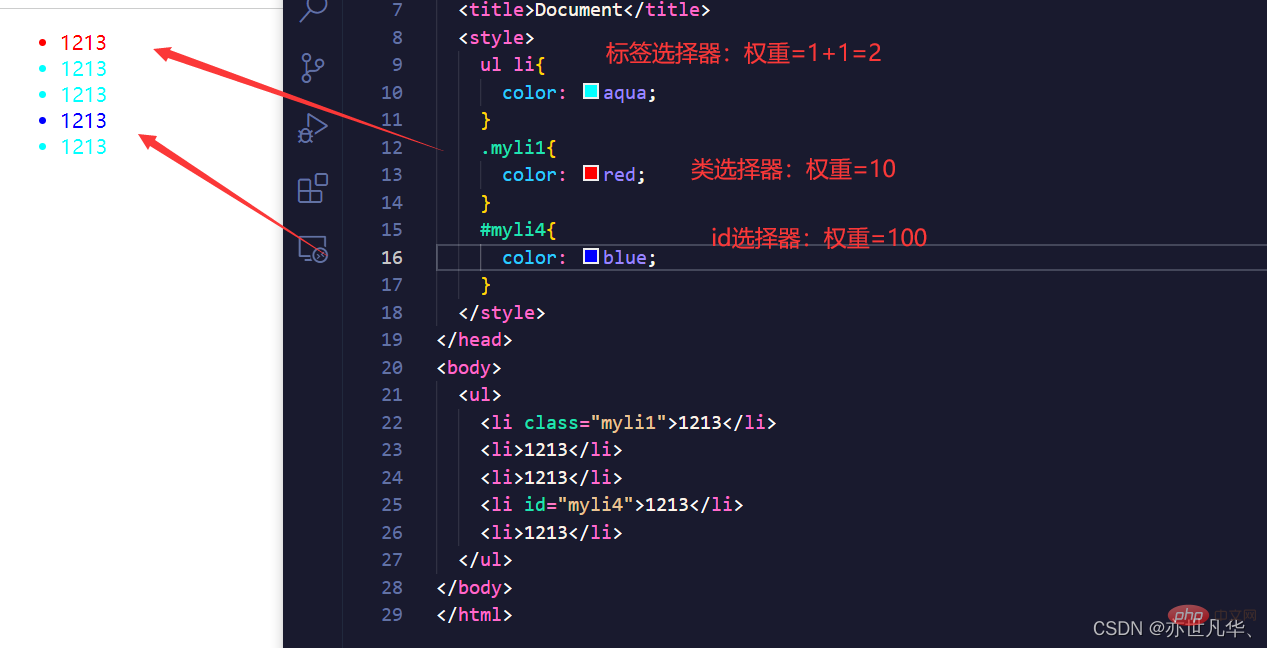

开发者工具: 这是最直接的方式。 打开浏览器的开发者工具(F12),在 “Elements” 或 “审查元素” 选项卡里,找到包含隐藏字段的表单。 查看这些字段的 value 属性,确认它们是否被篡改。 如果你发现值和预期不符,那就有问题了。JavaScript 调试: 有些网站会用 JavaScript 动态生成或修改隐藏字段。 在开发者工具的 “Sources” 或 “调试器” 选项卡里,设置断点,跟踪 JavaScript 代码的执行,看看有没有恶意代码在修改这些字段。浏览器插件: 有一些浏览器插件可以帮助你查看和修改页面上的隐藏字段。 例如,”EditThisCookie” 插件可以让你方便地查看和编辑 cookie,而 cookie 有时会被用来存储一些敏感信息,然后通过隐藏字段传递。

服务端验证:

永远不要信任客户端数据: 这是最重要的原则! 无论客户端传来的数据是什么,服务端都必须进行严格的验证。 包括检查数据类型、长度、范围等等。使用会话(Session)存储状态: 不要把敏感信息直接存储在隐藏字段里,而是把它们存储在服务器端的会话里。 这样,攻击者就无法直接修改这些信息。 你可以只在隐藏字段里存储一个会话 ID,用来标识用户的会话。签名或加密: 如果必须在隐藏字段里存储一些敏感信息,可以对这些信息进行签名或加密。 这样,即使攻击者修改了这些信息,服务端也可以通过验证签名或解密来发现篡改。 HMAC(Hash-based Message Authentication Code)是一种常用的签名算法。日志记录: 记录所有表单提交的数据,包括隐藏字段的值。 这样,即使发生了攻击,你也可以通过分析日志来追踪攻击者的行为,并找到漏洞。

隐藏字段被篡改可能造成的风险

隐藏字段被篡改的风险取决于隐藏字段所存储的数据类型和用途。 常见的风险包括:

立即学习“前端免费学习笔记(深入)”;

权限提升: 攻击者可以修改隐藏字段里的用户角色或权限信息,从而获得更高的权限。价格欺诈: 在电商网站上,攻击者可以修改隐藏字段里的商品价格,从而以低价购买商品。数据泄露: 隐藏字段里可能存储着一些敏感信息,例如用户的个人信息或订单信息。 如果这些信息被篡改,可能会导致数据泄露。CSRF 攻击: 隐藏字段有时会被用来防御 CSRF(跨站请求伪造)攻击。 如果攻击者可以篡改这些字段,就可以绕过 CSRF 防御。

如何防御隐藏字段篡改

除了上面提到的服务端验证和会话存储之外,还有一些其他的防御措施:

使用验证码: 验证码可以防止机器人自动提交表单,从而减少攻击的可能性。限制请求频率: 限制用户提交表单的频率,可以防止暴力破解。使用 HTTPS: 使用 HTTPS 可以加密客户端和服务端之间的通信,防止数据被窃听或篡改。定期安全审计: 定期进行安全审计,可以帮助你发现潜在的漏洞。Web 应用防火墙(WAF): WAF 可以检测和阻止恶意请求,从而保护你的 Web 应用。

隐藏字段的最佳实践

避免存储敏感信息: 尽量不要在隐藏字段里存储敏感信息。 如果必须存储,一定要进行加密。使用有意义的字段名: 使用有意义的字段名可以提高代码的可读性和可维护性。注释代码: 注释代码可以帮助你和其他开发者理解代码的用途和逻辑。保持代码简洁: 保持代码简洁可以减少出错的可能性。测试代码: 在发布代码之前,一定要进行充分的测试,以确保代码的安全性。

记住,安全是一个持续的过程,而不是一个一次性的任务。 你需要不断地学习新的安全知识,并定期检查你的 Web 应用,以确保它的安全性。

以上就是HTML表单隐藏字段漏洞怎么查找_隐藏input字段被篡改漏洞查找技巧的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/1591040.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫