windows active directory域服务为我们提供了强大的用户管理功能,包括密码策略的设定。这项功能可以帮助我们制定更加安全的密码策略,减少安全风险。本文将介绍如何使用powershell查看和修改windows域的密码策略。

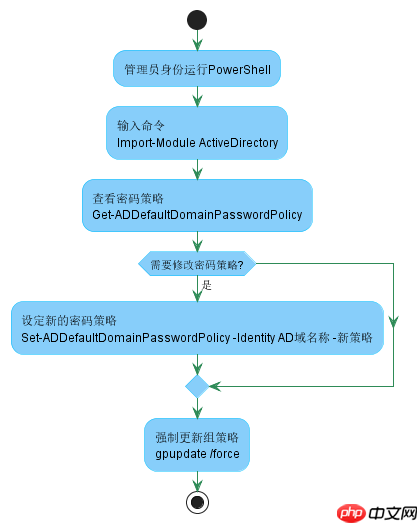

首先,我们需要在已连接到Active Directory的主机上运行PowerShell,以管理员身份打开,然后加载Active Directory模块:

代码语言:powershell代码运行次数:0

图改改

图改改

在线修改图片文字

455 查看详情

455 查看详情

Import-Module ActiveDirectory

接着,我们可以通过以下命令查看当前的默认域密码策略:

代码语言:powershell代码运行次数:0

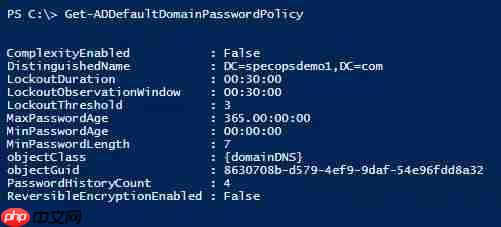

Get-ADDefaultDomainPasswordPolicy

这个命令将返回有关Active Directory默认域密码策略的详细信息,包括密码的复杂性要求、密码最短/最长使用期限、密码历史记录长度等等。

Get-ADDefaultDomainPasswordPolicy命令的输出包含有关Active Directory默认域密码策略的详细信息。以下是一些输出及其含义:

ComplexityEnabled: 这显示了密码复杂性是否启用。如果启用,那么密码必须符合一些条件,如包含大写和小写字母、数字和非字母数字字符。DistinguishedName: 这是密码策略的Distinguished Name(DN),这是在LDAP目录中唯一标识条目的字符串。LockoutDuration: 这表示账户在被锁定后将保持锁定状态的时间长度。LockoutObservationWindow: 这是在锁定期满后系统继续监视无效登录尝试的时间段。LockoutThreshold: 这是在账户被锁定前允许的无效登录尝试的次数。MaxPasswordAge: 这是用户可以使用同一密码的最长时间。此值为TimeSpan对象。MinPasswordAge: 这是用户在更改其密码之前必须保持其当前密码的最短时间。此值为TimeSpan对象。MinPasswordLength: 这是密码必须的最少字符数。objectClass: 这是对象的类,对于密码策略,这应该是”domainDNS”。objectGUID: 这是对象的全局唯一标识符(GUID)。PasswordHistoryCount: 这是用户新密码不能与其相同的历史密码的数量。ReversibleEncryptionEnabled: 这表示是否启用了可逆加密。如果启用,密码将以可逆的方式存储。有时,我们可能需要修改这些密码策略。例如,如果想要关闭密码最短使用期限(MinPasswordAge),我们可以通过以下命令将其设置为0:

代码语言:powershell代码运行次数:0

Set-ADDefaultDomainPasswordPolicy -Identity AD域名称 -MinPasswordAge 0

请记得将”AD域名称”替换为你实际的域名。

然而,需要注意的是,关闭某些密码策略可能会导致系统安全性降低。例如,将MinPasswordAge设为0会允许用户随时更改他们的密码,这可能被恶意用户用于绕过PasswordHistoryCount策略,频繁更改密码以使用同一密码。因此,在修改密码策略时,一定要权衡安全性和实用性。

最后,修改了组策略后,我们通常需要刷新策略,使其立即生效。我们可以通过以下命令强制更新所有的组策略:

代码语言:powershell代码运行次数:0

gpupdate /force

此操作将强制刷新所有的组策略,无论是否已经修改。

总结,使用PowerShell管理和修改Windows域的密码策略是一项强大的功能,可以帮助我们更好地控制组织的安全性。然而,修改密码策略时一定要谨慎,因为不恰当的设置可能会导致系统安全性降低。在制定和修改密码策略时,我们必须兼顾安全性和实用性,以保证组织的信息安全。

以上就是使用PowerShell管理和修改Windows域密码策略的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/428362.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫