sql注入

-

PHP表单数据怎么获取_PHP表单提交数据的接收与处理方法

答案:PHP通过$_POST和$_GET获取表单数据,分别对应post和get提交方式;需用htmlspecialchars过滤输出,结合filter_input验证输入,防止XSS和SQL注入,并用null合并运算符避免未定义索引错误。 在PHP中获取表单数据主要通过超全局数组 $_GET 和 $…

-

php接口安全的三个机制

身份认证与权限控制通过Token机制(如JWT)验证用户身份,并实施细粒度权限管理,确保不同角色仅能访问授权接口;2. 数据加密与传输安全要求使用HTTPS保障通信链路安全,对敏感数据额外采用AES等加密方式在应用层保护;3. 输入验证与防攻击机制需严格校验所有输入参数,过滤非法字符、限制类型长度以…

-

SQL注入的测试方法有哪些?安全测试的最佳实践

答案:SQL注入测试需结合手动、自动化与代码审计,预防应贯穿开发全周期。手动测试通过错误、布尔、时间等盲注方式试探输入点,结合业务逻辑分析响应差异;自动化工具如SQLMap可高效识别漏洞;代码审计重点检查用户输入拼接处。根本防御在于参数化查询、白名单验证、最小权限原则及WAF防护,并将安全测试融入C…

-

SQL注入攻击的常见形式有哪些?如何避免它们

SQL注入攻击原理是利用程序未区分用户输入的数据与代码,使恶意输入被当作SQL指令执行,从而窃取、篡改或删除数据,甚至控制服务器。其危险在于直接威胁数据库安全,造成数据泄露与系统失控。参数化查询通过预编译SQL结构并分离数据与代码,确保用户输入仅作数据处理,从根本上阻止注入。相比字符串拼接(易被篡改…

-

什么是SQL注入的自动化扫描?如何应对扫描攻击

自动化SQL注入扫描通过工具探测输入点并注入恶意SQL代码,观察响应以发现漏洞。防御需构建多层体系:使用参数化查询隔离代码与数据,严格验证输入,部署WAF过滤攻击,实施最小权限原则,隐藏错误信息,并持续进行安全审计、培训、日志监控、更新补丁及应急演练,形成动态、纵深的防护机制。 SQL注入的自动化扫…

-

SQL注入的法律风险是什么?合规性检查的正确方法

SQL注入可能触犯GDPR、CCPA、中国《网络安全法》《数据安全法》《个人信息保护法》等法律法规,导致高额罚款、吊销许可甚至刑事责任。企业需建立涵盖开发、运维、审计的全流程合规机制,核心包括:强制使用参数化查询,实施输入白名单验证,部署WAF与RASP,落实最小权限原则,结合SAST、DAST与渗…

-

SQL注入如何导致拒绝服务攻击?保护服务器的策略

SQL注入可导致拒绝服务,攻击者通过注入耗时或资源密集型查询耗尽数据库资源。防御需多层策略:使用参数化查询、输入验证、最小权限原则、错误信息屏蔽、WAF部署及定期安全审计。 SQL注入能够导致拒绝服务攻击,其核心在于攻击者通过恶意构造的输入,迫使数据库执行耗时、资源密集或错误频发的查询,从而耗尽服务…

-

如何实现 SQL 多表联合查询?

SQL多表联合查询通过INNER JOIN、LEFT JOIN等方式关联表,结合索引优化、合理选择连接类型及避免SQL注入等手段提升性能与安全。 SQL多表联合查询,简单来说,就是把多个表的数据按照某种关联条件组合在一起,生成一个结果集。这在数据库操作中非常常见,比如你想查某个用户的订单信息,但用户…

-

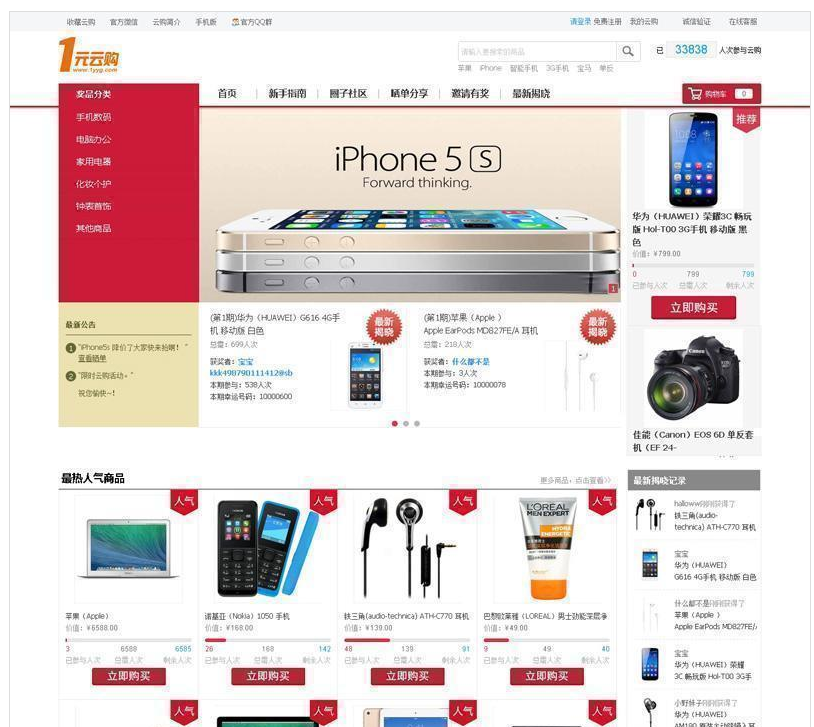

网页如何实现分页查询SQL_网页实现SQL分页查询的教程

核心在于利用SQL的LIMIT/OFFSET或类似语法实现分页,%ignore_a_1%根据页码和每页数量计算偏移量并执行带排序的查询,同时获取总记录数供前端展示分页控件。不同数据库如MySQL、PostgreSQL使用LIMIT OFFSET,SQL Server和Oracle新版本支持OFFSE…

-

SQL SELECT 怎么实现动态条件查询?

实现动态条件查询的核心是通过参数化查询或ORM框架,根据用户输入灵活构建WHERE子句,同时防范SQL注入、优化索引使用并提升查询计划缓存效率,以保障安全与性能。 实现SQL SELECT动态条件查询,核心在于根据应用程序的实际需求,灵活构建或调整SQL语句的WHERE子句。这通常通过在应用层代码中…