征信

-

整站下载器使用图文指南

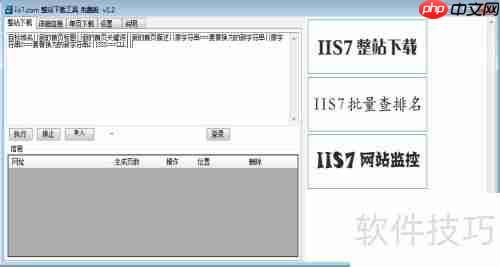

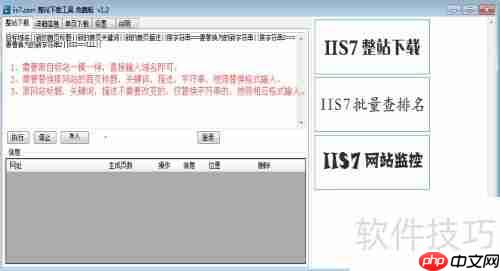

今天给大家推荐一款功能强大的iis7整站下载工具,能够完整抓取目标网站的所有文件,广泛应用于快速建站、网站深度分析以及站点复制等多种用途。 1、 软件主界面采用简洁直观的设计风格,操作一目了然 2、 替换规则说明如下: 3、 如需对原网站特征信息进行替换,请在输入框中按格式填写:www.baidu1…

-

手机病毒查杀全攻略

1、 手机杀毒操作全攻略 2、 手机感染病毒怎么办?应对措施看这里 3、 手机病毒是专为移动%ignore_a_1%量身打造的恶意程序,不仅能干扰系统正常运行,还可针对手机特有的功能模块发起攻击。与传统电脑病毒相比,其传播途径更广,破坏方式更复杂,严重威胁用户隐私与设备稳定。 4、 安装腾讯手机管家…

-

《凛冬前线 FrostBound》独立团队的诚心力作 冰雪绝境中的策略卡牌

当独立游戏团队尝试涉足“肉鸽卡牌”这一高门槛领域时,往往在内容体量与策略深度之间难以兼顾。而由 lyra studio 打造的《凛冬前线 frostbound》,却以令人惊喜的表现打破了这一困境。 这款于今日正式登陆 Steam 的策略卡牌新作,凭借海量卡牌、“养大哥”核心机制以及多层次的战术设计,…

-

夸克A眼镜怎样设置密码_夸克A眼镜设备锁与安全密码设置方法

可通过设置设备锁增强%ignore_a_1%A眼镜安全性:一、在“设置-安全与隐私”中选择“屏幕锁定方式”,设置数字、图案或复杂密码;二、通过“隐私空间”或“应用锁”为相册、消息等敏感应用设置独立密码;三、在“安全与隐私”中录入指纹或面部信息,启用生物识别并结合密码实现双重验证,提升安全等级。 ☞☞…

-

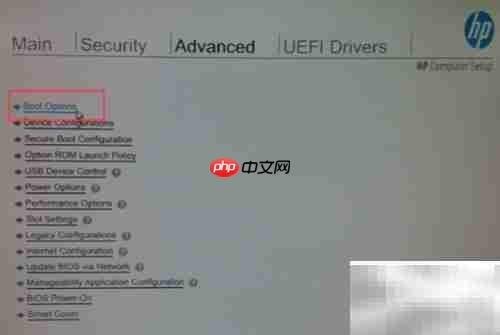

惠普Zx40 BIOS安全启动详解

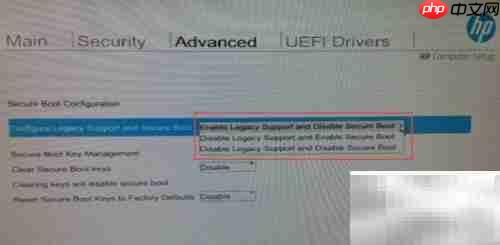

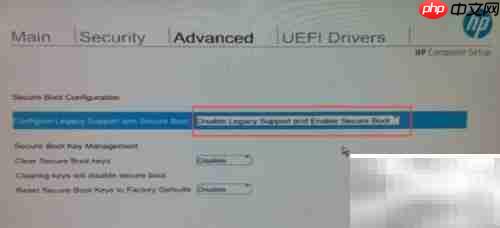

惠普Zx40工作站的BIOS中集成了Secure Boot(安全启动)功能,主要用于校验系统引导程序的数字签名,确保只有经过认证的代码才能在启动过程中运行,从而保障系统启动链的安全性与完整性。 1、 安全启动是UEFI BIOS 8版本引入的一项核心安全机制,设计初衷在于防范恶意软件对系统底层的攻击…

-

在Java里如何理解对象的状态与行为_面向对象结构的核心拆分方式

对象的状态由属性定义,行为由方法实现;例如Person类中name、age为状态,speak()、grow()为行为,方法可读取或修改状态,二者协作体现对象动态特性,通过封装保护状态,确保安全性与一致性。 在Java中,理解对象的状态与行为是掌握面向对象编程(OOP)的核心。这两者共同构成了对象的基…

-

京东白条逾期60天有问题吗?使用时需要注意什么?使用必读指南

随着信用消费的兴起,京东白条因其操作便捷、使用灵活,逐渐成为众多消费者青睐的支付方式。然而,在实际使用过程中,仍有部分用户因忘记还款时间或资金周转不畅而导致逾期。近期,不少网友提出疑问:“如果京东白条逾期60天会怎样?日常使用中有哪些关键事项需要注意?”这个问题看似普通,实则牵涉到个人征信安全与经济…

-

抖音倒欠的保证金可以不交吗?可以退吗?商家必读指南

近期不少抖音商家发现账户出现“保证金倒欠5000元”的异常提示,这通常与平台对商家行为实施的动态监管机制密切相关。当存在违规操作、售后纠纷或系统自动扣罚等情况时,平台会直接从保证金中划扣相应金额,导致账户余额变为负数。 一、常见扣罚情形 商品违规:销售假冒伪劣或违禁产品(每单最高可扣5000元)虚假…

-

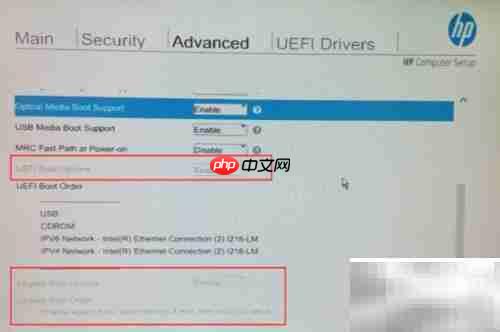

AnyI2V— 复旦联合阿里达摩院等推出的图像动画生成框架

☞☞☞AI 智能聊天, 问答助手, AI 智能搜索, 免费无限量使用 DeepSeek R1 模型☜☜☜ 阿里翻译 阿里巴巴提供的多语种在线实时翻译网站,支持文档、图片、视频、语音等多模态翻译 170 查看详情 AnyI2V是什么 anyi2v是由复旦大学、阿里巴巴达摩院以及湖畔实验室共同研发的一种…

-

如何通过Linux strings分析恶意软件

利用Linux系统中的strings命令,可以有效地提取和分析恶意软件样本中的可打印字符串,从而辅助恶意软件分析。本文将逐步讲解如何使用strings命令进行恶意软件分析。 第一步:获取恶意软件样本 首先,你需要获得需要分析的恶意软件样本。获取途径包括:在线威胁情报平台、恶意软件样本库或受控环境下的…