保护用户密码:最佳实践与技术详解

数据安全日益重要,密码安全更是重中之重。攻击者不断改进攻击手段,例如暴力破解和字典攻击,因此,采取有效的密码保护措施至关重要。本文将深入探讨保护数据库中用户密码的最佳实践和技术,并提供代码示例。

密码安全风险

密码安全薄弱可能导致严重后果,包括数据泄露、身份盗窃和巨额经济损失。常见的安全隐患包括:明文存储密码、使用弱哈希算法以及缺乏访问控制。

哈希算法在密码安全中的作用

哈希算法将密码转换为固定长度的字符串,几乎无法逆向还原。理想的哈希函数应具备以下特性:计算速度快、确定性、不可逆,且不同输入产生唯一输出。

密码保护技术

多种强力技术可有效保护数据库中的用户密码。以下将详细介绍这些技术,并附带代码示例和运行结果。

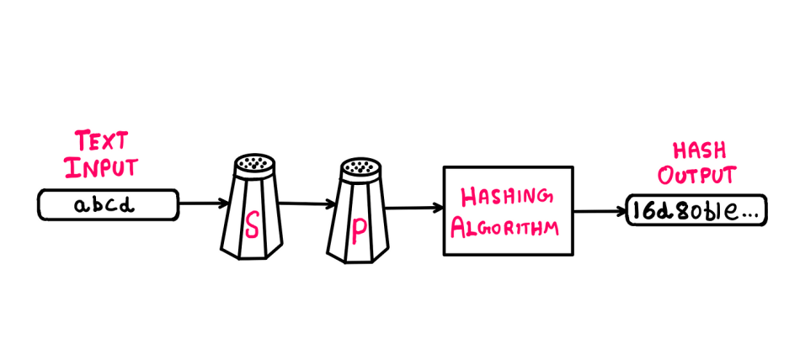

加盐技术

加盐是在密码哈希之前添加随机数据的过程。即使两个用户使用相同的密码,由于盐值的差异,他们的哈希值也会不同,从而有效防止彩虹表攻击。

Java加盐和哈希示例代码:

import java.security.SecureRandom;import java.security.MessageDigest;import java.util.Base64;public class PasswordSecurity { private static final String SALT_ALGORITHM = "SHA1PRNG"; private static final String HASH_ALGORITHM = "SHA-256"; public static String generateSalt() throws Exception { SecureRandom sr = SecureRandom.getInstance(SALT_ALGORITHM); byte[] salt = new byte[16]; sr.nextBytes(salt); return Base64.getEncoder().encodeToString(salt); } public static String hashPassword(String password, String salt) throws Exception { MessageDigest md = MessageDigest.getInstance(HASH_ALGORITHM); md.update(salt.getBytes()); byte[] hashedPassword = md.digest(password.getBytes()); return Base64.getEncoder().encodeToString(hashedPassword); } public static void main(String[] args) throws Exception { String salt = generateSalt(); String hashedPassword = hashPassword("mysecurepassword123", salt); System.out.println("Salt: " + salt); System.out.println("Hashed Password: " + hashedPassword); }}运行结果显示唯一的盐值和哈希密码,证明了即使相同的密码,由于盐值的差异,哈希值也会不同。

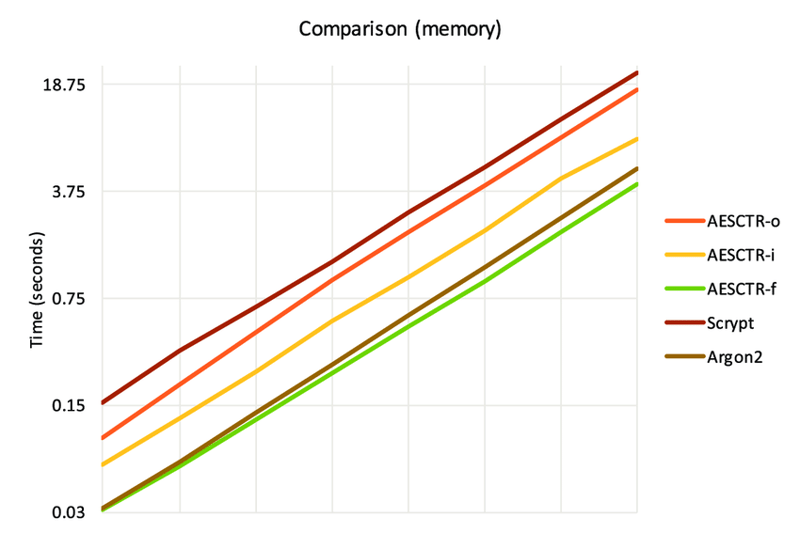

自适应哈希算法 (bcrypt, scrypt, argon2)

bcrypt、scrypt和argon2等现代哈希算法计算密集型,有效抵御暴力破解攻击。这些算法采用密钥伸展等技术,并可根据需要调整复杂度。

Java中使用bcrypt的示例代码:

import org.mindrot.jbcrypt.BCrypt;public class BCryptExample { public static String hashPassword(String plainPassword) { return BCrypt.hashpw(plainPassword, BCrypt.gensalt(12)); } public static boolean checkPassword(String plainPassword, String hashedPassword) { return BCrypt.checkpw(plainPassword, hashedPassword); } public static void main(String[] args) { String hashed = hashPassword("mysecurepassword123"); System.out.println("Hashed Password: " + hashed); boolean isMatch = checkPassword("mysecurepassword123", hashed); System.out.println("Password Match: " + isMatch); }}运行结果显示哈希后的密码,并验证密码匹配成功,证明了bcrypt的安全性与有效性。

知我AI·PC客户端

知我AI·PC客户端

离线运行 AI 大模型,构建你的私有个人知识库,对话式提取文件知识,保证个人文件数据安全

0 查看详情

0 查看详情

Pepper:额外的安全层

Pepper技术在哈希之前向密码添加一个秘密密钥(Pepper)。Pepper与哈希密码和盐值分开存储,通常存储在应用代码或环境变量中,增强了安全性。

实施策略:

使用安全随机数生成器生成Pepper密钥。在哈希之前将Pepper添加到加盐密码中。

限速和账户锁定机制

即使采用强大的哈希和加盐技术,暴力破解仍然存在风险。实施限速(例如限制登录尝试次数)和账户锁定机制可以有效降低风险。

Java账户锁定示例代码:

import java.util.HashMap;import java.util.Map;public class AccountSecurity { private static final int MAX_ATTEMPTS = 5; private Map loginAttempts = new HashMap(); public boolean isAccountLocked(String username) { return loginAttempts.getOrDefault(username, 0) >= MAX_ATTEMPTS; } public void recordFailedAttempt(String username) { int attempts = loginAttempts.getOrDefault(username, 0) + 1; loginAttempts.put(username, attempts); } public void resetAttempts(String username) { loginAttempts.put(username, 0); }}密码安全最佳实践

为了确保强大的密码安全性,请遵循以下最佳实践:

使用强壮且唯一的盐值和Pepper。定期更新哈希算法。实施多因素身份验证 (MFA)。

结论

保护数据库中的用户密码需要技术和实践相结合。通过实施加盐、使用自适应哈希算法、采用Pepper以及设置限速和账户锁定机制,可以显著增强存储用户密码的安全性。

有任何疑问或建议,欢迎在评论区留言!

更多阅读: 数据库中的安全用户密码

以上就是数据库中的安全用户密码的详细内容,更多请关注创想鸟其它相关文章!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 chuangxiangniao@163.com 举报,一经查实,本站将立刻删除。

发布者:程序猿,转转请注明出处:https://www.chuangxiangniao.com/p/364380.html

微信扫一扫

微信扫一扫  支付宝扫一扫

支付宝扫一扫